Pour récupérer vos données, ce ransomware vous demande d’infecter d’autres victimes

|

Pour récupérer vos données, ce ransomware vous demande d’infecter d’autres victimes |

| Un nouveau logiciel de rançon contraint ses victimes à participer à sa propagation, sous peine de perdre leurs données.

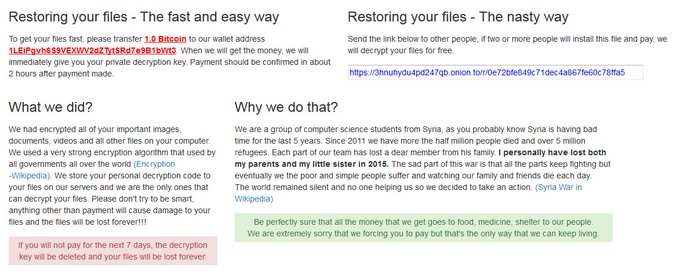

L’idée semble tout droit sortie d’un épisode de Black Mirror. Il y a quelques jours, l’équipe de MalwareHunterTeam a mis la main sur un malware en cours de développement, baptisé Popcorn Time – aucun lien avec l’application de streaming du même nom. Comme de nombreux logiciels de rançon, il demande à ses victimes de payer pour pouvoir déchiffrer leurs données. Le tarif est fixé à un Bitcoin, soit 730 euros au cours actuel. Mais l’équipe de Popcorn Time laisse une possibilité moins coûteuse, qu’elle qualifie elle-même de «sale»: propager le logiciel en infectant deux autres personnes. Les données sont déverrouillées après le paiement des nouvelles victimes.

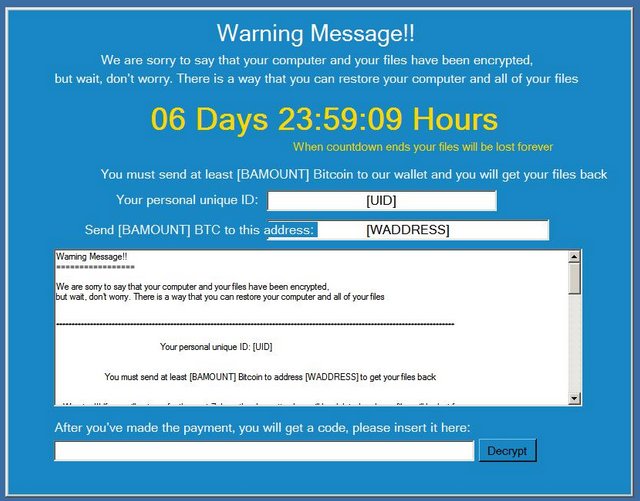

Pour vous aider à choisir la méthode sale, les auteurs de Popcorn Time fournissent le lien sur lequel devront cliquer les cibles. Il redirige vers un fichier hébergé sur un serveur Tor – actuellement hors-service. Une fois exécuté, Popcorn Time prétend installer un logiciel, tout en exécutant le chiffrement. Comme le relève le site Bleeping Computer, il s’attaque à de nombreux dossiers, parmi lesquels Mes Documents, Mes Photos, Ma Musique ou le Bureau. Chaque fichier est chiffré en AES (Advanced Encryption Standard). Il affiche ensuite une page d’avertissement incluant l’ensemble des instructions, un décompte d’une semaine et un champ permettant d’inscrire la clé de déchiffrement.

Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel. Par des actions de formation, de sensibilisation ou d’audits dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84) Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Original de l’article mis en page : Pour récupérer vos données, ce ransomware vous demande d’infecter d’autres victimes