MasterCard déploie le paiement par selfie

|

MasterCard déploie le paiement par selfie |

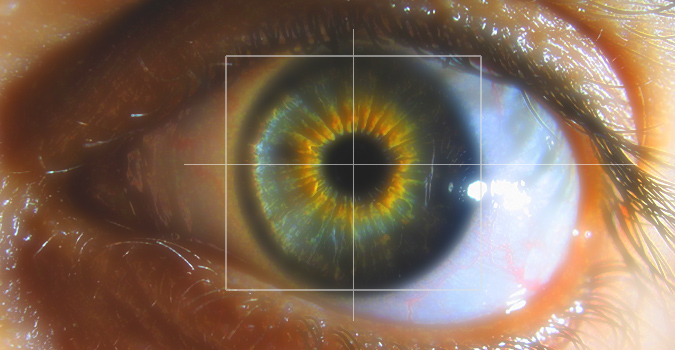

| Après une phase de test dans quelques pays, le paiement par selfie imaginé par MasterCard se déploie en Europe.

C’est une procédure que vous connaissez forcément si vous avez déjà eu l’occasion d’effectuer un achat en ligne. Au moment du paiement, la boutique vous demande de renseigner les informations de votre carte bancaire (son numéro, sa date d’expiration et son cryptogramme visuel). Une fois ces informations envoyées, votre banque est censée vous envoyer un SMS de confirmation contenant un code qu’il faut inscrire sur le site du marchand afin de valider définitivement la transaction. Cette mesure est nécessaire en cas de vol de la carte, afin de neutraliser toute tentative d’utilisation frauduleuse. Avec l’envoi d’un code par texto (ou par mail), le client limite déjà beaucoup le risque de se faire avoir. Mais la méthode ne contre pas 100 % des menaces. Des fraudeurs très motivés et compétents peuvent modifier le numéro de téléphone censé recevoir le code ou accéder à la boîte mail pour y recevoir le courrier de validation. C’est en ayant ces problématiques en tête que MasterCard tente une autre approche, avec l’utilisation du selfie.

Évidemment, des interrogations apparaissent : que se passe-t-il si on utilise une photo de moi ? MasterCard dit avoir trouvé une parade en demandant à l’usager, pendant le selfie, de cligner des yeux. Et si une vidéo de moi est utilisée alors ? La parade pourrait être plus difficile à trouver, mais encore faut-il que le fraudeur puisse obtenir une vidéo de la victime, de face, en train de cligner des yeux. Or, elle n’existe peut-être pas. Et quid des données biométriques qui sont par nature hautement sensibles ? MasterCard assure au Figaro qu’aucune information de cette nature n’est récupérée par le groupe sous sa forme originale. Manifestement, l’image est convertie en une sorte de signature numérique, qui est ensuite transmise à l’entreprise sans que celle-ci ne soit en mesure de faire le chemin inverse pour reconstituer le visage…[lire la suite] Notre métier : Sensibiliser les décideurs et les utilisateurs aux risques liés à la Cybercriminalité et à la Protection des Données Personnelles (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84). Denis JACOPINI anime dans toute le France et à l’étranger des conférences, des tables rondes et des formations pour sensibiliser les décideurs et les utilisateurs aux risques liés à la Cybercriminalité et à la protection de leurs données personnelles (Mise en Place d’un Correspondant Informatique et Libertés (CIL) dans votre établissement. Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Original de l’article mis en page : Le paiement par selfie de MasterCard se déploie en Europe – Tech – Numerama