| L’apparition de voitures autonomes n’est pas le seul élément prouvant que les systèmes logiciels « intelligents » vont améliorer notre sécurité. D’autres indicateurs sont également visibles sur Internet.

Chez AVG, il nous a fallu des années pour concevoir nos récents algorithmes de détection des brèches et de réputation des fichiers. Pour notre tout dernier moteur antivirus, nous avons utilisé des techniques sophistiquées d’apprentissage neuronal et de collecte de données dans le cloud, qui ont été conçues pour intercepter les logiciels malveillants plus en amont, et de manière plus systématique.

En 2016, de nouvelles solutions de sécurité fondées sur l’intelligence artificielle vont faire leur apparition.

On peut donc espérer que la bataille engagée contre les mauvais génies d’Internet va connaître un regain d’énergie très attendu, et que les menaces seront encore plus vite contrées et éliminées. Les progrès de l’intelligence artificielle et des systèmes d’apprentissage profond (ou « deep learning ») sont devenus bien plus accessibles. C’est ce que l’on a pu voir récemment, par exemple, lorsque Google a ouvert le code source de l’outil Tensorflow mis au point au sein de la division chargée de l’intelligence artificielle chez Google.

Autorités de certification : une disparition annoncée

La nécessité de sécuriser tout le trafic HTTPS des sites Web via un mode de chiffrement prend de l’ampleur. En 2016, avec l’apparition de nouvelles normes ouvertes et le fait que les propriétaires de sites pourront plus facilement faire des choix, il se pourrait que cette réalité devienne globale. Certaines autorités de certification, qui par comparaison commencent à paraître un peu dépassées, risquent de connaître des moments difficiles.

Ces dernières années, certains cas d’erreurs de gestion des certificats, des incidents de sécurité et des brèches de données les ont mis sur la sellette et ont fragilisé la puissance de ces géants. La confiance dans les certificats SSL a également été ébranlée, notamment par le fait que des organismes d’état pourraient infiltrer, dans certains cas, nos communications Web prétendument sûres.

Traditionnellement, le rôle d’une autorité de certification est de confirmer l’identité du propriétaire légitime d’un site Web avant d’émettre un certificat SSL signé. Cela reste une bonne idée pour les entreprises qui peuvent se le permettre, et certaines protections et indemnités d’assurance sont également prévues. En revanche, pour un blogueur ou un propriétaire de site professionnel lambda, il est à la fois laborieux et inutile de payer une autorité de certification et se soumettre à ce qui peut sembler un processus laborieux de vérification et de confirmation. Dans ce contexte, les alternatives techniques telles que Let’s Encrypt (actuellement en phase bêta) devraient prospérer.

En outre, l’identification des faux certificats SSL va se poursuivre dans le cadre du programme de transparence des certificats de Google, grâce à des systèmes de détection intégrés dans les navigateurs Web modernes. Google continue à demander aux autorités de certification d’assumer leurs responsabilités, afin que nous soyons tous mieux protégés.

Enfin, avec l’annonce d’autres solutions telles que le protocole DANE proposé par Internet Society, qui offre la possibilité à n’importe quel propriétaire de site Web de valider son propre certificat SSL et donc de se passer totalement d’une autorité de certification, l’année 2016 va nous réserver des nouveautés intéressantes !

Malvertising et réseaux publicitaires : réagir ou disparaître

La publicité malveillante ou « malvertising » désigne ce qui se produit lorsque des visiteurs innocents sont la cible d’éléments malveillants, causés par des échanges avec des tiers douteux et une sécurité déficiente sur plusieurs réseaux publicitaires en ligne. En 2016, les réseaux publicitaires vont devoir réagir ou disparaître, avant qu’ils ne détruisent l’économie numérique qu’ils ont contribué à bâtir, et ne ruinent les résultats des sites Web dont la survie dépend des recettes publicitaires.

Ce problème a une cause principale : la « surface d’attaque » des scripts de publicité et de suivi toujours plus nombreux et complexes fournis par les réseaux publicitaires et intégrés par les éditeurs (souvent de façon transparente) sur leurs sites Web.

Sur mobile, plus de la moitié de la bande passante est utilisée pour la diffusion d’annonces publicitaires, beaucoup plus que pour le contenu même de la page !

S’il est associé avec des attaques réseau plus classiques, ce nouveau vecteur peut servir à infecter des milliers de victimes qui visitent des sites pourtant légitimes. Il faut aussi savoir que, même si beaucoup de grands réseaux publicitaires réagissent rapidement et arrêtent le flux de trafic lorsqu’un cas de malvertising se produit, quelques minutes suffisent pour toucher des centaines, voire des milliers de victimes. Toute personne ayant récemment installé un système de blocage publicitaire vous certifiera que ses sites Web préférés se chargent incroyablement plus vite, ce qui paradoxalement n’arrange rien.

Il faut malheureusement reconnaître qu’une grande partie des sites Web riches en contenu, pour qui les recettes publicitaires sont essentielles, se chargent lentement. En fait, une étude menée par le New York Times a montré que, pour la version mobile de nombreux sites d’actualité, plus de la moitié de la bande passante utilisée sert à la diffusion d’annonces publicitaires. Cela représente un volume de données (chargement des annonces, scripts et codes de suivi) supérieur au contenu effectivement affiché sur la page que vous lisez !

Toutefois, les systèmes de blocage de la publicité ne sont pas une solution à long terme à ce qui, finalement, est un problème de mise en œuvre. C’est encore plus vrai si vous convenez que la disparition du principe de monétisation actuellement en vigueur sur Internet pourrait avoir des conséquences économiques désastreuses. De plus, une récente déclaration de l’IAB (Interactive Advertising Bureau) confirme que les annonceurs « tiennent beaucoup moins compte de l’expérience utilisateur » dans leur manière d’élaborer des contenus.

Pour empêcher les systèmes de blocage d’annonces de se répandre, l’IAB a imaginé L.E.A.N. (de l’anglais Light, Encrypted, Ad Choice Supported and Non-Invasive), un programme basé sur des principes intervenant dans la prochaine phase des normes techniques publicitaires destinées à la chaîne d’approvisionnement publicitaire numérique globale. Quelle que soit la solution choisie, une chose est certaine : les réseaux publicitaires doivent réagir et régler les problèmes de sécurité, faute de quoi l’année 2016 pourrait bien être celle où la « vague scélérate » du malvertising aura emporté des millions d’entre nous.

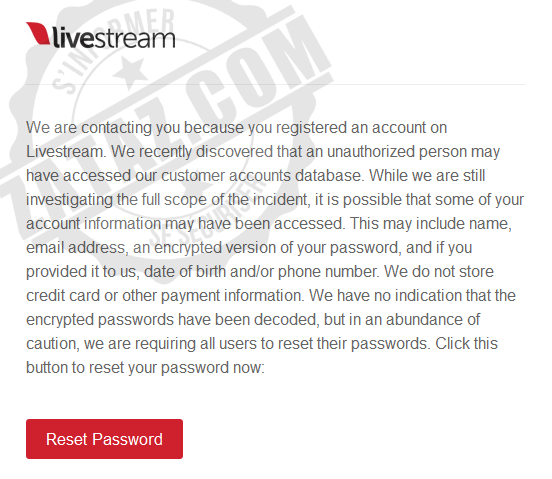

Les mots de passe résistent

Les mots de passe sont un concept, pas une technologie, et la grande majorité d’entre nous va continuer à se servir de cet outil pour de nombreuses ressources, dans la vie privée comme dans la vie professionnelle. Alors certes, les mots de passe seront toujours utilisés en 2016, mais ils ne sont pas la panacée universelle, et vous avez donc intérêt à connaître certaines alternatives.

Cette année, Yahoo a annoncé le lancement d’une solution de sécurité qui utilise des périphériques mobiles plutôt qu’un mot de passe pour contrôler les accès, et nous avons même vu Google intégrer des fonctionnalités de verrouillage intelligent Smart Lock capables de déverrouiller votre smartphone en se servant des appareils présents à proximité.

Il existe des alternatives intéressantes aux mots de passe, même si ces derniers ont encore de beaux jours devant eux grâce à leur gratuité.

En matière de contrôle d’accès, la validation en deux étapes est un système efficace qui a tendance à se répandre et reste très utilisé chez de nombreux fournisseurs basés dans le cloud. Lorsqu’elle est proposée, vous avez tout intérêt à l’utiliser, surtout si vous n’êtes pas un spécialiste des mots de passe. Même s’il est interminable, le code de votre smartphone n’est pas inviolable, et le dispositif de lecture d’empreintes n’est peut-être pas si inutile.

Les mots de passe sont gratuits, et toutes les autres solutions ont généralement un coût, que ce soit sur le plan de la technologie ou de la complexité, ce qui explique que les mots de passe aient de beaux jours devant eux. Il est certain qu’en 2016, les problèmes liés aux mots de passe (réutilisation, stockage mal sécurisé, par exemple) ne risquent pas de disparaître. Espérons toutefois que nous saurons maintenir la vigilance des consommateurs et des entreprises !

L’Internet des objets : le principe de sécurité intégrée atteint le point d’ébullition Cela peut certes être amusant de posséder une de ces toutes nouvelles bouilloires WiFi, que vous pouvez allumer depuis votre smartphone, sans vous lever de votre fauteuil, mais ces objets normalement inoffensifs peuvent aussi révéler votre clé WiFi. Ceci n’est qu’un exemple de plus du problème existant au niveau de l’intégration de la sécurité.

S’ils ne sont pas protégés, chaque appareil périphérique, chaque téléviseur ou système stéréo intelligent, chaque système d’éclairage ou de sécurité domotique, et même ces nouveaux réfrigérateurs à la mode et ces voitures autonomes, bref tout ce qui est connecté à un réseau peut être la cible d’un hacker.

Les cybercriminels testent le matériel, analysent les ondes et recueillent mots de passe et autres données personnelles, quel que soit l’emplacement où ces informations sont conservées. Dans ce nouveau monde d’objets connectés, le danger augmente à mesure que la technologie vieillit.

Nous sommes nombreux à avoir paramétré nos ordinateurs et nos appareils mobiles de manière à ce qu’ils se mettent à jour automatiquement. En même temps, aucun d’entre nous ne pense à gérer la sécurité de ses appareils domestiques et à installer la dernière version logicielle.

Les objets connectés du quotidien peuvent réveler votre clé Wifi, et être la cible d’un hacker…Nous devons revoir notre façon de considérer ces appareils.

Dans certains cas, il est impossible de les mettre à jour. Nous devons considérer ces appareils et ces gadgets comme des ordinateurs déguisés, et les protéger aussi bien que nous le ferions pour notre PC et notre téléphone. Nous allons continuer à voir de nombreuses choses surprenantes connectées à Internet, et si aucun effort n’est fait pour y intégrer la sécurité, le problème risque d’empirer, car certains fabricants ne prennent pas le temps de mesurer les risques que courent les objets connectés au réseau.

Pour revenir un instant à l’analogie avec la bouilloire, rappelons que, dans une entreprise, si un employé achète une bouilloire intelligente, personne ne va s’en inquiéter et personne ne s’attendra à ce que le département informatique ait son mot à dire sur ce genre d’achat. Nous devons donc revoir entièrement notre façon de considérer ces appareils.

Mettre à jour : un élément vital !

Aujourd’hui plus que jamais, il est absolument essentiel que chaque logiciel, appareil, gadget ou équipement soit mis à jour.

Les constructeurs de voitures autonomes tels que Google annoncent déjà qu’ils assumeront la responsabilité des infractions au code de la route, et éventuellement des accidents ou des blessures corporelles dont leurs véhicules seraient responsables. Maigre consolation, avouons-le, si vous êtes victime d’un accident parce que vous avez oublié d’installer la dernière version du logiciel sur votre voiture … À mesure que les systèmes logiciels intelligents s’installent dans nos vies de multiples manières, ces mêmes logiciels pourraient décider de mettre votre vie en danger, il faut en être conscient.

Il va réellement devenir impératif que vous mettiez systématiquement vos logiciels à jour, en même temps que vos autres appareils. Un jour, cela vous sauvera peut-être la vie…

Réagissez à cet article

|