Un tiers des salariés communiquent des informations liées à son entreprise

|

Un tiers des salariés communiquent des informations liées à son entreprise |

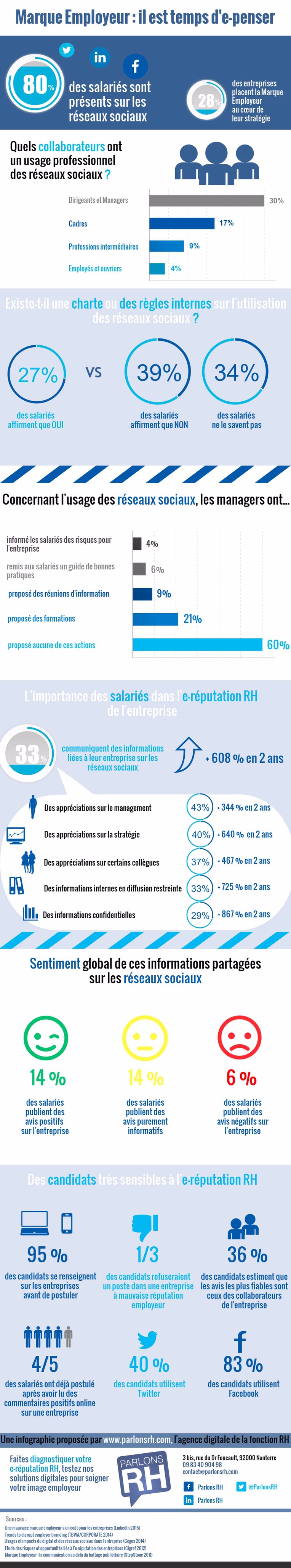

| Les salariés prennent de plus en plus d’importance dans l’e-réputation RH de leur entreprise ! C’est ce que révèle l’infographie « Marque employeur : il est temps d’e-penser », produite par l’agence de marketing digital et éditorial Parlons RH, à partir de données croisées de différentes études.

33 % des salariés communiquent des informations liées à leur entreprise sur les réseaux sociaux. Ce qui constitue une augmentation de 608 % en deux ans ! En tête des prises de parole par les salariés, 43 % des sondés communiquent des appréciations sur le management (+ 344 % en deux ans), 40 % discutent des appréciations sur la stratégie de l’entreprise (+ 640 % en deux ans) et 37 % portent des appréciations sur certains de leur collègues. Si les sentiments des salariés sont positifs ou neutres à 14 %, 6 % publient des avis négatifs sur l’entreprise. Comment expliquer cette augmentation ? Les salariés possèdent une vie sociale virtuelle de plus en plus abondante. Surtout, seulement 29 % des salariés affirment qu’il existe une charte ou des règles internes sur l’usage des réseaux sociaux. 39 % des salariés affirment à l’inverse qu’il n’existe pas de charte ou de règles internes sur les réseaux sociaux, ou ne connaissent pas leur existence (34 %). Pour plus de la moitié des sondés (60 %), les managers n’ont proposé aucune action concernant l’usage des réseaux sociaux. Seuls 21 % des managers ont proposé des formations, 9 % des réunions d’information, 6 % ont remis aux salariés un guide des bonnes pratiques et 4 % ont informé les salariés des risques pour l’entreprise.

Les avis influencent fortement les employés potentiels Ces avis ont pourtant un fort impact sur la marque employeur, qui désigne la situation générale de l’e-réputation de l’entreprise pour ses salariés actuels, futurs et aux yeux de toutes les parties prenantes de l’entreprise. La marque employeur permet de rendre l’entreprise plus attrayante aux yeux de tous, et permet notamment de faciliter l’embauche.

Ainsi : 95 % des candidats se renseignent sur les entreprises avant de postuler.

Des outils et des méthodes existent pour l’utilisation des réseaux sociaux par les salariés Même si des posts spontanés n’ont pas forcément objectif de nuire aux entreprises, les maitriser est aujourd’hui un enjeu de taille pour les sociétés afin d’éviter un bad buzz redoutable qui pourrait éloigner les meilleurs talents. Un point d’autant plus important que l’infographie explique que 80 % des salariés sont présents sur les réseaux sociaux. D’où l’intérêt de sensibiliser et responsabiliser les employés pour en faire de véritables ambassadeurs pour les entreprises. Aux Etats-Unis, des programmes de sensibilisation des salariés se sont par exemple développés avec des fournisseurs de services et de logiciels qui aident les marques à responsabiliser les salariés dans les médias sociaux. Au programme : écoute ou surveillance des salariés, ou encore collaboration sociale, comme celle proposée par la société Jive.

Source : http://www.reputationvip.com/fr/blog/reseaux-sociaux-1-salarie-sur-3-communique-des-informations-liees-a-son-entreprise |

![[MàJ] Quand ne pas avertir son employeur de propos injurieux sur Facebook devient une faute grave - Next INpact [MàJ] Quand ne pas avertir son employeur de propos injurieux sur Facebook devient une faute grave - Next INpact](http://www.lenetexpert.fr/wp-content/uploads/2015/12/denis-jacopini-expert-informatique-vous-informe-013.jpg)