| Les cyber-attaques sont aussi une arme utilisée par les terroristes. Les maires et les administrations les craignent à juste titre. Conseils de l’ANSSI.

Dans un entretien publié dans le journal Le Monde du 10 novembre, le directeur de l’ANSSI (Agence nationale de sécurité des systèmes d’information) alerte sur une autre facette du terrorisme, les cyber-attaques.

Cela inquiète d’ailleurs de nombreux maires ruraux et les administrations qui ont encore en mémoire la cyber-attaque contre TV5 Monde, ce début d’année et les nombreux « défaçage » de sites administratifs. Celui-ci consiste à remplacer leurs pages d’accueil par des slogans faisant l’apologie du terrorisme ou en les sabotant.

D’où les conseils suivants de l’ANSSI :

1.- contacter le prestataire informatique qui a réalisé le site web ou l’hébergeur du site,

2.- vérifiez avec eux que toutes les mises à jour ont bien été réalisées surtout celles des pare-feux,

3.- créer des copies de sauvegarde des fichiers corrompus afin de les remettre aux enquêteurs,

4.- porter plainte auprès de la police ou de la gendarmerie puisque ces actes peuvent tomber sous le coup de la circulaire 2015/0213/A13 du 12 janvier 2015 du ministère de la justice (voir lien ci-dessous)

Pour se prémunir et éviter que cela se produise, l’ANSSI conseille :

1.- utiliser des mots de passe robustes d’au moins 12 caractères alternant majuscules, minuscules, chiffres et symboles,

2.- éviter un même mot de passe pour des accès différents,

3.- ne pas configurer les logiciels pour qu’ils retiennent les mots de passe,

4.- faire les mises à jour depuis le poste informatique, en aucun cas à distance depuis un ordinateur extérieur, une tablette ou un Smartphone,

5.- mettre à jour tous les logiciels afin de corriger les failles,

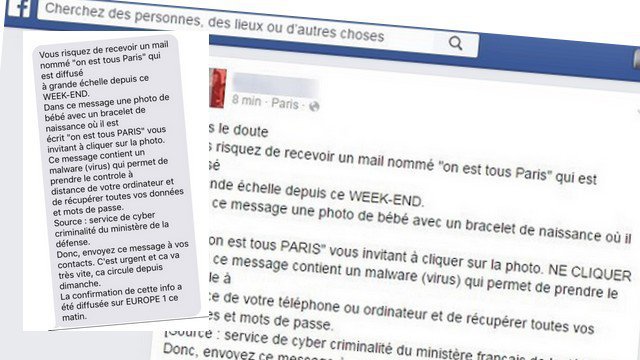

6.- réaliser une surveillance du compte ou des publications en prévoyant des sauvegardes. Attention aux courriels et leurs pièces jointes- toujours vérifier la cohérence entre l’expéditeur et le contenu du message,- ne pas ouvrir les pièces jointes provenant de destinataires inconnus ou douteux,- passer la souris sur les liens avant de cliquer afin que l’adresse complète s’affiche,- ne jamais répondre par courriel à une demande d’informations personnelles ou confidentielles.

Bien évidemment, ces mesures ne font pas écran total contre les cyber-attaque mais permettent quand même un minimum de prévention.

Elles permettent aussi aux maires (responsables de l’état-civil par exemple) et aux administrations qui détiennent de nombreux fichiers de clients et les comptes bancaires de se « couvrir » pour garantir la sécurité des données à caractère personnel que contiennent leurs sites Internet.

Liens :

– site de l’ANSSI :

http://www.ssi.gouv.fr

– circulaire du ministère de la justice :

http://www.justice.gouv.fr/publication/circ_20150113_infractions_commises_suite_attentats201510002055.pdf

– signaler : www.internet-signalement.gouv.frwww.signal-spam.fr

Comme tout professionnel de l’informatique et de l’Internet, il est de mon devoir de vous informer que vous devez mettre en conformité et déclarer à la CNIL tous vos traitement de données à caractère personnel (factures, contacts, emails…).

Même si remplir un formulaire de déclaration à la CNIL est gratuit, il vous engage cependant, par la signature que vous apposez, à respecter point par point la loi Informatique et Libertés. Cette démarche doit commencer par une analyse précise et confidentielle de l’ensemble de vos systèmes de traitements de données. Nous pouvons vous accompagner pour vous mettre en conformité avec la CNIL, former ou accompagner un C.I.L. (correspondant CNIL) ou sensibiliser les agents et salariés à l’hygiène informatique.

Besoin d’informations complémentaires ?

Contactez-nous

Denis JACOPINI

formateur n°93 84 03041 84

Cet article vous plait ? Partagez !

Un avis ? Laissez-nous un commentaire !

Source : http://www.humanite.fr/cyber-attaques-vigilance-rouge-pour-les-maires-et-les-administrations-589915

|