Les moyens de preuves sur Internet | Le Net Expert Informatique

Les moyens de preuves sur Internet |

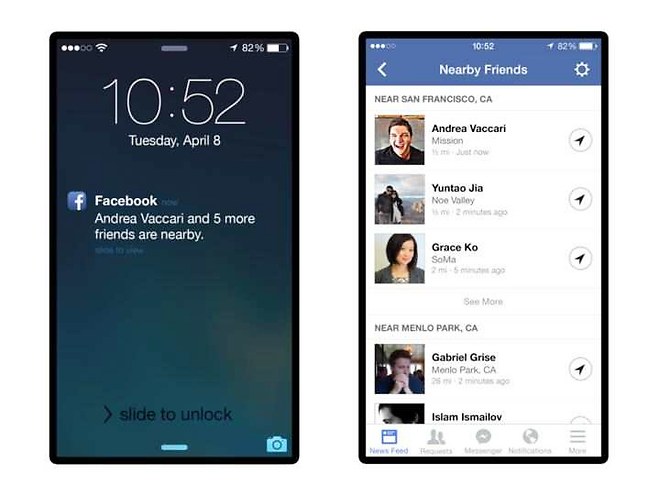

| La récente décision de la Cour d’appel de Paris du 9 octobre 2015 rappelle une fois de plus le caractère essentiel de constituer des preuves valables avant d’agir en justice, particulièrement sur Internet. En l’espèce, la société éditrice du site « Onvasortir.com » attaquait en parasitisme la société éditrice du site « dailyfriends.com » pour avoir copié le plan, la structure, les fonctionnalités, l’agencement des rubriques et le contenu de son site internet.

Afin de rendre sa décision, la Cour s’est appuyée sur des copies écran (des sites en question et d’un forum de discussion), dont la valeur probante était contestée par la partie adverse, mais que la Cour a jugé recevable dans la mesure où elles étaient « parfaitement nettes et datée ». En revanche, la Cour a rejeté un constat d’huissier du fait que l’officier ministériel avait dissimulé son identité lors de ses constats en se connectant aux sites via le compte de la société. Que ce soit pour un site internet ou une application sur smartphone, la constitution de preuves, souvent difficiles à obtenir et pas toujours recevables, est pourtant essentielle à : La caractérisation du délit (et donc la condamnation) ; L’évaluation du préjudice (et donc des dommages-intérêts).

Si la preuve est libre en matière de concurrence déloyale ou de contrefaçon, toutes les preuves ne sont pas admissibles, comme en atteste cette décision, et leur force probante variable. Cet arrêt est donc l’occasion de revenir sur les règles en la matière, avec la particularité de la preuve sur Internet.

I – Les moyens de preuve irrecevables Au préalable, il n’est pas inutile de rappeler que seules les preuves « légalement admissibles » pourront être retenues devant un tribunal. Ainsi, il faut entendre par « légalement admissible », les preuves qui ne relèvent pas d’une obtention irrégulière telles que : les écoutes téléphoniques, la violation du secret des correspondances, la réalisation d’un constat en dehors des heures légales ou encore l’atteinte à un principe fondamental tel que la vie privée, le secret professionnel ou le secret de fabrique. Ainsi, la Cour de cassation, par un arrêt de principe en son assemblé plénière du 7 janvier 2011 a énoncé que « l’enregistrement d’une communication téléphonique réalisé à l’insu de l’auteur des propos tenus constitue un procédé déloyal rendant irrecevable sa production à titre de preuve ».

C’est également sur ce fondement que dans sa décision la Cour d’appel a rejeté le constat dressé par l’huissier de justice qui n’a pas dévoilé son identité en se connectant au site mais a utilisé les identifiants de compte d’un tiers.

II – Les moyens de preuves sur Internet Il existe plusieurs moyens de preuves visant à faire constater un usage sur Internet dont la force probante est plus ou moins importante.

A) Le constat d’huissier Une fois établie et validée, cette preuve a une grande force probante. Ainsi, l’huissier peut procéder à des constations sur Internet à la requête des particuliers. Il a cependant un rôle de simple observateur puisqu’il doit se borner à effectuer des constations purement matérielles.

Le constat sur Internet a cependant posé la question des limites de ce qu’il pouvait constater. Constat d’un site internet ou d’une application sur smartphone : Sous réserve de respecter certaines conditions techniques (vider le dossier cache du navigateur, absence de serveur proxy…), l’huissier peut faire une description des sites internet accessibles au public, et notamment des produits argués de contrefaçon, et des captures écran des pages du site.

Constat d’achat sur internet : Cette pratique a posé certaines questions en cas de commande sur internet par l’huissier de produits litigieux. Certains arrêts avaient admis qu’un huissier puisse commander un produit sur un site internet afin d’établir un constat d’achat aux vues de constituer une preuve de la contrefaçon. Cependant, des arrêts, plus récents [1] ont contesté la licéité de cette pratique au motif que l’huissier s’était engagé activement par l’ouverture d’un compte client et l’acquisition du produit litigieux, et avait ainsi outrepassé ses pouvoirs de simple constatation.

C’est en ce sens que va l’arrêt du 7 octobre 2015, qui a dénié toute validité au constat d’huissier qui n’avait indiqué ni sa qualité ni son identité en se connectant au site. Pour acheter un produit sur internet, l’huissier doit impérativement et comme en matière de constat achat dans les magasins, décliner de manière claire et visible son identité et sa qualité avant de procéder à un acte d’achat. Certaines décisions ont cependant, admis que le seul fait de faire libeller la facture au nom de l’huissier était suffisant pour identifier l’huissier [2].

Sauf à y être expressément autorisé, l’huissier n’a pas le droit d’ouvrir un compte client et, d’acquérir à dessein, un produit allégué de contrefaçon [3]. Le site internet est assimilé à un magasin, comme un lieu privé et, sans autorisation du juge, l’huissier ne peut procéder à ses constatations que depuis la voie publique. Peut-être pourra-t-on procéder comme en matière de constat d’achat en magasin c’est-à-dire, faire procéder à l’ouverture d’un compte client par un tiers sous surveillance de l’huissier qui constatera les démarches effectuées dans le but d’acheter le produit incriminé ? Il faudra également que l’huissier soit présent lors de la réception du colis…ce qui complique les choses.

B) Le constat par un agent assermenté Il consiste en la description par un agent assermenté d’un acte de contrefaçon. Il pourra être demandé à l’Agence pour la Protection des Programmes (APP) qui dispose d’agents assermentés. Ce moyen de preuve est particulièrement utilisé en matière de droit d’auteur et de droits voisins et a été admis en matière de propriété industrielle. Ces constats peuvent servir à contourner la difficulté des achats sur internet effectués par un huissier. Néanmoins, ces constats n’ont pas la force probante des constats effectués par un officier ministériel, et sont par conséquent soumis à l’appréciation souveraine du tribunal.

C) La copie-écran Enfin, la copie-écran peut également être pertinente même si elle a une force probante moindre, elle représente une bonne solution pour étayer un constat d’huissier ou lorsqu’un constat d’huissier est invalidé comme dans la présente décision du 9 octobre 2015.

Il est donc impératif de connaître les limites d’investigations de l’huissier pour ne pas se voir déclarer irrecevable le constat. Le droit, à l’origine applicable à la vie réelle, essaie tant bien que mal de s’adapter aux contraintes et aux particularités du monde virtuel, et les constats d’huissier ne font pas exception. Attention donc à bien connaître ces spécificités avant d’intenter toute action au fond !

Denis JACOPINI est Expert Informatique assermenté, consultant et formateur en sécurité informatique, en mise en conformité de vos déclarations à la CNIL et en cybercriminalité.

Cet article vous plait ? Partagez !

Source : http://www.village-justice.com/articles/Les-moyens-preuves-sur-Internet,20821.html Colombe Dougnac – Conseil en Propriété Industrielle

|