| Au milieu du dernier siècle, dans un futur fantasmé, les auteurs de science fiction prédisaient que nous serions vêtus de combinaisons argentées brillantes, aux commandes de voitures volantes, tandis que notre robot familial se chargeait de préparer un succulent dîner, concocté à partir de compléments alimentaires vitaminés.

Alors que ces visions de l’avenir ne se sont pas tout à fait concrétisées, certains futurologues et romanciers avaient vu juste. Isaac Asimov avait autrefois prédit que d’ici 2014, nous aurions des voitures sans conducteur, la possibilité de s’instruire et de s’éduquer en ligne, et que nos appareils de cuisine seraient automatisés.

Malgré le fait que nous aimons ridiculiser certaines de ces prédictions, comme voyager dans le temps en combinaisons moulantes, il semblerait que nous n’ayons pas encore pas appris la leçon. Les experts du monde entier ont toujours une imagination débordante et des théories sur ce que sera le monde de demain.

Avec le recul, avec notre compréhension actuelle de la technologie et de l’innovation, nous aimons à penser que nos prévisions pourraient être légèrement plus susceptibles de se réaliser que les visions futuristes du XXème siècle. Mais peut-être faisons-nous encore une fois fausse route.

Aujourd’hui, le monde change vite, et il n’y a pas besoin de chercher très loin pour voir de grands bouleversements se profiter sur l’horizon. A quoi donc ressembleront les années 2035 ?

10. L’impression 3D

Nous sommes plus ou moins conscients des implications que provoqueront les nouvelles tendances de l’impression 3D. Vous même pouvez posséder un objet qui a été imprimé par une de ces machines futuristes, mais elles sont bien plus qu’un simple jouet amusant. De nombreux experts estiment que l’impression 3D va bouleverser notre monde.

A mesure que la techno s’améliore et que les prix chutent, l’imprimante 3D pourrait bien devenir un élément un objet de la vie quotidienne. La grande conséquence de ceci est que les produits seront fabriqués dans ou à proximité du lieu de leur achat ou de leur consommation. Vous aurez à payer les matières premières, l’imprimante et le logiciel, mais la production de masse et les coûts de transport seront éliminés.

Ce type de système va complètement changer le visage de la production manufacturière et fondamentalement restructurer des pans entiers de l’économie. Cette techno pourrait nous ramener à une époque de type industrie artisanale, où les marchandises seront fabriqués et vendus au niveau national. Cela va également inaugurer une ère d’innovation, permettant à quiconque de concevoir et de produire un objet, de valider une expérience via la conception de prototypes grandement facilité.

Au niveau médical, les scientifiques sont également en train de mettre à profit la technologie d’impression 3D. Nous sommes déjà en mesure de construire des prothèses incroyables, de reconstruire le tissu humain et de sans doute un jour d’imprimer des organes complexes pour être transplantés.

Peut-être qu’un jour nous aurons même des usines d’imprimantes 3D qui imprimeront des imprimantes 3D. Ce jour là, nous saurons enfin que nous sommes allés trop loin.

9. Le béton auto-réparant

Le béton a déjà changé notre monde. Et il pourrait à nouveau le remodeler encore une fois.

La révolution dans la technologie du béton pourrait nous faire économiser des sommes colossales. On estime que le coût des réparations d’infrastructures dans l’Union européenne pour les ponts, les tunnels et les autres infrastructures essentielles nous coûte plus de 5 560 milliards d’euros par an.

Les derniers progrès réalisés sur le béton auto-réparant pourraient être la réponse. Certains types de béton ont la faculté de combler leurs fissures en quelques jours, avant qu’elles ne deviennent plus problématiques. Ce béton fonctionne en utilisant l’une de ses plus grandes faiblesses pour en faire un atout : l’eau.

Lorsque l’eau suinte dans le béton, cela l’affaiblit, l’amenant à s’effriter. Le béton auto-réparant utilise cette eau comme un catalyseur pour commencer ses réparations. Un type de béton inventé par Hendrik Jonkers, utilise des bactéries s’auto-active et produisent du calcaires. Ces bactéries peuvent rester inactives jusqu’à 200 années, mais quand elles entrent en contact avec de l’eau, elles se réveiller et commencent à produire le calcaire qui comble les fissures.

Un autre type de béton, développé par l’ingénieur Victor Li de l’Université du Michigan, comble les fissures et les anfractuosités en utilisant des ions calcium qui réagissent avec l’eau de pluie et du dioxyde de carbone pour créer un patch de carbonate de calcium.

L’utilisation de ces matériaux étonnants dans nos ponts, nos routes et même nos maisons pourrait réduire le coût d’entretien en permettant à nos bâtiments et nos infrastructures de s’auto-réparer

8. Repenser le concept de ville

D’ici 2035, la majeure partie de la population mondiale vivra dans des favelas. Avec une population mondiale sans cesse croissante, le concept de ville commence à perdre de son sens. Un étalement de zones urbaines, constituées d’un réseau complexe de communautés et formant un ensemble comptant des milliards d’individus est susceptible d’être la façon dont la plupart des personnes vivront dans l’avenir.

Un système urbain de ce genre serait presque impossible à gouverner, mais cela ne signifie pas pour autant que les gens ne chercheront pas à le tenter, en créant de bizarres poches urbaines ici et là. La hausse de la production agricole urbaine, avec le vertical farming, va brouiller les lignes et redéfinir la ville et la campagne encore plus profondément, ce qui engendrera un mitage du territoire qui s’étendra encore plus loin dans nos banlieues et nos campagnes.

Ce n’est probablement pas dans un avenir immédiat qu’on verra cela en Europe, avec sa population stable et son penchant naturel pour le maintien du statu quo, mais les villes en Amérique du Sud et en Asie sont déjà sur la bonne voie pour redéfinir ce qu’est une ville.

7. Redéfinir la nature

Avec la redéfinition du concept de ville, cela nous amènera aussi à penser différemment les notions de « sauvage » et de « nature ».

Le développement des sociétés humaines pourrait essentiellement se résumer à une séparation progressive de l’homme de la nature. Nous sommes désormais à peu près rendu à ce moment historique où nous vivons à côté de la nature, plutôt qu’avec ou à l’intérieur d’elle. Nous nous sommes extraits de la nature et nous pouvons maintenant vraiment nous classer dans le statut d’observateurs.

Les habitats sauvages tels que les forêts et les landes sont sacrifiés sur l’autel de l’urbanisation. Avec le changement climatique, la survie de nombreuses espèces dépendra de leur capacité d’adaptation à vivre en ville.

Conséquence directe et accidentelle de notre ingérence avec le monde naturel, la biodiversité diminue rapidement. Peut-être par mauvaise conscience, nous montrons un instinct de conservation mais il s’agit en général de choisir de sauver des créatures avec la fourrure la plus douce et d’autres espèces avec leurs grands yeux de phoques. Quant au reste de la faune et de la flore, moins charismatique, elles devront s’accrocher à leur survie sans notre aide.

La perte des pollinisateurs et de certains planctons aura un impact plus global et dramatique que l’extinction des pandas, mais, malheureusement, ils ne sont pas aussi mignons que les duveteux plantigrades de nos prospectus.

À l’avenir, notre idée d’un environnement naturel sera probablement une construction artificielle en elle-même, avec des « zones sauvages » où la nature non-humaine devra essayer de survivre, alors que nous irons l’arpenter de temps en temps lors de vacances en famille.

6. Les nouvelles générations de biocarburant

Comme tout le monde est de plus en plus sensibilisé sur le fait que les combustibles fossiles vont s’épuiser plus ou moins rapidement, de gros effort pour trouver des alternatives sont réalisés. Les biocarburants ont un avantage évident, en raison du fait qu’il fait qu’ils poussent littéralement sur les arbres, dans les champs, ou ailleurs.

La première génération de biocarburants a été un peu un faux départ, avec l’utilisation de denrées alimentaires pour les élaborer, provoquant une flambée des prix alimentaires dans le monde entier. Ceux-ci sont fabriqués à partir des sucres et des huiles émanant de cultures telles que le colza, le maïs et la betterave sucrière. La prochaine génération de biocarburants sera fabriquée à partir de biomasse, de la lignocellulose et d’autres sources non comestibles, telles que les copeaux de bois et l’herbe à éléphant.

Bien qu’ils puissent être nos sauveurs face à la crise du pétrole, les biocarburants ont leurs lots d’inconvénients. Si nous pouvons développer des processus bien plus durables pour les produire, nous pourrions résoudre le problème de l’approvisionnement. Cependant, ils ne sont pas aussi respectueux de l’environnement comme beaucoup voudrait nous faire croire.

Les biocarburants continuent de produire une pollution de l’air quand ils sont brûlés. De plus, la production de grandes quantités de matières premières nous a conduits à des problèmes de déforestation, d’érosion des sols, de perte de biodiversité et d’épuisement des réserves d’eau.

L’avenir des biocarburants nous conférera au moins un peu sursis, le temps de développer de véritables sources d’énergies renouvelables économiquement viables.

5. La robotique grand public

A chaque fois que l’humain a essayé de prédire le futur, les robots débarquent tôt ou tard dans ces visions de l’avenir.

Alors que les robots sont des éléments du quotidien dans de nombreux secteurs industriels, ils sont appelé à se déployer de plus en plus dans nos maisons.

Les visions futuristes des années 50, avec des automates humanoïdes dans nos maisons, ne correspond plus à notre réalité et le futur sera probablement un peu plus subtile.

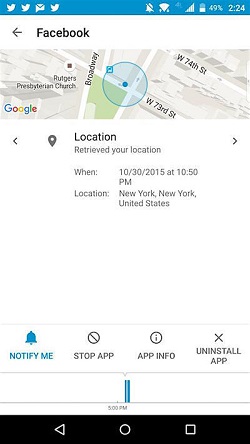

Plutôt que de simplement mettre des robots à l’intérieur de nos maisons, les 20 prochaines années verront sans doute nos maisons se robotiser elles-mêmes et s’automatiser de plus en plus. Les maisons intelligentes tisseront leur technologie, pour nous permettre de se connecter, de contrôler nos logements via une interface. L’Internet des Objets est déjà en train de s’intégrer au reste de la technologie déjà déployée dans nos milieux professionnels. Être capable de se connecter à tout pour tout contrôler à partir de votre smartphone est une tendance qui va se poursuivre.

Les futurs robots domestiques sont moins susceptibles d’avoir quatre membres et un visage. La vision du robot majordome multitâche est déjà supplantée par le développement d’appareils spécialisés pour nous aider à la maison. Ainsi, les robots aspirateurs ou tondeuses sont les premiers représentants de ce type de dispositifs domestiques.

4. L’alimentation

A mesure que la population mondiale continue de prospérer et de croître, nous allons devoir faire face à la potentielle réalité des crises alimentaires. D’après la Banque mondiale, nous devons accroître notre production de nourriture de 50% d’ici à 2050, si l’on veut nourrir 9 milliards d’individus. Mais augmenter la production agricole ne résoudra sans doute pas le problème de la faim dans le monde. Cela signifie que non seulement nos techniques de production et de stockage doivent changer, mais que nous devons également redéfinir ce que nous considérons comme la nourriture.

Déjà, de nombreuses Occidentaux consomment moins de viande, souvent en faveur de produits de substitution.

Alors que la planète se réchauffe, l’agriculture va devoir se muer. Les terres agricoles autrefois luxuriante et verdoyante de l’Europe pourraient traverser des crises, tandis que les étendues gelées de la Sibérie pourrait offrir de nouvelles terres.

Des cultures génétiquement modifiées, capables de produire des rendements sans précédent dans des conditions difficiles tout en résistant aux maladies, vont devenir un moyen de nourrir une population en constante expansion. La culture des plantes pour la consommation humaine, plutôt que pour nourrir du bétail, sera à l’ordre du jour, contribuant à une utilisation bien plus efficace des ressources.

Fondamentalement, notre relation avec la protéine va changer radicalement. On va probablement devoir s’habituer à l’idée d’incorporés certains délicieux insectes dans nos dîners.

Dans ce domaine, les startups françaises sont à l’avant-garde et la Food Tech a l’ambition de changer notre manière de s’alimenter.

3. Des interfaces entre le cerveau et le monde numérique

Dans les années 2030, nous aurons probablement inventé des interfaces cerveau-machine assez avancées pour une utilisation quotidienne.

Que celles-ci soient utilisés pour contrôler des prothèses, augmenter notre mémoire ou simplement vérifier son compte Twitter sans avoir à lever le petit doigt, ces informations directement numériques connectées à nos esprits sont des éléments sur lesquels tablent la plupart des futurologues. Un jour, au lieu de télécharger un livre audio pour apprendre à parler le mandarin, il pourra être possible de simplement télécharger la langue voulue directement dans votre cortex.

Nous allons pouvoir être en mesure de télécharger le contenu du cerveau de la même manière que nous téléchargeons de la musique et des films aujourd’hui. Imaginez un monde dans lequel vous pouvez payer pour des rêves personnalisés, ou peut-être même des drogues numériques qui pourront modifier votre état d’esprit.

Malgré le fait d’avoir prédit pendant une soixantaine d’années son avènement, le développement d’intelligences artificielles convaincantes s’avéré plus difficile que nous le pensions.

Cependant, comme nous commençons à puiser directement dans nos cerveaux avec la technologie, notre compréhension de la conversion des signaux électriques en pensées, en expériences et en traits de personnalité, va nécessairement s’améliorer. Des progrès qui ouvriront de nouveaux champs pour commencer à créer de véritables machines autonomes au niveau de l’intelligence.

Un jour nous pourrions même aller dans l’autre sens : au lieu d’implanter de la techno dans nos cerveaux, nous pourrions implémenter nos cerveaux dans la technologie.

2. La santé

D’une manière générale, avec un monde est de plus en plus prospère, l’accès aux soins de santé de base est à la hausse. Cependant, comme l’humanité l’a découverte, la richesse économique n’implique pas nécessairement une meilleure santé, à mesure que les maladies liées à la prospérité telles l’obésité et le diabète sont à la hausse.

De nombreux experts estiment déjà que l’état actuel du secteur des soins de santé est désuet et anachronique, et que les grands changements annoncés sont attendus depuis longtemps. Nous pourrions avoir développé toutes sortes de nouveaux traitements, des médicaments intelligents aux implants bioniques. Cependant, l’avenir des soins de santé est susceptible de se concentrer davantage sur la prévention que sur la guérison.

A l’avenir, les médecins pourront prescrire de brefs cours sur la façon de gérer des pathologies telles que le diabète et l’obésité. Les gouvernements pourront apporter plus de restrictions sur des produits nocifs tels que les cigarettes et l’alcool.

Cela pourra même changer la façon dont nos villes sont structurées, avec la création d’environnements conçus pour encourager les gens à se déplacer à pied ou à vélo.

La santé mentale sera traitée au même niveau que la santé physique. La pleine-conscience et la méditation pourraient être enseignées dans les écoles. Une meilleure compréhension par le grand public de la santé mentale permettrait d’éliminer l’un des pires aggravateurs de pathologies comme la dépression : la stigmatisation sociale.

Les plus grandes avancées médicales ont été provoquées par les guerres, où il s’agit de guérir physiquement et le mentalement des générations d’humains.

D’ailleurs, à travers l’histoire de l’Homme, la guerre a toujours été le principal moteur de l’innovation technologique. Si nous voulons voir les prochains grands bouleversements à venir, c’est un excellent poste d’observation.

1. La guerre

Pendant très longtemps, la guerre se résumait à des bruits de bottes sur le terrain, des armes à la main, et le camp avait gagné était celui qui avait le plus de personnes encore en vie à la fin des combats. La guerre en elle-même a déjà changé de façon significative depuis la fin de la Première Guerre mondiale, avec les guérillas et le terrorisme remplaçant les soldats sur les lignes de front.

Nous sommes aujourd’hui sur un périlleux chemin, avec l’affirmation de la Chine et de la Russie en tant que superpuissances bien réelles sur l’échiquier géopolitique. La recrudescence de la paranoïa et l’agressivité affichée par certaines armées pourraient conduire à un choc de civilisations, et provoquer un style de conflit encore inédit au XXIème siècle.

La bonne question, c’est de de savoir comment vont être menées ces guerres. L’art de la guerre est de plus en plus mécanisé et automatisé. Avec l’évolution des mentalités, il devient de plus en plus intolérable – dans nos sociétés occidentales – d’envoyer de jeunes hommes mourir en masse sur les champs de bataille. Cela implique que le développement de la technologie de guidages à distance ou d’automatisation va permettre le déploiement, à notre place, de robots de combats sur les théâtres d’opérations.

La seule question qui demeura alors : dans une guerre menée par des machines, quelles seront les pertes humaines que nous comptabiliserons pour savoir qui a gagné ?

Denis JACOPINI est Expert Informatique assermenté, consultant et formateur en sécurité informatique, en mise en conformité de vos déclarations à la CNIL et en cybercriminalité.

Nos domaines de compétence :

- Expertises et avis techniques en concurrence déloyale, litige commercial, piratages, arnaques Internet… ;

- Consultant en sécurité informatique, cybercriminalité, en accompagnement aux mises en conformité et déclarations à la CNIL ;

- Formateur et chargé de cours en sécurité informatique, cybercriminalité et déclarations à la CNIL et accompagnement de Correspondant Informatique et Libertés.

Contactez-nous

Cet article vous plait ? Partagez !

Un avis ? Laissez-nous un commentaire !

Source : http://www.objectifeco.com/entreprendre/tendances-sectorielles/10-evenements-qui-vont-changer-nos-vies-a-horizon-20-ans-des-idees-de-startup-pour-profiter-de-ces-tendances.html

|