| Une équipe de luniversité de Harvard vient de réaliser, en pratique, un phénomène connu, en théorie, de longue date. Ils ont créé un matériau capable de rendre la vitesse de phase de la lumière infinie.

Le champ applicatif est important, avec en point de mire linformatique photonique.

De nos jours, tout est question d’électron. Ce sont eux qui voyagent pour transmettre les informations dans tous nos systèmes, du téléphone aux ordinateurs, en passant par les appareils électroménagers ou les voitures. Mais l’avenir ne leur appartient pas.

Les besoins toujours croissants appellent lutilisation dune autre particule, aux propriétés bien plus avantageuses : le photon.

La photonique est une branche relativement récente de la physique qui étudie la génération ou la transmission de données par la lumière. Le problème, c’est que cette dernière ne se laisse pas vraiment manipuler facilement, ce qui serait pourtant nécessaire pour lutiliser dans les « circuits » qui composent notre informatique.

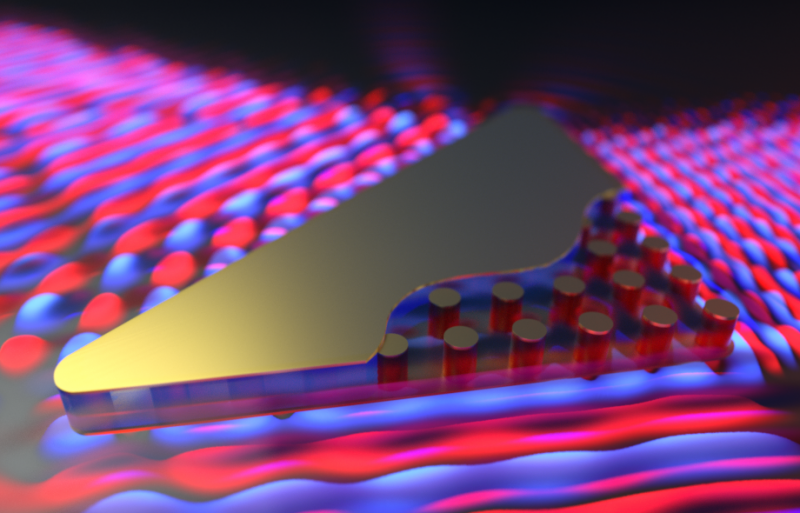

C’est dans cette optique que les travaux de l’équipe du professeur Eric Mazur sont très importants. Les chercheurs ont créé un matériau spécifique, composé d’une grille de piliers en silicium intégrés à une matrice en polymère, le tout recouvert d’une gaine dor.

La structure de ce matériau lui permet d’atteindre un indice de réfraction nul.

Une piste également explorée, depuis plusieurs années, par Nader Engheta, de l’université de Pennsylvanie, et Albert Polman, de l’institut de recherche fondamentale sur la matière d’Amsterdam.

Pourquoi est-ce si important ?

Parce que dans un tel matériau, la vitesse de phase de la lumière est infinie. Attention, on parle bien ici de vitesse de phase, celle des oscillations de londe, et non de la vitesse de la lumière, qui nest pas infinie.

Avec une vitesse de phase infinie, la lumière ne se comporte plus comme une onde classique. Avec une telle phase, les oscillations ne deviennent dépendantes que du temps, et non plus de l’espace.

On peut dès lors faire subir à londe les mouvements que l’on souhaite, avec les applications que cela implique dans le domaine de la photonique, et particulièrement dans celui de l’ordinateur photonique.

Une telle machine serait bien supérieure aux PC actuels en termes de performances, mais aurait également l’avantage de ne plus dégager de chaleur, puisque les échanges via des photons utilisés dans de telles conditions ne généreraient pas de perte. Des recherches prometteuses qui n’aboutiront en revanche que dans de longues années.

Denis JACOPINI est Expert Informatique assermenté, consultant et formateur en sécurité informatique, en mise en conformité de vos déclarations à la CNIL et en cybercriminalité.

Nos domaines de compétence :

- Expertises et avis techniques en concurrence déloyale, litige commercial, piratages, arnaques Internet… ;

- Consultant en sécurité informatique, cybercriminalité, en accompagnement aux mises en conformité et déclarations à la CNIL ;

- Formateur et chargé de cours en sécurité informatique, cybercriminalité et déclarations à la CNIL et accompagnement de Correspondant Informatique et Libertés.

Contactez-nous

Cet article vous plait ? Partagez !

Un avis ? Laissez-nous un commentaire !

Source : http://www.clubic.com/technologies-d-avenir/actualite-784410-ordinateur-futur-bond.html

|