| Le gouvernement a présenté vendredi sa stratégie pour la sécurité du numérique, un document qui fait la synthèse des différentes mesures en place pour lutter contre les hackers et protéger la vie numérique des citoyens, et met l’accent sur la formation.

Les « cyberattaques sont susceptibles de désorganiser des activités vitales de notre pays, de déstabiliser des entreprises, de vampiriser leur savoir-faire », a souligné le Premier ministre Manuel Valls, évoquant comme conséquence directe « la destruction de nombreux emplois, de valeur industrielle et culturelle ».

« Les citoyens sont également exposés, que ce soient des tentatives d’escroquerie, qui s’accompagnent parfois de chantage, ou la captation de données personnelles », a-t-il remarqué.

Le document de 40 pages présenté vendredi par le chef du gouvernement, vient remplacer un premier « pensum » publié début 2011, et mis à jour car « la donne a fondamentalement évolué (…) en quatre ans, parce que le monde va très vite ».

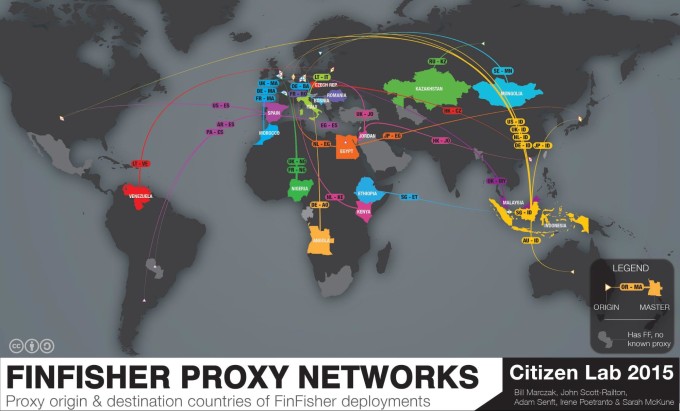

La menace est polymorphe, venant tout aussi bien de petits escrocs, de groupes mafieux, d’islamistes radicaux ou encore de services étrangers –y compris alliés.

La spectaculaire attaque, en avril, de la chaîne francophone TV5Monde, a donné toute la mesure du danger. Car les hackers ne chôment pas, comme l’a rappelé le directeur général de l’Agence nationale de la sécurité des systèmes d’information (Anssi, chargée depuis 2009 de coordonner la défense française face aux cybercriminels), Guillaume Poupaud.

« Des attaques du niveau de TV5, on en a tous les quinze jours », a-t-il indiqué à des journalistes. « Seulement, ce n’est pas du sabotage, mais de l’espionnage », moins spectaculaire.

– Sensibiliser, former, informer –

L’une des idées fortes est donc logiquement de renforcer la défense contre les cybermenaces en consolidant la sécurité numérique de ses infrastructures, à commencer par les entreprises vitales au pays.

Et on va sensibiliser les Français aux menaces du cyberespace, dès l’école. Former. Informer.

« On n’imagine plus des constructeurs automobiles proposer des véhicules sans freins et sans ceintures de sécurité. Mais aujourd’hui, sur ce qu’on appelait les autoroutes de l’information, la plupart des voitures sont sans freins et sans ceintures de sécurité », a relevé Guillaume Poupaud, qui s’étonne de voir des gens « parcourir ces autoroutes de l’information à vélo, et sans casque, alors que des poids lourds passent à côté ».

La stratégie gouvernementale présentée vendredi est « un bon équilibre entre la prise en compte de la sécurité et dynamisme économique » et un « bon équilibre entre sécurité et liberté », a jugé Manuel Valls.

Le chef du gouvernement s’en est d’ailleurs pris à la « position caricaturale » de ceux qui opposent « le numérique », qui devrait être le monde de la liberté absolue, à la +sécurité+, qui se traduirait nécessairement par une restriction dangereuse des libertés fondamentales ». Une position observée selon lui lors du débat sur la loi sur le renseignement.

Si cette loi dote les services de renseignement de moyens de surveillance des citoyens, le gouvernement « reste favorable » à ce que les acteurs privés « continuent de bénéficier pleinement » de « toutes les ressources qu’offre la cryptologie légale », a relevé M. Valls.

Des dirigeants des principaux opérateurs internet français –Bouygues Telecom, Free, Orange, La Poste et SFR-Numericable– ont même signé dans la foulée une charte les engageant à crypter les courriels de leurs clients circulant entre leurs serveurs, afin de pallier une grande faiblesse de la sécurité informatique.

Le gouvernement, qui a fait de la protection de la vie numérique des citoyens un objectif majeur, entend aussi les aider en cas de problème, avec notamment la création l’an prochain d’un « dispositif national d’assistance » aux victimes d’actes de cybermalveillance, pour les PME et les particuliers (des procédures étant déjà en place pour les institutions de l’Etat et les grandes entreprises).

Un groupe d’experts doit également être constitué pour mieux faire émerger les nouvelles technologies de sécurité informatique et améliorer les formations dans l’enseignement supérieur.

Enfin, la stratégie française vise aussi à muscler une filière déjà dynamique. Car la lutte contre les cyber-criminels est un secteur d’avenir.

Denis JACOPINI est Expert Informatique, conseiller et formateur en entreprises et collectivités et chargé de cours à l’Université.

Nos domaines de compétence :

- Expertises et avis techniques en concurrence déloyale, litige commercial, piratages, arnaques Internet… ;

- Consultant en sécurité informatique, cybercriminalité et mises en conformité et déclarations à la CNIL ;

- Formateur et chargé de cours en sécurité informatique, cybercriminalité et déclarations à la CNIL.

Contactez-nous

Cet article vous plait ? Partagez !

Un avis ? Laissez-nous un commentaire !

Source : http://www.leparisien.fr/flash-actualite-politique/cybersecurite-valls-presente-la-strategie-de-la-france-16-10-2015-5191401.php#xtref=https%3A%2F%2Fwww.google.com%2F

|