Facebook laisse ouvert une faille permettant à des pirates de récolter vos données personnelles | Le Net Expert Informatique

|

Facebook laisse ouvert une faille permettant à des pirates de récolter vos données personnelles |

| Des pirates peuvent en toute impunité obtenir le nom, la photo de votre profil et votre emplacement de votre compte Facebook vu que le réseau social n’a pas estimé que cette faille en est réellement une.

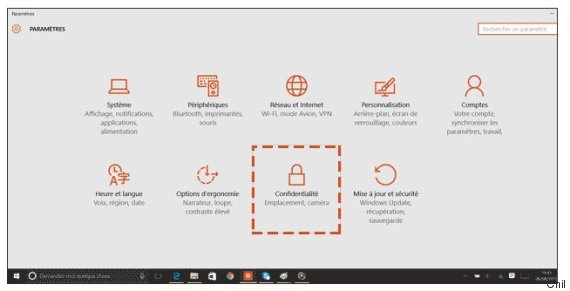

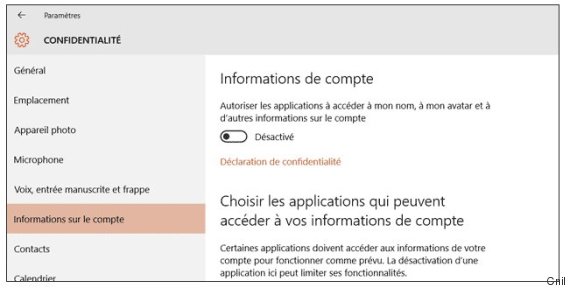

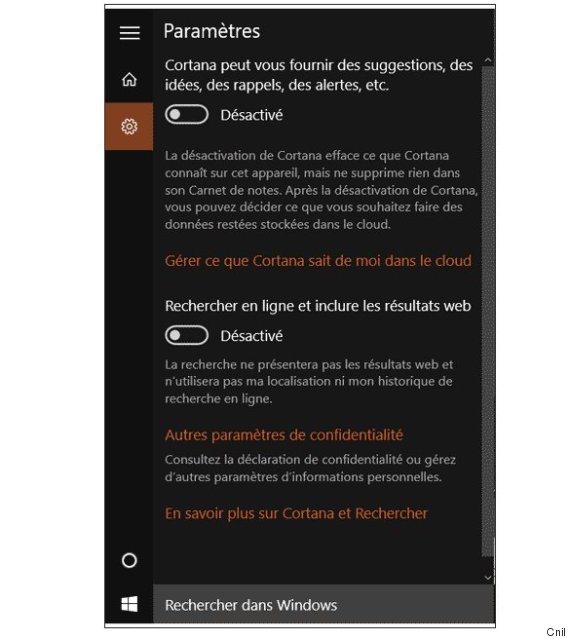

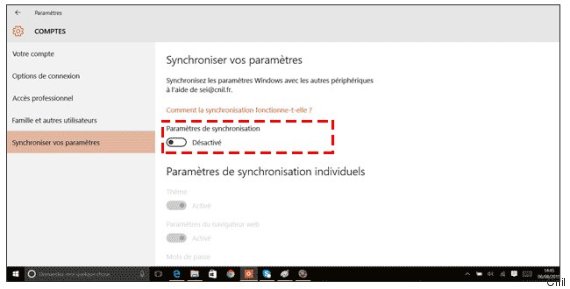

Via une faille de sécurité dans Facebook, Reza Moaiandin, un ingénieur logiciel, a réussi à obtenir les noms, les photos de profil et les emplacements des utilisateurs du réseau social, ce qui correspond tout de même à des données privées. Pour obtenir ces données, le chercheur n’a rien piraté, il a simplement utilisé des possibilités offertes. En l’occurrence, la fonction permettant de trouver un utilisateur à partir de son numéro de téléphone, un paramètre de confidentialité méconnu est qui est par défaut autorisé pour « Tout le monde ». Cela signifie que n’importe qui peut retrouver n’importe qui simplement en connaissant son numéro de téléphone. Futé, Reza Moaiandin a utilisé un algorithme simple pour générer des milliers de numéros mobiles possibles valables pour les États-Unis, le Royaume-Uni et le Canada. Via une API, il a ensuite simplement cherché à obtenir les données associées aux numéros. Le fait que le système donne la possibilité de relier des profils Facebook à des numéros de téléphone à une telle échelle est une véritable de faille de sécurité vu que c’est une porte ouverte à tous les abus. Alors que cette faille a été communiquée au réseau social au mois d’avril, Facebook ne la pas corrigée. Un ingénieur indique que cette vulnérabilité n’est pas considérée comme étant une faille de sécurité. Si Facebook ne compte rien faire pour protéger les données personnelles de ses utilisateurs, la solution est donc que ce soient eux qui se protègent. Pour ce faire, ils doivent limiter l’accès à leurs informations via cette fonctionnalité méconnue. Pour ce faire, il faut aller dans « Paramètres », puis « Vie privée » et chercher les personnes qui peuvent vous chercher en utilisant le numéro de téléphone fourni. Il faut modifier ce paramètre pour le mettre sur « Amis ». Il est à souligner que Facebook s’est réfugié justement derrière le fait que chaque utilisateur peut régler la confidentialité de ses données. En clair, le réseau social ne se déclare pas responsable !

Nous organisons régulièrement des actions de sensibilisation ou de formation au risque informatique, à l’hygiène informatique, à la cybercriminalité et à la mise en conformité auprès de la CNIL. Nos actions peuvent aussi être personnalisées et organisées dans votre établissement. Denis JACOPINI

Expert Informatique assermenté et formateur spécialisé en sécurité Informatique, en cybercriminalité et en déclarations à la CNIL, Denis JACOPINI et Le Net Expert sont en mesure de prendre en charge, en tant qu’intervenant de confiance, la sensibilisation ou la formation de vos salariés afin de leur enseigner les bonnes pratiques pour assurer une meilleure sécurité des systèmes informatiques et améliorer la protection juridique du chef d’entreprise.

Cet article vous plait ? Partagez !

Source : http://www.linformatique.org/facebook-laisse-ouvert-une-faille-permettant-a-des-pirates-de-recolter-vos-donnees-personnelles/

|