| La cyber-guerre aurait-elle débuté en Bretagne?

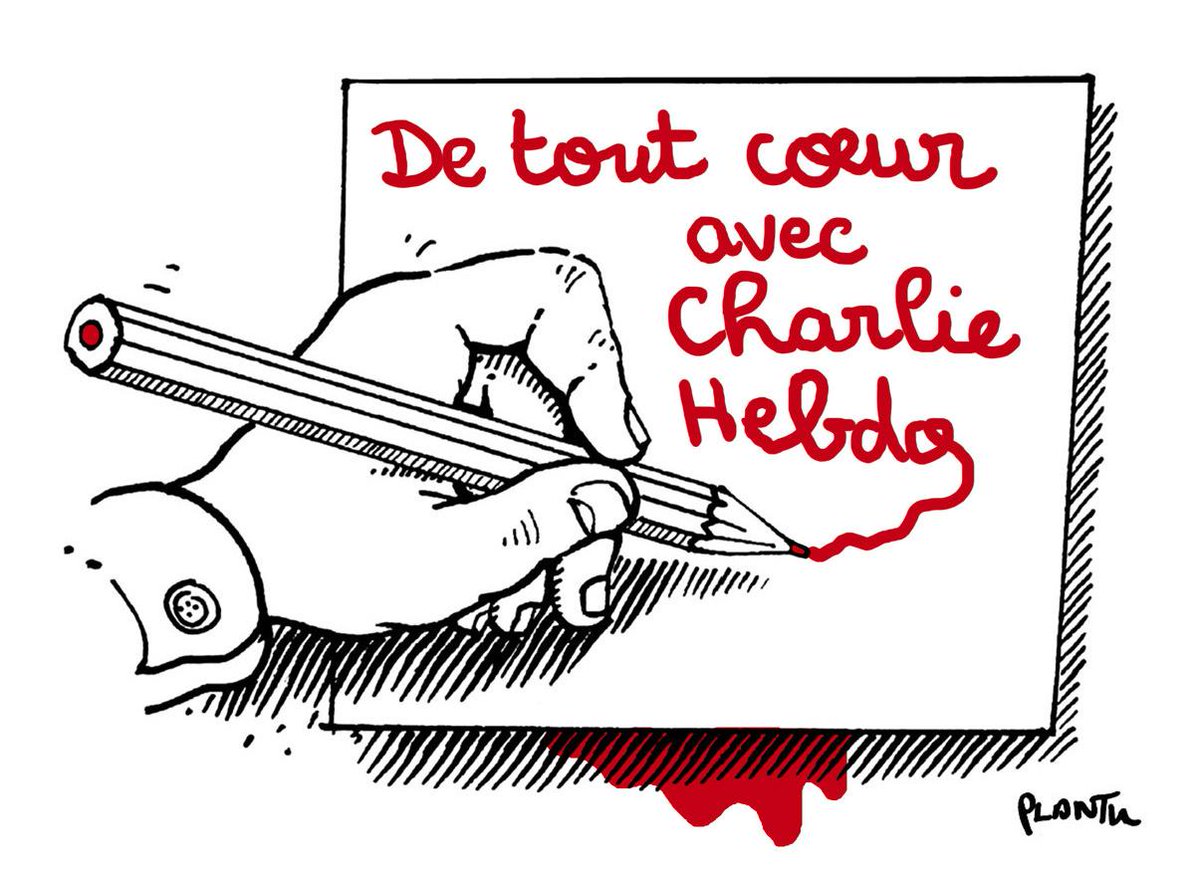

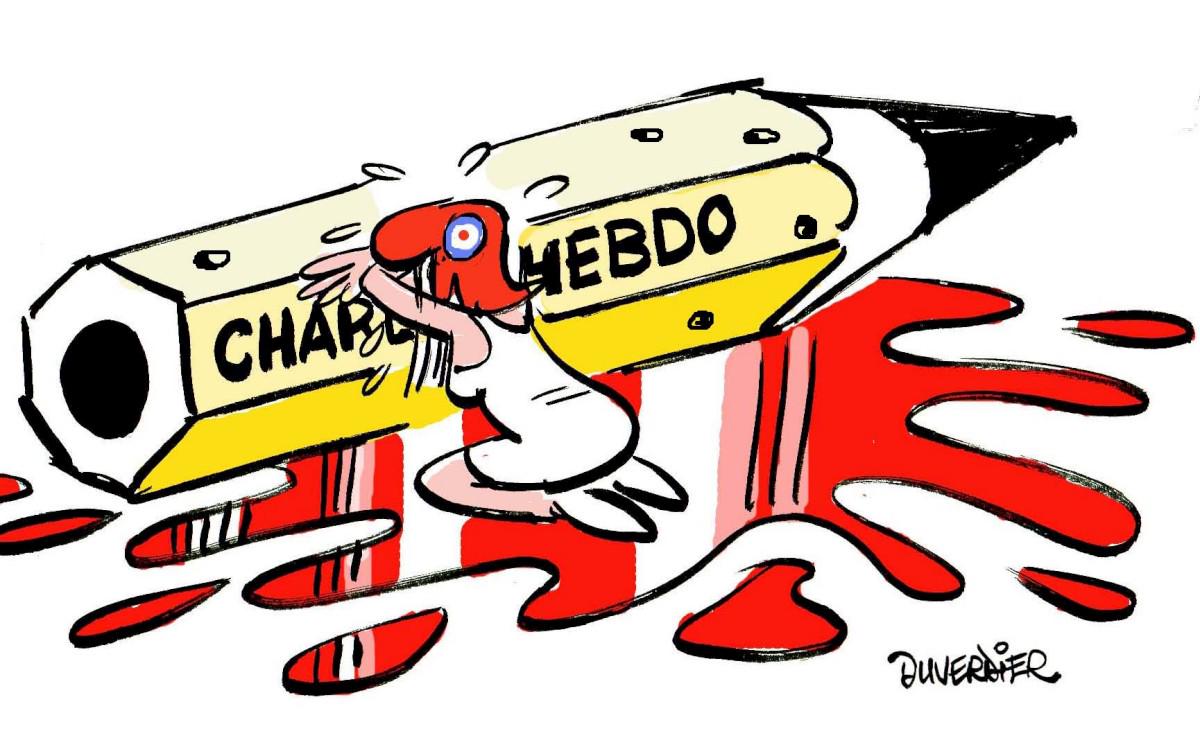

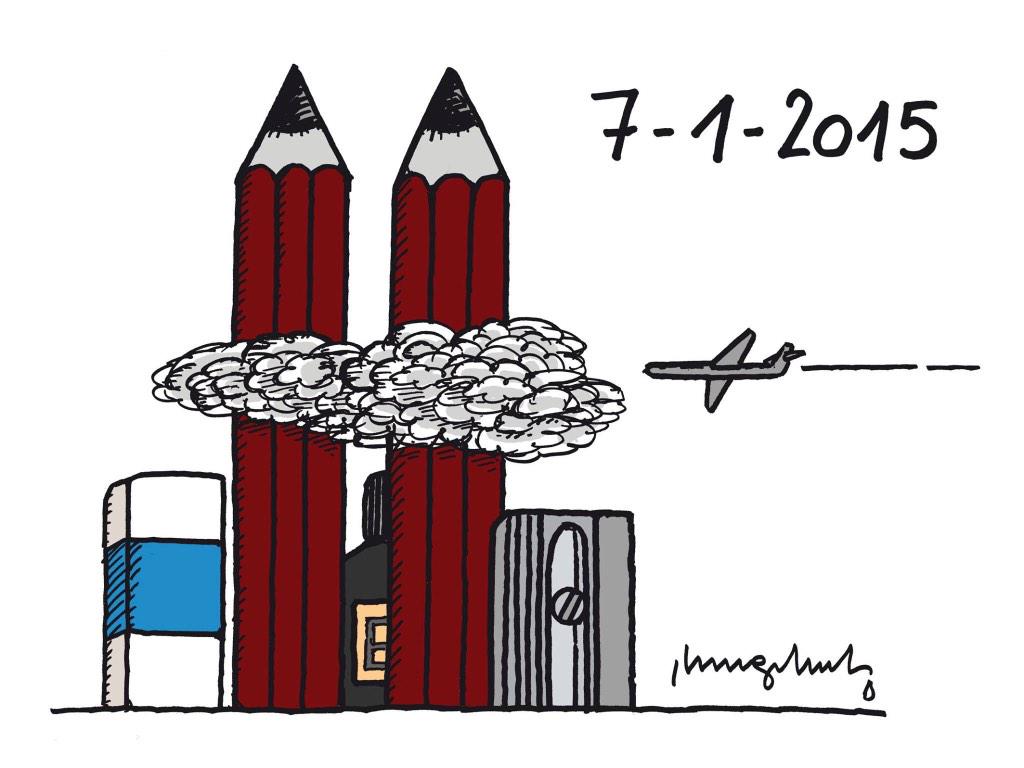

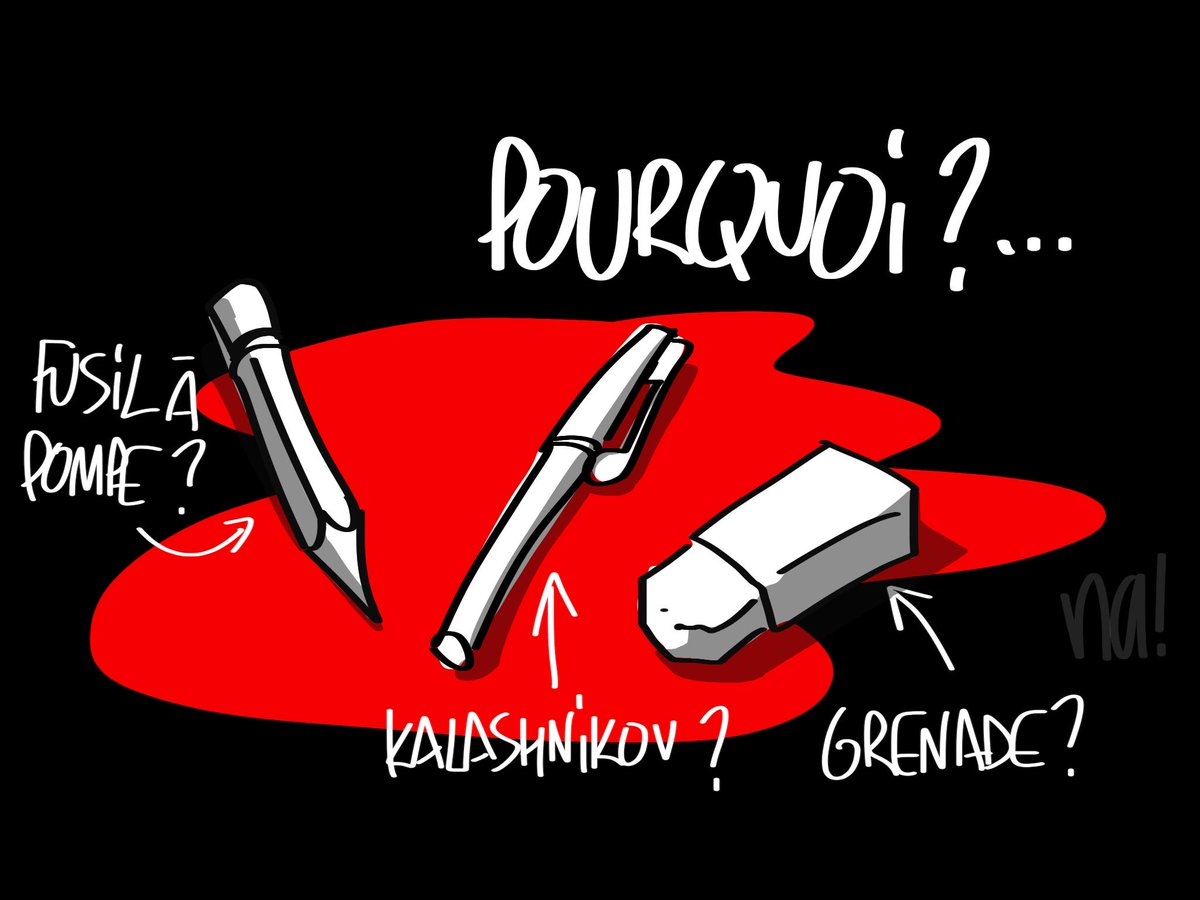

Au milieu de la nuit du jeudi 8 au vendredi 9 janvier, des sites institutionnels de communes françaises ont été attaqués par des pirates informatiques islamistes . « The Islamic State Stay Inchallah, Free Palestine, Death to France, Death to Charlie Hebdo », un message islamiste pro-Daesh, pour la Palestine libre et se réjouissant de la mort de la France et de Charlie Hebdo a été mis en ligne est toujours diffusé à 6h30 ce matin sur certains des sites hackés. Pour les sites des communes de la région parisienne, l’attaque est signée « L’APoca-DZ ».

D’autres sites ont été visés.

Ainsi une série de sites bretons est désormais hors service. Les sites de différents commerçants mais aussi des sites institutionnels tel celui de la mairie de Port-Louis ont été hackés. Les attaques ont été revendiquées par au moins deux groupuscules.

Le site du camping de Fouesnant et celui de la mairie de Port-Louis ont été attaqués par un groupuscule du nom de FALLAGA TEAM et à cette heure, le message est toujours en ligne.

Liste d’une partie des sites hackés, dont peu ont été remis en service à 6h30 ce matin :

http://www.alrsaildesign.com

http://www.art-culinaire-conseil.com

http://www.art-table-discount.com

http://www.artdelatable-alencon.com

http://www.aspnet_client

http://www.authonimmobilier.com

http://www.avaugourhotel.com

http://www.balladins-blois.com

http://www.bopp.fr

http://www.brasserie-bleue.com

http://www.camping-ecureuils.com

http://www.camping-fouesnant.com

http://www.camping-la-padrelle.com

http://www.camping-lesdunes-29.com

http://www.camping-soirdete.com

http://www.campingcourseulles.com

http://www.campinglesetangs.com

http://www.cataglenn.com

http://www.cave-du-moros.com

http://www.celtik-jump.fr

http://www.chantier-lobrichon.fr

http://www.christian-brossault.fr

http://www.clara-sanitaryware.com

http://www.comecat.com

http://www.concept-nettoyage.com

http://www.d-dayhouse.com

http://www.domaine-du-bocage.fr

http://www.dunemerveille.com

http://www.eprim-nord.com

http://www.espace-audition.com

http://www.europa-quiberon.com

http://www.francimo-bretagne.com

http://www.francsgarcons.com

http://www.grandhotelsolesmes.com

http://www.grandhoteltours.com

http://www.guemene.fr

Accueil

http://www.habitat-loisirs.com

http://www.handiflow.com

http://www.haras-maurea.com

http://www.hotel-aloe.com

http://www.hotel-bretagne-quiberon.com

http://www.hotel-cancale.fr

http://www.hotel-croixdusud.com

http://www.hotel-de-bretagne35.fr

http://www.hotel-de-lisle.com

http://www.hotel-finistere.com

Accueil

http://www.hotel-france-europe.com

http://www.hotel-larochelle-charmilles.fr

http://www.hotel-lebussy.fr

http://www.hotel-les-douves.com

http://www.hotel-mulsanne.fr

Accueil

http://www.hotelargentan.com

http://www.hoteldelahague.com

http://www.hotelducormier.fr

http://www.hotelduparc-bordeaux

http://www.hotelleboutondor.com

http://www.hotelloscolo.com

http://www.i-c-c.fr

Accueil

http://www.la-haute-foret.com

http://www.lamaisonraphael.com

http://www.larosee.fr

http://www.le-divellec.com

http://www.le-teuff.com

http://www.leboissoleil.com

http://www.ledivenah.com

http://www.lemanoirdusphinx.com

http://www.lepasseurdulenn.com

http://www.lericordeau.com

http://www.lescarsbleus.com

http://www.lesenfantsgatthes.com

http://www.librimmo3.com

Accueil

http://www.locations-belle-ile-vacances.com

http://www.loftinnvannes.com

http://www.lorient-laser-industrie.com

http://www.manoir-bodrevan.com

http://www.maury-transports.com

http://www.moteurs-ammi.com

http://www.moueloservices.fr

http://www.moulin-neuf.net

http://www.olistis-vannes.ecomouest.info

http://www.oree-du-bois.com

Accueil

http://www.parcergreo.com

http://www.pays-muzillac.fr

http://www.pensuinea-mariana.com

http://www.perceval-medica.com

http://www.pharedekerbel.com

http://www.photos-bretagne.com

http://www.prat-ar-coum.com

http://www.prestifeu.com

http://www.prieuredesgourmands.com

http://www.relaisdes3pommes.com

http://www.residence-helios.com

http://www.residence-ondine.com

http://www.rhuys-vacances.com

http://www.rouleco.com

http://www.tableau-unique.com

http://www.tecnoland.fr

http://www.terasses-du-lac.com

http://www.thermobaby.com

http://www.uncottageennormandie.com

http://www.videka-diana.com

Accueil

http://www.vit2be-diana.com

http://www.voyagesmarzin.com

Accueil

http://silhouettebienetre.com

http://revedeluxe.com

http://www.salon-esprit-bien-etre.fr

http://www.asimplesoft.com

http://www.blackbeard.fr

http://www.bauzer-industrie.fr

http://www.peexel.fr

http://claudi-nettoyage.fr

http://claudipro.fr

http://www.leblogdepeexel.fr

ACCUEIL

http://www.ecoloetancheite.fr/

Lire la suite….

Après cette lecture, quel est votre avis ?

Cliquez et laissez-nous un commentaire…

Source : http://7seizh.info/2015/01/09/cyber-guerre-islamiste-fortes-attaques-contre-des-sites-bretons-cette-nuit/

Par 7seizh.info

|