| Le décret sur l’accès administratif aux données de connexion, en lien avec l’article 20 de la LPM, a été publié le 24 décembre. La cyber-surveillance tend à se généraliser malgré la vigilance de la CNIL.

C’est un grand classique quel que soit le gouvernement : la tentation de faire passer des décrets juste avant Noël pour éviter de faire trop de bruit. Mais le tour de passe-passe n’a pas échappé à des médias vigilants sur la protection de la vie privée comme NextInpact.

Dans le JORF en date du 26 décembre, on découvre le décret 2014-1576 « relatif à l’accès administratif aux données de connexion » (qui avait été approuvé le 24 décembre).

Une belle tentative de mettre en œuvre en catimini d’ici le premier janvier 2015 ce qui avait provoqué une polémique sur la protection des droits civils à l’ère numérique dans le cadre de l’examen du projet de loi sur la programmation militaire (LPM).

Adopté en décembre 2013, le texte dense intègre un article 20 au contour flou qui a des répercussions sur la vie civile : l’accès par les autorités – sans décision judiciaire – aux données de connexion des internautes.

Une approche qui suscitait des craintes sur l’encadrement de l’accès aux données à caractère personnel. Gare à la dérive cyber-sécuritaire, estimait des associations professionnelles du secteur IT comme Renaissance Numérique ou l’ASIC à l’époque.

Ainsi, la loi prévoit initialement l’accès par l’administration aux « informations ou documents traités ou conservés par leurs réseaux ou services de communications électroniques ». Le champ des données surveillées n’était pas limité aux seules données de connexion, mais pouvait concerner l’ensemble des données stockées par l’utilisateur : documents sur le cloud, mails, échanges sur les réseaux sociaux, pseudos, mots de passé, etc.

L’élargissement de la cyber-surveillance reste d’actualité avec la publication du décret associé à l’article 20 de la LPM. Le régime d’exception de l’accès administratif aux données de connexion – jusqu’ici associé principalement à la lutte antiterroriste – est généralisé : « Les données détenues par les opérateurs qui peuvent être demandées sont de plus en plus nombreuses et sont accessibles à un nombre de plus en plus important d’organismes. »

Et ce, pour des finalités très différentes » au nom de divers intérêts nationaux : « sauvegarde des éléments essentiels du potentiel scientifique et économique de la France », « prévention du terrorisme, de la criminalité et de la délinquance organisées et de la reconstitution ou du maintien de groupements dissous ».

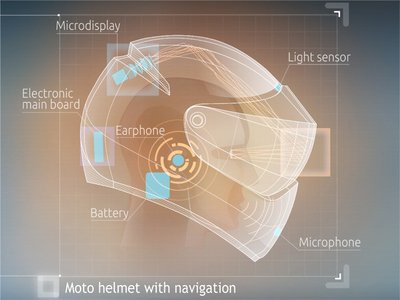

Le spectre du Big Brother serait écarté partiellement avec les nouveaux éléments fournis dans le décret du 24 décembre sur « l’accès administratif aux données de connexion ». Celui-ci limite la collecte d’information aux données de connexion (identité de la personne, date et heure de communication, etc.) mais il reste néanmoins à préciser l’exact périmètre des données recueillies.

Bonne nouvelle : le décret semble écarter les risques de droit de regard sur les contenus.

De même, la DGSE, la DGSI ou tout autre service de police judiciaire ne pourront pas directement installer des logiciels d’espionnage (« mouchards ») de manière intensive sur les réseaux des opérateurs.

Selon l’avis de la CNIL rendu le 4 décembre (sur ce qui était à l’époque un projet de décret) mais qui vient juste d’être publié dans le prolongement de la promulgation du décret, il en résulte que « cette formulation interdit toute possibilité d’aspiration massive et directe des données par les services concernés et, plus généralement, tout accès direct des agents des services de renseignement aux réseaux des opérateurs, dans la mesure où l’intervention sur les réseaux concernés est réalisée par les opérateurs de communication eux-mêmes ».

L’autorité française en charge de la protection des données personnelles reste vigilante. « Elle appelle l’attention du gouvernement sur les risques qui en résultent pour la vie privée et la protection des données à caractère personnel et sur la nécessité d’adapter le régime juridique national en matière de conservation et d’accès aux données personnelles des utilisateurs de services de communications électroniques. »

L’année 2015 va mal démarrer alors que le gouvernement prépare une loi sur le numérique. L’occasion d’éclaircir le débat ? Dans le cadre de la consultation gouvernementale ouverte au grand public pour élaborer cette loi, on espère un peu plus de transparence à propos de cette extension de la cyber-surveillance.

Après cette lecture, quel est votre avis ?

Cliquez et laissez-nous un commentaire…

Source : http://www.itespresso.fr/acces-administratif-donnees-connexion-rassure-publication-decret-85710.html

|