| Des grands changements ont eu lieu ces derniers mois. Alors, en cette fin d’année, il y a une question sur laquelle votre attention devrait de plus en plus se porter c’est bien celle là :

Est-ce que votre site Internet est en règle vis à vis de la loi informatique et libertés ?

La loi du 17 mars 2014 relative à la consommation donne à la CNIL la possibilité de procéder à des contrôles en ligne.

Cela veut dire que que non seulement la CNIL peut vérifier contrôler à distance si votre site Internet est en règle et aussi du coup très simplement vérifier si votre organisme est à jour de ses déclarations sans compter qu’elle peut même vous verbaliser à distance.

Depuis le 13 juin 2014, les décrets d’application de la loi Hamon relative à la consommation sont entrés en vigueur dont ceux consacrés aux sites de commerce électronique.

Cela signifie que de nouvelles règles de vente par internet doivent être respectées.

Contacts,

Adresses e-mails,

Statistiques de consultation,

Cookies…

Quasiment tous les professionnels gèrent ce type d’information et la Loi Informatique et Libertés les considère comme étant des données soumises à déclaration auprès la CNIL.

Vous souhaitez vérifier si vous êtes en règle ?

Vous souhaitez vous mettre en règle ?

N’hésitez pas à me consulter

Denis JACOPINI

LORSQUE J’ANIME DES CONFÉRENCES,

CERTAINES REMARQUES SONT RÉGULIÈREMENT FAITES :

Je n’ai pas de site Internet, suis-je concerné?

Réponse : Avec ou sans site Internet, tout professionnel est soumis aux déclaration de la CNIL à partir du moment où il traite des coordonnées telles qu’une adresse e-mail, un numéro de téléphone.

Je ne suis pas la NASA et n’ai rien de très confidentiel à protéger…

Réponse : Chaque personne qui vous confie ne serait-ce que son adresse e-mail ou son numéro de téléphone vous confie une information appelée « données personnelle ». En tant que professionnel, à partir du moment ou vous prenez connaissance de cette information, vous devenez garant de la sécurité, de la confidentialité et du respect de la Loi Informatique et Libertés concernant le traitement de cette information (la consulter, la stocker, la supprimer…).

Comment se fait-il que je n’ai jamais été informé de cette loi et de ses obligations ?

Réponse : Lorsque vous avez créé votre structure professionnelle, vous vous êtes engagés à respecter l’ensemble des réglementations en vigueur. La loi Informatique et Libertés existe depuis 1978. Cependant, devant le flot des lois, décrets et règlements, le chef d’entreprise s’intéresse prioritairement aux lois relatives à son métier, au social et à la fiscalité. Les autres lois ne sont pas toujours connues et on s’y intéresse lorsque quelqu’un qu’on connait s’est fait sanctionner.

Je n’ai pas de salariés suis-je concerné ?

Réponse : Tout professionnel est concerné, avec ou sans salarié…

Je n’ai pas envie de dévoiler mes contacts à la CNIL. Comment faire ?

Réponse : Vous ne communiquez pas vos données à la CNIL mais seulement les caractéristiques relatives à leur traitement, pas le contenu.

J’ai déjà quelqu’un qui s’est occupé de mes déclarations. Suis-je en règle ?

Réponse : Il ne suffit pas de déclarer un traitement de données personnelles pour être en règle.

Encore faut-il que TOUS les traitement soumis à déclaration l’aient été mais ET que ces traitements soient licites et respectent scrupuleusement la Loi Informatique et Libertés du 6 janvier 1978.

Un professionnel s’est occupé de mon site Internet. Suis-je en règle ?

Réponse : Ce n’est pas parce que un site Internet a été réalisé par un professionnel qu’il est forcément en règle. Comme tout professionnel, celui qui vous a fait votre site Internet a un devoir d’information (c’est encore mieux s’il peut vous mettre en relation avec une personne compétente).

En tant que propriétaire vous êtes par défaut le responsable de traitement vis à vis de la CNIL (En d’autres termes, vous êtes la personne pénalement responsable en cas de non respect de la réglementation).

ATTENTION : Si le professionnel vous a dit qu’il s’occupait de tout, il y a de fortes chances qu’il n’ai rien fait en règle. Pire, s’il vous a simplement fait signer une déclaration, il y a de fortes chances que non seulement il n’ai rien fait en règle, mais en plus que la déclaration soit du coup une fausse déclaration… En effet, déclarer un traitement de données à la CNIL doit répondre à de nombreuses conditions relatives à la Loi Informatique et Libertés et ses 72 articles à ce jour. Ne pas respecter ces conditions et déclarer le contraire s’appelle faire une fausse déclaration… (3 ans d’emprisonnement et 45 000 € d’amende).

Le pompon ?

Comme depuis le mois de mail 2014 la CNIL peut maintenant faire des contrôles à distance

(http://www.lenetexpert.fr/la-cnil-peut-maintenant-effectuer-des-controles-a-distance) sans se déplacer la CNIL pourra vérifier si la déclaration est conforme à la réalité…

Vous souhaitez vérifier si vous êtes en règle ?

Vous souhaitez vous mettre en règle ?

N’hésitez pas à me consulter

Denis JACOPINI – Le Net Expert

Quels sont les risques à ne pas respecter la loi Informatique et Libertés ?

Depuis 1978, les entreprises sont soumises à des obligations en terme de déclaration de traitements de données personnelles à la CNIL. Ne pas se soumettre à ces obligations, rend pénalement responsable le chef d’entreprise et passible d’une amende jusqu’à 300 000 euros. Une loi et des obligations quasiment systématiquement oubliées.

Pourquoi parle-t-on de la CNIL si souvent aujourd’hui ?

Parce qu’elle tire la sonnette d’alarme devant les changements de nos habitudes et l’évolution de la technologie Fait très important qui s’est passé depuis le début des années 80 : L’informatique s’est répandue dans quasiment tous les domaines sans réellement tenir compte de la sécurité des données. Peu savent que depuis les années 90, Internet qui s’impose à nous utilise un protocole de communication qui à la base ne sont pas sécurisées . Ensuite, nous sommes entrés dans l’ère des objets connectés avec un risque permanent de se faire « pomper » nos données. On ne va plus seulement parler de coordonnées postales téléphoniques ou bancaires, mais aussi de données de santé, d’habitudes alimentaires, de sommeil, de sortie, de loisirs… Que vos joujoux hi-tech connectés, votre smartphone ou votre ordinateur soient perdus ou piratés, les données qu’ils stockent sont librement accessibles… De plus, il ne se passe pas un jour sans qu’un opérateur, une société Web, une entreprise se fasse pirater son système informatique et par la même occasion les données de ses clients. Il y a deux types de cibles : celles qui ont beaucoup de trésorerie à se faire voler, et les millions de malchanceux qui dont le manque de sécurité a été automatiquement détecté qui vont être la proie de cybercriminels. Pour vous donner une idée, 144 milliards d’emails sont échangés chaque jour et 68,8% d’entre eux sont des spams et nombreux cachent des réseaux cybercriminels. 400 Millions de personnes sont concernées par des cyberattaques chaque année. Vous comprenez maintenant pourquoi il devient urgent de canaliser tous ces usages et déjà les premier débordements avant que ça continue à s’aggraver.

Est-ce risqué de ne pas respecter la Loi Informatique t Libertés

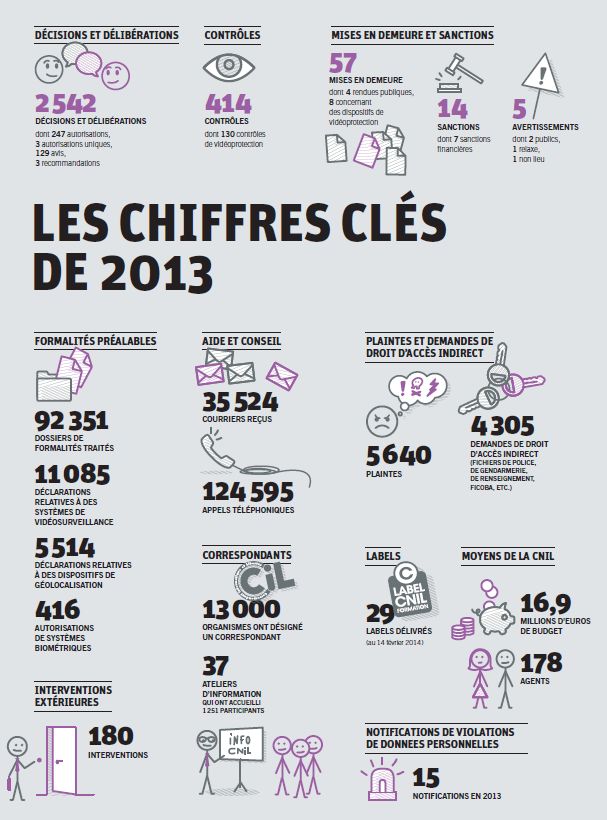

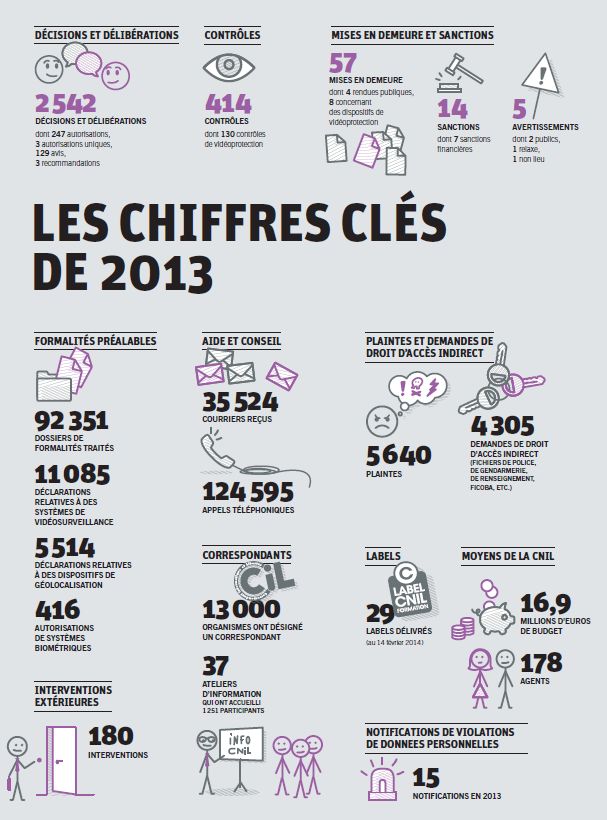

Même si en référence la loi du 29 mars 2011 relative au défenseur des droits, la CNIL peut rendre publiques les sanctions pécuniaires qu’elle prononce, il n’y a jusqu’à maintenant eut que très peu de sanctions prononcées. En 2013, 414 contrôles ont aboutit à 14 sanctions.

On eut en avoir liste sur http://www.cnil.fr/linstitution/missions/sanctionner/les-sanctions-prononcees-par-la-cnil/

Cependant, le niveau de risque devrait exploser en 2015 ou du moins, dès la mise en application du règlement européen relatif aux traitements de données à caractère personnel. Selon les infractions, le montant des sanctions peut aujourd’hui s’élever jusqu’à 300 000 euros. Cenpendant, compte tenu de leur chiffre d’affaire démesuré, certaines entreprises peuvent continuer à sourire avec de telles amendes (par exemple google et ses 60 milliards de chiffre d’affaire, ou Facebook, Appel, Orange…) .

Devant ces situations, la Commission Européenne décidé de frapper un grand coup avec un règlement européen et au travers de deux principales actions répressives :

1) Augmenter plafond des amendes jusqu’à 5% du chiffre d’affaire ( ça pourrait donner 3 milliards de dollars d’amende maximale par infractions pour google)

2) Rendre Obligatoire pour toute entreprise, de déclarer sous 24h à la CNIL le moindre incident de sécurité (virus, perte données, perte ou vol de matériel, piratage…), laquelle pourra vous obliger d’informer tous vos clients que la sécurité de leurs donées personnelles a été compromise. Cette obligation existe déjà depuis juin 2013 mais seulement pour les OIV (Opérateurs d’importance Vitale).

Souvenez-vous l’affaire du piratage d’Orange en janvier et avril 2014 et les articles de presse peux valorisants pour la marque et inquiétant pour ses clients. Le règlement européen prévoir d’obliger toutes les entreprises d’informer l’ensemble des propriétaires dont la sécurité a été compromise suite à un piratage, une perte ou à un vol de données personnelles ou de matériel contenant des données personnelles. Ainsi, on ne parle plus d’un risque financier, mais d’un risque de mauvaise réputation des entreprises face à leurs clients et concurrents…

Concrètement, que faut-il faire pour de mettre en conformité avec la CNIL ?

L’aritcle premier de la Loi définit que l’informatique doit être au service de chaque citoyen. Son développement doit s’opérer dans le cadre de la coopération internationale. Elle ne doit porter atteinte ni à l’identité humaine, ni aux droits de l’homme, ni à la vie privée, ni aux libertés individuelles ou publiques.

L’article 2 précise que la loi s’applique aux traitements de données à caractère personnel contenues ou appelées à figurer dans des fichiers.

Enfin l’article 22 indique que les traitements de données à caractère personnel font l’objet d’une déclaration auprès de la CNIL

En d’autres termes, pour se mettre en conformité, il faut déclarer à la CNIL l’ensemble des traitements de données qui concernent des informations permettant d’identifier des personnes.

Je tiens à préciser qu’on ne déclare pas ou on ne donne pas à la CNIL ses données, on ne déclare que des traitements de données à caractères personnel.

Lien vers le Loi Informatique et Libertés http://www.cnil.fr/documentation/textes-fondateurs/loi78-17/

Mon conseil en 4 étapes pour se mettre en conformité avec la CNIL

1) Auditer l’ensemble des traitements de données permettant d’identifier des personnes.

2) Procéder à l’analyse détaillée de ses traitements et corriger les actions qui ne sont pas conformes à la Loi Informatique et Libertés en terme de sécurité des fichiers, de confidentialité des données, de durée de conservation des documents, d’information des personnes, de demande d’autorisation et de finalité des traitements.

3) Déclarer le traitement à la CNIL ou désigner un Correspondant Informatique et Libetés qui sera chargé de tenir à jour un registre des traitements sans avoir à les déclaréer séparément.

4) Faire un à deux points par an pour reporter dans le registre les changements sur les traitements existants et les y ajouter les nouveaux.

En cas d’impossibilité d’adapter votre traitement de données personnelles par rapport à la loi Informatique et Libertés, une demande d’avis ou d’autorisation doit être formulée à la CNIL.

Bien évidemment, la réponse de la CNIL doit être attendue avant d’utiliser le traitement concerné.

Une fois ces étapes de « mise sur rails » accomplie, la personne qui aura en charge la fonction de correspondant dans votre entreprise aura obligation de tenir un registre des traitements mis en œuvre au sein de l’organisme (consultable par la CNIL ou tout demandeur sur simple demande) et de veiller au respect des dispositions de la loi « informatique et libertés » au sein de l’organisme.

Des difficultés pour vous mettre en conformité ?

Pour vous mettre en conformité avec la CNIL, il vaut mieux être sensibilisé à la loi Informatique et Libertés et aux règles et obligations qui en découlent (obligation d’information, droit d’accès, traitement des réclamations…).

Pour que votre mise en règle se fasse dans de bonnes conditions, nous pouvons nous charger de former et de suivre une personne de votre entreprise qui jouera le rôle de CIL (Correspondant Informatique et Libertés) ou bien, si vous le préférez, pour encore plus de tranquillité, Denis JACOPINI, expert Informatique spécialisé en protection des données personnelles, peut se charger d’être votre CIL externe en se chargeant de prendre en charge l’ensemble des formalités.

Plus de détails sur la CNIL

La CNIL est une AAI (Autorité Administrative Indépendante). C’est une structure gérée par l ‘état qui ne dépent d’aucun ministère et qui peut dresser des procès verbaux et sanctionner sans même à avoir à passer par un juge. La CNIL dépend directement du premier ministre qui peut en dernier recours, directement prendre des mesures pour mettre fin aux manquements.

Quelques chiffres

Autres articles sur la protection des données personnelles et la CNIL :

http://www.lenetexpert.fr/category/protection-des-donnees-personnelles/

Cet article vous à plu ? Laissez-nous un commentaire (Source de progrès)

Source : Densi JACOPINI et http://www.cnil.fr

|