|

Osmose est une Web Radio que l’on peut écouter sur www.osmose-radio.fr

Emission du 16/09/2014 :La CNIL, la Loi Informatique et Libertés et la protection des données à caractère personnel

Emission d’une série sur le Numérique, présentée par Paula SAUDEZ et co-animée avec Denis JACOPINI et Maître ABENSOUR, avocat au barreau d’Avignon. |

La CNIL, la Loi Informatique et Libertés et la protection des données à caractère personnel

1 Introduction de l’émission par Paula SAUDEZ

Accueil des auditeurs et accueil de l’invité Denis JACOPINI qui se présente.

2. Présentation de Denis JACOPINI

Expert judiciaire en Informatique,

Consultant en sécurité informatique et cybercriminalité

Consultant en mise en conformité avec la Loi Informatique et Libertés

Correspondant CNIL (CIL)

Membre de la Compagnie nationale des experts de justice en informatique et techniques associées et membre de l’Association Française des Correspondants à la protection des Données à caractère Personnel.

Par rapport au sujet de cette émission, Denis JACOPINI accompagne les entreprises à se mettre en conformité avec la CNIL par rapport à la Loi Informatique et Libertés.

3. Introduction du sujet par Paula SAUDEZ du sujet de l’émission

Pause Musicale

4. Avant de démarrer sur le sujet, le débât

09/09/2014 Depuis quelques mois, un groupe sur Facebook fait parler de lui.

Créé il y a deux ans, le « Groupe qui te dit où est la police en Aveyron » compte plus de 10000 membres. C’est un groupe Facebook qui alerte les conducteurs de la localisation de contrôles routiers dans la région. Cette page Facebook est dans le viseur du procureur de Rodez. Le procès a eut lieu mardi 9 septembre au tribunal correctionnel de Rodez (Aveyron). Quinze personnes membres du groupe Facebook ont comparu pour avoir divulgué les emplacements des radars de leur département sur le réseau social. Aux yeux du procureur de la République, elles se sont “soustraites à la constitution des infractions routières”.

L’article R-413-15 du Code de la route interdit les “appareils, dispositifs ou produits” qui pourraient empêcher de constater une infraction ou aider à ne pas s’y soustraire. Mais pour Rémy Josseaume (Avocat au Barreau de Paris qui défend ce groupe), les pages Facebook ne peuvent être assimilées à de tels détecteurs de radars.

Le verdict, le 3 décembre prochain à 14h00.

J’aurais aimé savoir si vous étiez d’accord ou pas et avoir votre avis sur cette affaire.

Vous pouvez nous appeler à la radio au 04 90 88 22 56.

4. Le sujet de l’émission

Présentation par Denis JACOPINI du contenu avec intervention de Paula, des auditeurs et des intervenants éventuels.

Lien vers notre dossier du mois

Pause Musicale

5. Les Actus du Net Expert

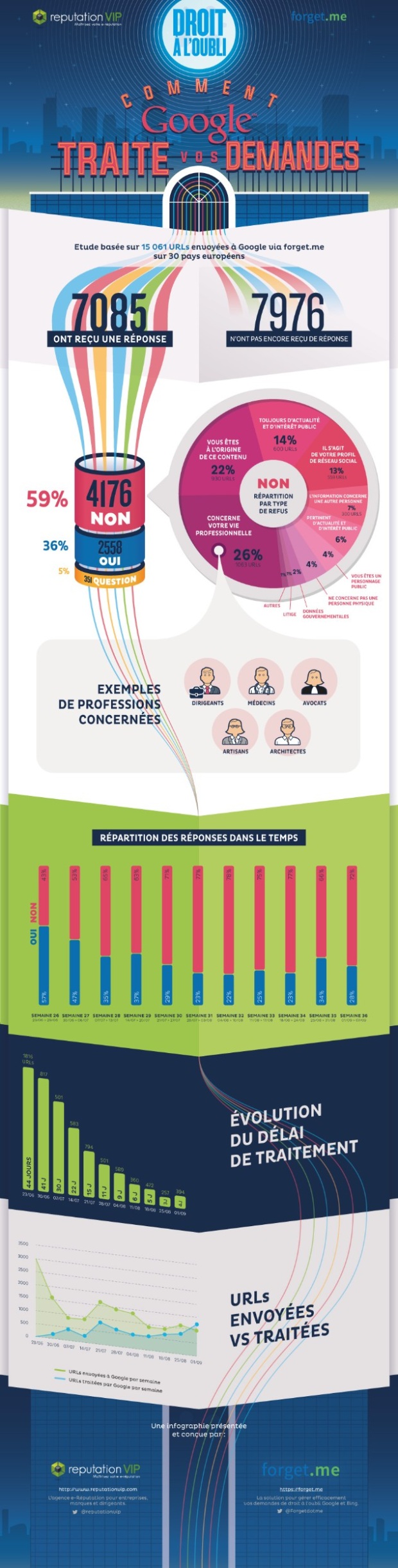

Depuis le 13 mai 2014, Google n’a pas le choix.

Il doit mettre à disposition des internautes un formulaire leur permettant de pouvoir désindexés du moteur de recherche des contenus qu’ils jugeraient non pertinents, inexacts, incomplets ou encore excessifs.

Google, a été sommé, depuis mai d’accéder aux demandes des internautes voulant désindexer un contenu.

Pour répondre à cette sommation, Google a mis en place une commission pour trancher entre respect de la vie privée et droit à l’information des internautes car c’est le fond du problème qui se cache derrière chaque demande.

Une commission mise en place par Google a tenu mardi dernier, le 9/9/2014, la première d’une série de réunions publiques s’est déroulée à Madrid et a donné le coup d’envoi d’un total de sept réunions dans des capitales européennes au moment où Google doit faire face à des milliers de demandes par mois de retrait de résultats de recherche.

A titre d’exmple, Google déclare avoir reçu plus de 90 000 demandes entre juin et mi-juillet. Probablement plus de 100 000 demandes aujourd’hui.

Publication du 19/08/2014 dans le blog « LeNetExpert.fr »

A partir du 12/08, un correctif Windows (installé automatiquement pour la plupart des ordinateurs fonctionnant sous Windows 7, 8 et 8.1) créait, une fois installé des ralentissements, plantages, des écrans bleus. Le 18/08 a pris en compte les retour des utilisateurs et à retiré la mise à jour de sécurité Microsoft Windows (KB2982791) du processus de mise à jour automatique. Si cette mise à jour a été installée avant le 28/08 est à supprimer de toute urgence. Si elle été installée après 28/08, pas de soucis, car Microsfot aurait corrigé depuis le prblème.

Info du 1er septembre parue dans le blog « LeNetExpert.fr »

Près de 20% des entreprises sont victimes d’escroqueries bancaires. La dernière ruse en vigueur est celle qui profite de la norme SEPA, l’espace de paiement unique européen.

Après « l’arnaque à la nigériane », « l’arnaque au président » appelée aussi « l’arnaque à la directions », voici maintenant « l’arnaque au videment SEPA » (Single Euro Payments Area)

Selon une étude parue le 2 septembre faite par le célèbre cabinet Kindsight Security Labs du groupe Alcatel Lucent, 15 millions de terminaux mobiles seraient infectés d’un malware.

Rassurez-vous, car sur l’ensemble des appareils en circulation l’on estime que 0,65% d’entre eux (sur les 2 307 692 300 en circulation) sont infectés d’un malware.

Le 3 septembre 2014, j’ai fais paraître une publication dans mon blog « le net expert.fr » intitulé : « 5 conseils pour protéger ses photos et données perso dans le cloud ».

1) Evitez le cloud pour stocker des données confidentielles.

2) Utilisez un bon mot de passe.

3) Chiffrez vos données. Si vous avez des données confidentielles et que vous voulez quand même utiliser le cloud, il y a une solution : le chiffrement préalable.

4) Analysez la sécurité de votre fournisseur (https, authentification renforcée, serveurs configurés pour supporter le PFS (Perfect Forward Secrecy) – en français « confidentialité persistante »

5) Ne partagez pas tout avec n’importe qui.

Le 9/9/2014 Apple a présenté son nouveau téléphone : l’iPhone 6 équipé d’un écran impossible à rayer, et l’Apple Watch, sa montre connectée . Outre son bracelet original avec un fermoir magnétique, ses capteurs permettent de mesurer très précisément les paramètres vitaux. En fait l’Apple Watch est un boîtier bourré de capteurs qui détectent les mouvements (nombre de pas) et les paramètres vitaux au poignet du porteur : pression artérielle, le niveau d’hydratation, la fréquence cardiaque, des données comme la glycémie.

Selon deux employés cités par le New York Times, Apple aurait investi une quantité astronomique de temps et d’argent pour concevoir d’aussi précis capteurs à tel point qu’ils seraient largement plus précis que ceux des objets connectés déjà commercialisés.

Publication du 15/09/2014 dans le blog « le net expert.fr »

Le site internet de la Région Provence-Alpes-Côte d’Azur (http://www.regionpaca.fr) a été victime d’un piratage informatique le mercredi 10 septembre. Après avoir été mis hors-ligne, le site est à nouveau accessible.

6. Conclusion et présentation de la prochaine émission avec LeNetExpert :

Comment bien sécuriser son ordinateur