Alerte iCloud : une campagne de phishing tente de dérober des Apple ID

Alerte iCloud : une campagne de phishing tente de dérober des Apple ID |

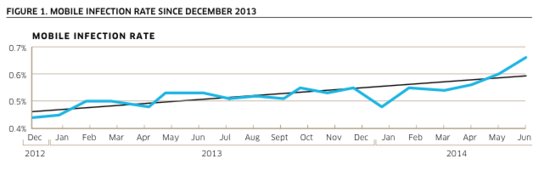

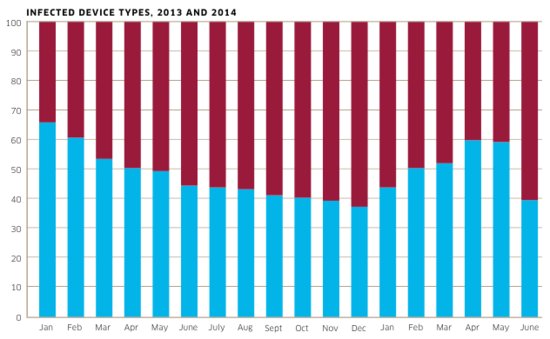

| Le hack des photos de célébrités nues a-t-il donné des idées à des pirates ? Symantec signale en tout cas le lancement d’une campagne de phishing visant à dérober identifiants Apple et mots de passe.

Comme en politique, un évènement chasse l’autre. Une bonne chose pour Apple qui, grâce au lancement imminent de l’iPhone 6, a visiblement réussi à faire oublier la fuite sur Internet des photos de nombreuses vedettes américaines et les faiblesses de la sécurité de son service iCloud. Souvent opportunistes, les cybercriminels voient au contraire dans cette récente actualité une bonne occasion de parvenir à leurs fins. Symantec signale ainsi le lancement d’une campagne de phishing visant justement à moissonner Apple ID et mots de passe auprès des utilisateurs d’Apple.

Attention, achat illicite sur votre compte ! Cliquez, vite ! Sans plus de surprise, l’internaute est prié de se rendre sur un site, reproduction d’un formulaire d’authentification d’Apple, afin de se connecter à son compte en saisissant pour cela son identifiant ainsi que son mot de passe. L’utilisateur abusé transmettra alors ses données d’accès aux pirates.

Et c’est peut-être notamment par le biais de mail de phishing que certaines des célébrités, utilisatrices d’iCloud, ont pu être abusées récemment et des photos intimes dérobées. Car selon Apple, ces informations ont été obtenues seulement par l’intermédiaire d’attaques ciblées et non grâce à une intrusion dans ses serveurs.

Néanmoins, dans une interview, Tim Cook s’est engagé à renforcer la sécurité de son service en ligne : authentification à deux facteurs, alerte mail lors de tentatives de modification du mot de passe, de la restauration des données iCloud sur de nouveaux terminaux ou de l’authentification depuis un terminal Apple encore non-enregistré.

Cet article vous à plu ? Laissez-nous un commentaire (Source de progrès)

Source :

|