Les offres d’essai Cloud pour avoir un superordinateur gratuit ! Une idée qui va faire des eMules…

|

Les offres d’essai Cloud pour avoir un superordinateur gratuit ! Une idée qui va faire des eMules… |

Un botnet gratuit ? C’est l’expérimentation menée par deux chercheurs américains, Rob Ragan et Oscar Salazar. Plutôt que de se fatiguer à infecter des centaines d’ordinateurs appartenant à des utilisateurs peu soucieux de leur sécurité, ils ont décidé de se tourner vers les services Cloud qui proposent généralement tous un service gratuit à l’essai.

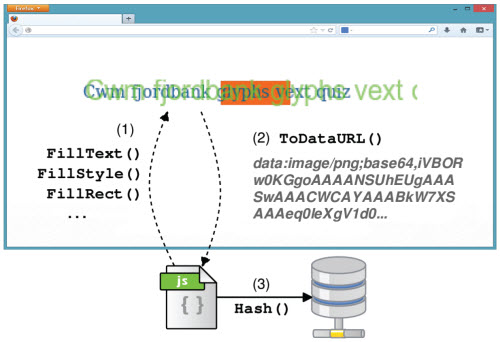

À l’aide d’un script, ils ont donc généré des comptes d’essai sur plus de 150 services Cloud tels que Amazon Web Service, puis en utilisant Python Fabric, une librairie permettant de gérer de multiples scripts pythons, ils se sont amusés à utiliser la puissance de calcul ainsi accumulée pour plusieurs expériences.

Un déficit de sécurité

Ils ont ainsi commencé par miner du Litecoin, une cryptomonnaie reposant sur un principe similaire à celui du Bitcoin. Après un test de plusieurs heures, les chercheurs sont parvenus à dégager une rapide estimation de ce que leur botnet Cloud pourrait leur rapporter : environ 1750 dollars par semaine. « On a construit un superordinateur sans lâcher un centime » explique Rob Ragan dans les colonnes de Wired « Et en s’épargnant même la facture d’électricité ! » précise-t-il.

Pour tester les capacités de ces fournisseurs de service, les deux chercheurs expliquent avoir laissé une partie de leurs scripts dédiés au minage de Litecoin tourner pendant deux semaines, sans qu’ils ne soient inquiétés. Autre utilisation également envisagée : le DDos, qui selon leurs estimations équivaudrait à une attaque provenant lancée depuis un botnet de 20.000 ordinateurs

Une dérive inquiétante

Un botnet basé sur le Cloud, cela n’est pas réellement nouveau : des cas similaires avaient émergés, notamment autour de l’utilisation du malware Zeus. Mais le but de l’expérience est ailleurs : d’une part, les deux chercheurs veulent avant tout alerter les entreprises qui proposent ce type de service sur les risques auxquels ils s’exposent en proposant ainsi des offres gratuites et ne nécessitant pas d’authentification forte.

Mais surtout, cela pose la question de la légalité de ce type de botnet : certes, les chercheurs sont passés outre quelques termes des CGV de ces différents services, mais le risque encouru est nettement moindre qu’un botnet reposant sur des ordinateurs infectés.

Lors d’une conférence à l’événement Black Hat qui aura lieu début aout, les chercheurs détailleront avec plus de précisions les outils et méthodes utilisées pour construire ce superordinateur à peu de frais.

Cet article vous à plu ? Laissez-nous un commentaire (Source de progrès)

Références :

http://www.zdnet.fr/actualites/un-superordinateur-base-sur-des-offres-d-essai-cloud-39804301.htm