| Au lendemain de l’attaque de Charlie Hebdo, la presse informatique spécialisée était invitée par la gendarmerie pour mieux faire connaître ses outils et ses équipes dédiées à la lutte anticriminelle dans le Cyber espace.

Programmée de longue date, la visite des services de gendarmerie, et la rencontre avec les équipes en charge de la traque informatique, le 8 janvier, préparait le grand rendez-vous annuel de la cyber criminalité des 20 et 21 janvier, le FIC, qui s’ouvrira en effet à Lille.

La gendarmerie française en est l’un des promoteurs avec Euratechnologies et la compagnie européenne d’intelligence stratégique (CEIS), l‘organisation ayant le soutien économique de la Région Nord-Pas de Calais.

Le Général Marc Watin-Augouard, l’un des créateurs du FIC (Forum International de la Cybercriminalité) se réjouissait d’ailleurs de la venue de spécialistes étrangers de nombreuses polices et de plusieurs membres des différentes cellules de recherches du cyber espace parmi les 4000 visiteurs attendus. Pour sa 7eme édition, ce sont 40 ateliers durant les deux journées du FIC qui permettront de mesurer les dernières évolutions de la lutte contre la criminalité informatique. Outre Bernard Cazeneuve, notre ministre de l’Intérieur, celui de l’Allemagne Thomas de Mezière et Jean-Yves Le Drian, notre ministre de la Défense, devraient détailler les ambitions d’un « Shengen du numérique ». Axelle Lemaire, la secrétaire d’Etat chargée du Numérique devrait relancer une fois de plus la filière française sécurité qui progresse doucement. Le premier Ministre, Manuel Walls, non confirmé, pourrait venir appuyer ses ministres dans cette période de crise.

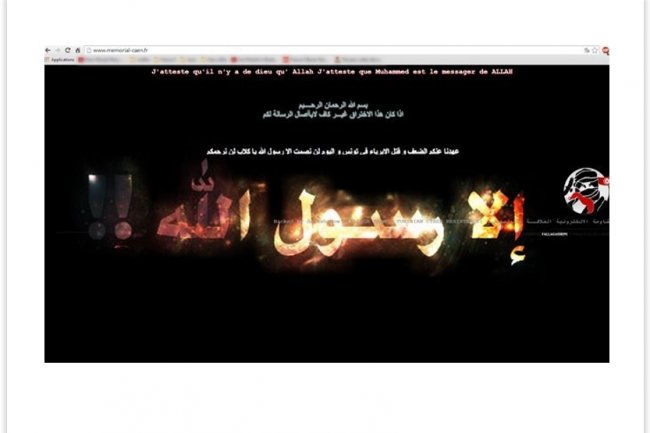

Le Lieutenant-colonel Freyssinet, chef de la division cybercriminalité de la gendarmerie, précisait ce jeudi-là, les différentes opérations menées pour réduire les risques liés aux attentats: « Dés hier après midi, nous nous sommes mis en mode de surveillance pour identifier les réactions favorables aux attentats et créer une base réduite d’individus à priori dangereux. C’est exactement ce que l’on fait dans la rue pour identifier les gens qui auraient un comportement inquiétant. On fait une nette différence entre une simple réaction épidermique et des appels à la violence.

L’équipe se sert d’un outil d’analyse statistique OsincLab développé avec Thales pour détecter et identifier des groupes de personnes parlant du même sujet. Interrogé sur les possibilités d’empêcher l’accès à des sites en langue française incitant au terrorisme, le Lieutenant-colonel Freyssinet nous a précisé : «Les sites dangereux sont protégés par des sites écrans et des sites relais. Ils sont abrités dans des pays qui n’ont pas les mêmes législations que nous. On ne peut se rendre sur certains sites à l’étranger, il faut des commissions rogatoires. On le pratique parfois dans le cadre de la recherche pédopornographique mais cela reste exceptionnel. La Convention de Budapest sur la cybercriminalité a permis d’avancer mais il n’existe pas encore pas de Schengen numérique ».

Un thème repris par le ministre de l’intérieur, dimanche, ce qui veut dire qu’il devrait y avoir à terme une homogénéisation des procédures. Bien que la recherche des tueurs des membres de Charlie Hebdo le mercredi 7 janvier, ait été confiée à la préfecture de police, la gendarmerie via le GIGN et le BRI étaient en première ligne. Tous ses services étaient, depuis la mise en place du plan Vigipirate, en alerte maximale. Le paroxysme a été atteint, le dimanche 11 janvier, avec la surveillance des différentes manifestations de soutien aux victimes du terrorisme.

Gérer les différentes crises du moment sans perdre de vue l’essentiel

Mais cette crise exceptionnelle n’a pas remis en cause les activités régulières et le travail de fond des services du centre de lutte contre les criminalités numériques surnommé le C3N. La surveillance, la lutte contre la vente de produits illicites (drogues, médicaments frauduleux, produits de contrefaçons) et l’espionnage industriel qui minent l’économie française constituant leur travail quotidien. Ce sont les sujets qui seront traités au FIC la semaine prochaine.

the-world-of-cybercrime-is-becoming-increasingly-dominated-by_16001213_800941061_0_0_14082810_300 La défense des sites d’entreprise et la lutte contre les attaques à leurs présidents, qui ont connu une croissance exceptionnelle, sont le principal souci actuel. Identifiées par un travail d’ingénierie sociale incroyable les cibles des voleurs montrent que leur savoir faire ne fait que s’accroître. Les 1800 gendarmes N-Tech, dont plus de 250 à Paris, c’est à dire formés aux techniques d’investigation numériques, sont encore en nombre insuffisant pour couvrir tout le territoire français. Le N-tech est un enquêteur spécialisé dans le domaine des nouvelles technologies et de la cybercriminalité. Ils collaborent avec les services de police judiciaire et de gendarmerie. Le BRI comprend par exemple 253 spécialistes Ntech, 1540 correspondants et 37 Antech, des spécialistes ultra pointus

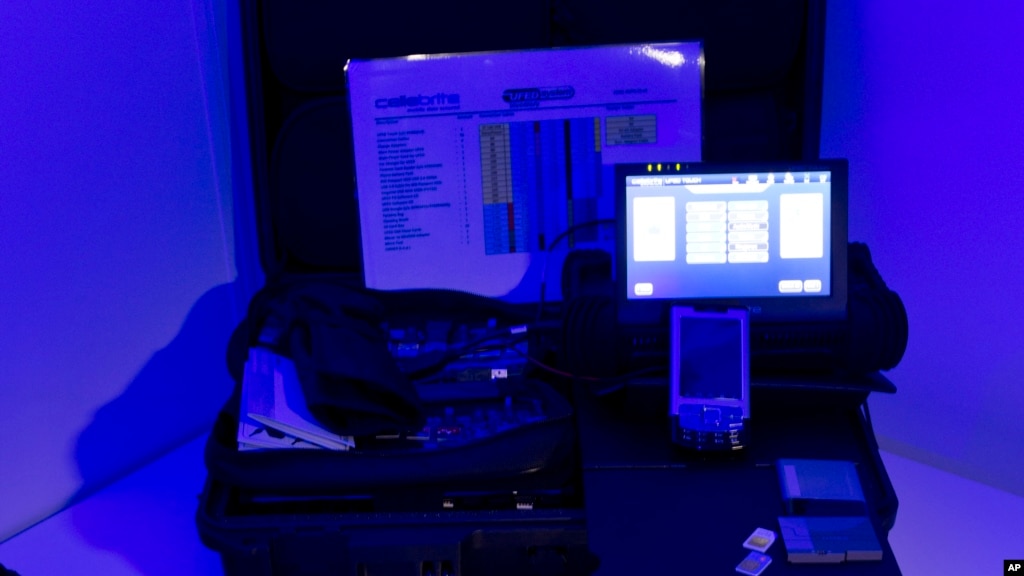

Des équipements récents

Parmi les nombreux équipements présentés lors de la visite des locaux de la gendarmerie, les UFED (Universal Forensics Extraction Device) sont des outils d’intervention rapides. Ces extracteurs de données (photo)UFED2 sont destinés à « faire parler » les téléphones mobiles, découverts sur des sites de crimes ou sur des personnes soupçonnées de malversations. Ils permettent de lire tous les éléments contenus dans de stockage : les contacts, l’historique des appels, les données de réseaux sociaux, les vidéos, les textes, les photos, etc. Des dizaines d’interfaces pour différents types (Android, Windows phone, IOS, et bien d’autres) et des centaines d’autres interfaces sont utilisées pour des connections modèles d’appareils mobiles.

Le même type d’appareil existe pour extraire les données des PC ou tablettes sans jamais modifier les contenus, un impératif pour le bon fonctionnement de la justice.

Pour les appareils endommagés, l’INL, le département informatique et électronique est capable d’extraire les données de n’importe quel support de stockage. Qu’il s’agisse de puces de circuits abimés au cours d’incendies ou d’immersions prolongées. Les analyses permettent, par exemple, de connaître grâce aux informations issues des GPS, la trajectoire des personnes et des véhicules mis en cause.

Au centre national d’analyse des images de pédopornographie

Le service d’analyse qui fonctionne en continu 24/24 avec trois officiers suit les activités sur le net de plusieurs centaines de personnes et tente, dés que c’est possible d’identifier les victimes et contrevenants. Interrogé sur place l’un des trois officiers qui tenait a rester anonyme nous confiait : « L’essentiel des images et des vidéos qui sont saisies proviennent de pays étrangers. Mais il reste une petite production en France. C’est en particulier favorisé par la multiplication de caméras et des smartphones. Au-delà des personnes, on cherche souvent à localiser les lieux et les dates de prises de vues, ce qui permet d’identifier par exemple les lieux privilégiés du tourisme sexuel. C’est possible grâce à de nombreux outils d’analyses utilisés par l’ensemble des services liés à Interpol qui maintient un fichier des personnes inculpées. On est parfois face à des situations difficiles où par exemple dans une vidéo un père est en train de prendre son bain avec ses enfants qui jouent et ce document est utilisé dans le cadre d’une procédure de divorce pour prouver que le père a des attitudes incestueuses. »

Confrontés à des images parfois intolérables, ces gendarmes sont accompagnés psychologiquement. « On peut changer de services si l’on n’en peut plus. Pour moi, cela fait plus de 5 ans et l’on se soutient. C’est important d’être au sein d’une équipe qui vous écoute.»

Une réflexion qui montre que le travail des forces comme celles des médecins urgentistes d’ailleurs est difficile. L’accumulation des tragédies quotidiennes éprouve, même s’ils s’en défendent, les nerfs des personnes qui vont au secours des autres.

Internet qui est au coeur de la crise actuelle favorise-t-il les crimes en tous genres ?

Que dire des télévisions qui à longueur d’années progamment des films policiers et des reportages sur de crimes violents. La TV, Internet, les jeux vidéos ultra réalistes en banalisant « l’ultra violence « sont devenus une véritable école du crime. Les jeunes désoeuvrés, souvent à la recherche d’une identité valorisante, peuvent facilement endosser les costumes de « rebelles vengeurs ».

Les évènements récents mettent en lumière la prise de conscience collective et les nouvelles mesures qui seront prises pour limiter les impacts de la « jungle » du net devraient simplifier au moins le travail des enquêteurs. Mais si l’on peut réduire les effets du mal, l’analyse des causes des différentes ruptures de notre société doit rester le sujet principal du travail des politiques.

Après cette lecture, quel est votre avis ?

Cliquez et laissez-nous un commentaire…

Source : http://www.informatiquenews.fr/cybercriminalite-traque-gendarmerie-internet-28190

|