Un chercheur a découvert comment pirater n’importe quel drone

|

Un chercheur a découvert comment pirater n’importe quel drone |

| Gare à vous si vous possédez un drone ! Un chercheur vient de démontrer qu’il est possible de prendre le contrôle total d’un appareil radiocommandé dès lors qu’il utilise le protocole DSMx, très répandu. Une faille d’autant plus sérieuse qu’il sera très difficile d’y remédier rapidement.

Les drones récréatifs sont aussi populaires que difficiles à contrôler pour les forces de l’ordre, les sites industriels ou même la DGAC (Direction générale de l’aviation civile). Les choses ne risquent malheureusement pas de s’améliorer avec l’annonce par Jonathan Andersson, un chercheur en sécurité informatique travaillant chez Trend Micro, qu’ils peuvent être facilement piratés en vol.

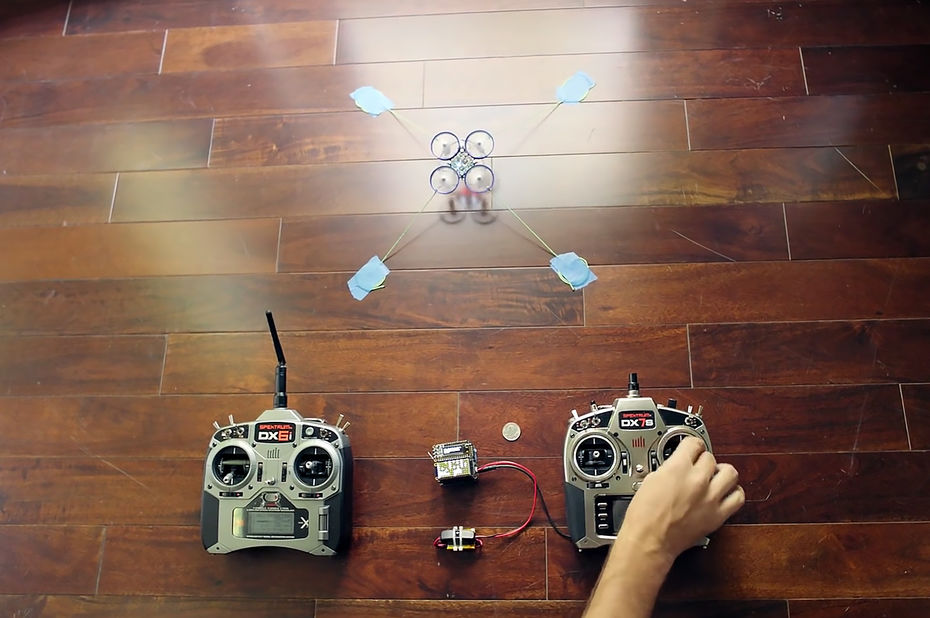

PRENDRE LE CONTRÔLE DE N’IMPORTE QUEL DRONE Il a présenté le 26 octobre à la conférence PacSec 2016 un transmetteur radio qu’il a nommé Icarus. Celui-ci est capable de prendre le contrôle de n’importe quel appareil en vol en détectant puis usurpant sa connexion avec la télécommande, tant qu’elle utilise le protocole DSMx. Et celui-ci est justement très utilisé dans le monde des drones, mais aussi de tout autre type d’appareil à radiocommande (avions, hélicoptères, voitures, bateaux…). Une fois que l’attaquant a pris le contrôle, le propriétaire du drone n’y a plus du tout accès.

PAS DE REMÈDE MIRACLE D’un côté, cette technologie pourrait hypothétiquement être utilisée par les autorités pour intercepter de manière sécurisée des drones présentant des risques. Icarus permet en effet d’identifier très précisément chaque appareil en fonction de la fréquence qu’il utilise. Mais de l’autre, elle pourrait tout aussi bien servir à des personnes mal intentionnées, que ce soit pour commettre des actes de délinquances contre des entreprises utilisant des drones, précipiter un appareil grand public sur des passants, voire pirater les drones qu’utilisent les forces de l’ordre…

La balle est désormais dans le camp des constructeurs, mais il n’y aura pas de solution miracle. La majorité des équipements concernés ne pourra pas être mise à jour et les sécuriser impliquerait de devoir changer à la fois l’émetteur et le récepteur. Quant à l’arrivée d’un nouveau protocole de communication plus sécurisé, elle n’est qu’une solution à long terme, qui prendra des années à se mettre en place.

Comme le rapporte Ars Technica, c’est la première fois qu’un chercheur fait la démonstration publique d’une solution complète de ce type, même si plusieurs expériences auraient été réalisées en privé par le passé. Le problème, c’est que même si la démonstration de Jonathan Andersson n’est qu’une preuve de concept, il semble probable que ce type d’appareil se retrouve tôt ou tard dans la nature

DÉMONSTRATION D’ICARUS EN VIDÉO [Lien vers l’article original de l’Usine Digitale] Notre métier : Sensibiliser les décideurs et les utilisateurs aux risques liés à la Cybercriminalité et à la Protection des Données Personnelles (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84). Denis JACOPINI anime dans toute le France et à l’étranger des conférences, des tables rondes et des formations pour sensibiliser les décideurs et les utilisateurs aux risques liés à la Cybercriminalité et à la protection de leurs données personnelles (Mise en Place d’un Correspondant Informatique et Libertés (CIL) dans votre établissement. Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Original de l’article mis en page : [Vidéo] Un chercheur a découvert comment pirater n’importe quel drone

30

30