Le DPO, un « CIL 2.0 » ?

Le texte en français (pas encore officiel) du futur règlement européen ne traduit pas, à raison, « Data Protection Officer » par « Correspondant Informatique & Libertés », mais par « Délégué à la protection des données ». En effet, les futurs DPO auront des responsabilités plus diverses que les CIL, mais aussi plus lourdes. Les enjeux sont importants, puisque la CNIL, comme tous ses équivalents européens, pourra, grâce au nouveau règlement, imposer des sanctions financières équivalentes à ce que l’on peut observer en droit de la concurrence (jusqu’à 4 % du chiffre d’affaires annuel mondial). En termes de position, le DPO gagne également en reconnaissance, puisque le règlement stipule que « le délégué à la protection des données fait directement rapport au niveau le plus élevé du responsable de traitement ». Son identité devra également être rendue publique, à l’instar des responsables de l’accès aux documents administratifs désignés au titre de la loi CADA.

Cette montée en responsabilité, interne aussi bien qu’auprès du public, s’accompagnera vraisemblablement d’une hausse des salaires, pour rejoindre ceux que l’on observe en Amérique du Nord, par exemple, où une société dont la réputation fut salie par une affaire de data breach n’a pas hésité à rémunérer ensuite son nouveau CPO à hauteur de 700.000 $ par an pour regagner la confiance de ses clients.

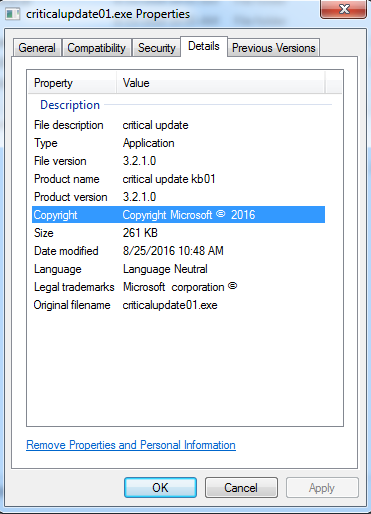

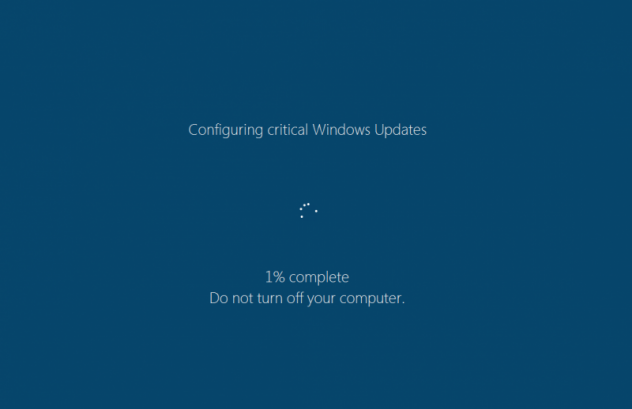

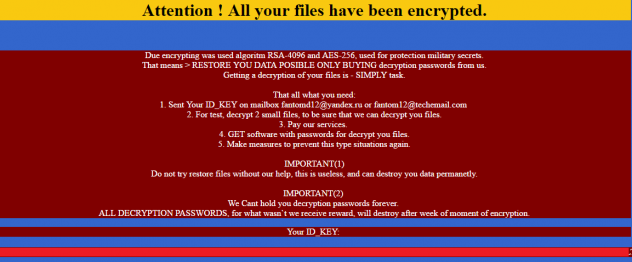

La principale évolution entre CIL et DPO, cependant, demeure dans l’étendue de leur champ d’action. Aux tâches déjà accomplies par le CIL s’ajoutent, pour le DPO, celles de notification et d’enregistrement des violations de données personnelles, ainsi que des analyses d’impact de ces violations, entre autres.

Du CIL au DPO : une transition légitime

Les similarités entre CIL et DPO sont nombreuses, et les compétences, ainsi que l’expérience, accumulée par les CIL ces dix dernières années seront un formidable atout pour aborder les changements qui s’annoncent. Ainsi, pour capitaliser sur les travaux réalisés par les CIL déjà désignés et pour assurer la diffusion la plus large possible de l’esprit de la loi, l’AFCDP, association qui regroupe les professionnels de la conformité Informatique et Libertés et de la protection des données personnelles, demande que soit ménagée une « clause du grand-père » qui permettrait à ces CIL qui le souhaitent et qui répondent aux nouvelles exigences d’être maintenus dans leur fonction en tant que DPO. Par ailleurs, la CNIL soutient ce passage « naturel » du CIL au DPO, comme l’a confirmé Edouard Geffray, Secrétaire général de la CNIL devant les 500 CIL réunis fin janvier à l’occasion de la journée mondiale de la protection des données personnelles : « Nous avons tout intérêt à ce que la plupart d’entre vous soient confirmés en tant que DPO ».

Cela ne signifie en aucun cas que le milieu professionnel des CIL devrait refuser d’accueillir de nouveaux arrivants. Il en faudra, en effet, par conséquence logique de la multiplication attendue des postes, le DPO étant obligatoire dans de très nombreuses structures. Il faudra donc s’assurer qu’ils bénéficient de la culture de métier forte que les CIL se sont construites ces dernières années. En revanche, ce qu’il convient plutôt d’essayer de minimiser, c’est la possible délocalisation d’une partie des DPO hors de France. En effet, même si le règlement indique que « Un groupe d’entreprises peut désigner un seul délégué à la protection des données à condition qu’un délégué à la protection des données soit facilement joignable à partir de chaque lieu d’établissement », il est probable que certains grands groupes décident de localiser leur DPO en Grande-Bretagne, en Irlande, aux Pays-Bas ou en Belgique. Le revers de cette harmonisation européenne serait alors un éloignement croissant entre les citoyens et les responsables du traitement de leurs données à caractère personnel.

Deux précieuses années de préparation

Les nouvelles règles, appelées à remplacer celles de notre actuelle loi Informatique et Libertés, seront applicables le 25 mai 2018. Les organismes ayant déjà désignés un CIL ont une longueur d’avance pour préparer la mise en application du règlement. Les deux années qui viennent seront l’occasion de mettre en place de nouveaux chantiers et de nouvelles pratiques qui, de par leurs nouveautés, vont demander du temps et de la préparation. Ainsi des notifications de violation du traitement des données à caractère personnel, qui devra se faire sans délai auprès de la CNIL, et, dans certaines conditions, auprès des personnes concernées. Cet exercice, qui mêle des compétences en communication, en sécurité et en droit, demande une préparation préalable importante, afin de respecter les délais et d’établir rapidement le dialogue entre les différents acteurs, externes aussi bien qu’internes. À ce titre, deux ans ne seront pas de trop pour préparer, former et communiquer avec les collaborateurs réguliers du CIL. Ce dernier peut aussi avoir intérêt à compléter si besoin sa formation, afin de se préparer au mieux à la transition et d’apparaître auprès de ses supérieurs comme solution naturelle pour remplir la fonction de DPO.

Cette préparation, si elle est conséquente, ne sera pas nécessairement solitaire. Outre les documents officiels appelés à approfondir et clarifier certains détails du texte, les CIL pourront s’appuyer sur leur travail mutuel, notamment l’AFCDP, qui dispose d’ores et déjà d’un groupe de réflexion, aussi bien numérique que physique, sur les nouveaux défis apportés par le règlement. Ce travail bénéficiera en outre du réseau CEDPO (The Confederation of European Data Protection Organisations, co-fondée par l’AFCDP) qui permet aux CIL français de profiter des expériences et des bonnes pratiques de leurs confrères allemands, espagnols, néerlandais, polonais, irlandais et autrichiens. Enfin, compte tenu du changement d’échelle et de logique qui s’annonce en matière de protection des données à caractère personnel, il est crucial que les organismes qui n’ont pas déjà désigné un CIL le fassent, pour être prêt en 2018 à faire face aux nouvelles exigences.