La neutralité du Net triomphe en Europe

|

La neutralité du Net triomphe en Europe |

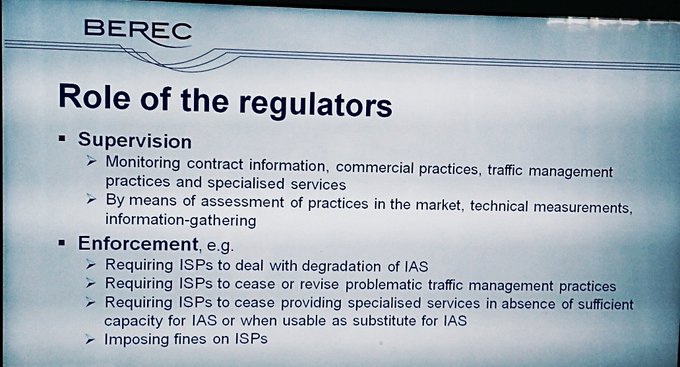

| En publiant ses lignes directrices sur la neutralité du net qui s’imposent à tous les régulateurs européens, le BEREC a donné pleinement satisfaction aux organisations qui plaidaient pour une obligation la plus ferme possible de respecter le principe par lequel Internet s’est développé.

Le BEREC, qui regroupe les différents régulateurs des communications électroniques en Europe (dont l’Arcep en France), a publié mardi ses lignes directrices très attendues, sur l’implémentation par les autorités nationales des règles de neutralité du net prévues par la régulation adoptée par le Parlement européen en fin d’année 2015.

Le cadre général laissait quelques zones d’ombre, que le BEREC est venu combler au bénéfice d’une consultation publique menée cet été, qui a vu la société civile se mobiliser massivement. Plus de 500 000 réponses ont été envoyées à l’organisation.

Beaucoup craignaient que le BEREC ne laisse quelques trous béants dans les règles imposées aux opérateurs, d’autant plus après le coup de pression donné par ces derniers au prétexte du passage à la 5G vers 2020. Orange avait même affirmé qu’il n’y aurait pas de 5G avec la neutralité du net, la prochaine génération de réseaux mobiles imposant d’attribuer des droits d’utilisation de certaines fréquences ou certains protocoles en fonction des applications.

Mais le texte publié mardi obtient un satisfecit d’une limpidité rarissime de la part du lobby de la société civile European Digital Rights (EDRi). « L’Europe fait désormais office de créateur de standard mondial dans la défense d’un internet ouvert, concurrentiel et neutre », se réjouit dans un communiqué Joe McNamee, le directeur exécutif de l’association, en félicitant le BEREC. Thomas Lohninger, de l’organisation SaveTheInternet.eu créé pour faire pression sur le BEREC, parle même de « triomphe pour le mouvement européen des droits numériques », obtenu après « une très longue bataille, et avec le soutien d’un demi million de personnes ». Il assure qu’avec les lignes directrices publiées mardi, l’Europe affirme des « principes qui font d’Internet une plateforme ouverte pour le changement, la liberté et la prospérité ». INTERDICTION DU ZERO-RATINGLes règles adoptées par le BEREC prévoient notamment de donner à l’Arcep et à ses homologues le pouvoir d’imposer des sanctions lorsque les FAI dégradent la qualité d’accès à des services, ou favorisent indûment un type de services par rapport à d’autres. Elles interdisent aux opérateurs de créer des « services spécialisés » (proposés directement par les FAI, notamment via leurs box), qui ne respectent pas les règles de la neutralité du net, lorsqu’ils ont des équivalents en tant que services proposés normalement sur Internet, ou lorsqu’ils conduisent à minimiser la bande passante accordée à l’internet ouvert. Aussi, les lignes directrices interdisent quasiment dans les faits la pratique du « zero rating », qui consiste pour un opérateur à ne pas bloquer ou facturer la bande passante consommée par une application spécifique (par exemple des forfaits qui incluent Facebook et YouTube mais pas Twitter et Dailymotion, ou qui permettent un accès illimité au cloud de l’opérateur mais pas à celui de Google ou Apple), ou par certains types d’applications. Ces pratiques contestées n’étaient pas interdites explicitement par le règlement européen. Elles ne le sont toujours pas formellement par le BEREC, mais les conditions fixées sont tellement strictes qu’il sera très difficile pour un opérateur de continuer à avoir recours au zero-rating. Article original de Guillaume Champeau

|

Original de l’article mis en page : Un « triomphe » pour la neutralité du Net en Europe – Politique – Numerama