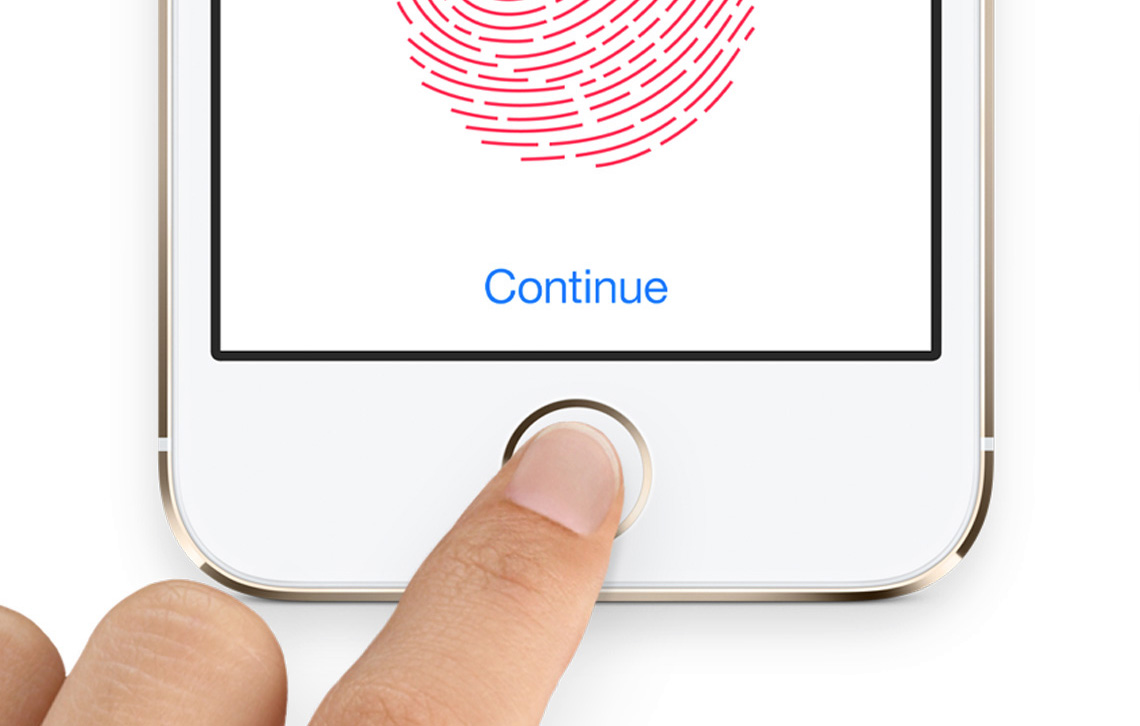

La police peut-elle obliger un suspect à débloquer son iPhone avec son doigt ?

|

La police peut-elle obliger un suspect à débloquer son iPhone avec son doigt ? |

| Aux États-Unis, une affaire judiciaire pose la question du droit que peuvent avoir les autorités judiciaires à contraindre un suspect à débloquer son iPhone avec le capteur Touch ID qui permet d’accéder au contenu du téléphone avec les empreintes digitales.

La question s’est certainement déjà posée dans les commissariats et dans les bureaux des juges d’instruction, et elle devrait devenir plus pressant encore dans les années à venir : alors qu’un suspect peut toujours prétendre avoir oublié son mot de passe, ou refuser de répondre, les enquêteurs peuvent-ils contraindre un individu à débloquer son téléphone lorsque celui-ci est déblocable avec une simple empreinte digitale ? Le débat sera tranché aux États-Unis par un tribunal de Los Angeles. Le Los Angeles Times rapporte en effet qu’un juge a délivré un mandat de perquisition à des policiers, qui leur donne le pouvoir de contraindre physiquement la petite amie d’un membre d’un gang arménien à mettre son doigt sur le capteur Touch ID de son iPhone, pour en débloquer le contenu.

Le mandat signé 45 minutes après son placement en détention provisoire a été mis en œuvre dans les heures qui ont suivi. Le temps était très court, peut-être en raison de l’urgence du dossier lui-même, mais aussi car l’iPhone dispose d’une sécurité qui fait qu’au bout de 48 heures sans être débloqué, il n’est plus possible d’utiliser l’empreinte digitale pour accéder aux données. Mais l’admissibilité des preuves ainsi collectées reste sujette à caution et fait l’objet d’un débat entre juristes.

EN MONTRANT QUE VOUS AVEZ OUVERT LE TÉLÉPHONE, VOUS DÉMONTREZ QUE VOUS AVEZ CONTRÔLE SUR LUI D’autres estiment qu’il s’agit ni plus ou moins que la même chose qu’une perquisition à domicile réalisée en utilisant la clé portée sur lui par le suspect, ce qui est chose courante et ne fait pas l’objet de protestations. Ils n’y voient pas non plus de violation du droit de garder le silence, puisque le suspect ne parle pas en ne faisant que poser son doigt sur un capteur.

ET EN FRANCE ? Pour le moment, le sujet n’est pas venu sur la scène législative en France. Mais il pourrait y venir par analogie avec d’autres techniques d’identification biométrique. En matière de recherche d’empreintes digitales ou de prélèvement de cheveux pour comparaison, l’article 55-1 du code de procédure pénale punit d’un an de prison et 15 000 euros d’amende « le refus, par une personne à l’encontre de laquelle il existe une ou plusieurs raisons plausibles de soupçonner qu’elle a commis ou tenté de commettre une infraction, de se soumettre aux opérations de prélèvement ». De même en matière de prélèvements ADN, le code de procédure pénale autorise les policiers à exiger qu’un prélèvement biologique soit effectué sur un suspect, et « le fait de refuser de se soumettre au prélèvement biologique est puni d’un an d’emprisonnement et 30 000 euros d’amende ». Sans loi spécifique, les policiers peuvent aussi tenter de se reposer sur les dispositions anti-chiffrement du code pénal, puisque l’empreinte digitale sert de clé. L’article 434-15-2 du code pénal punit de 3 ans de prison et 45 000 euros d’amende le fait, « pour quiconque ayant connaissance de la convention secrète de déchiffrement d’un moyen de cryptologie susceptible d’avoir été utilisé pour préparer, faciliter ou commettre un crime ou un délit, de refuser de remettre ladite convention aux autorités judiciaires ou de la mettre en oeuvre, sur les réquisitions de ces autorités ». Mais à notre connaissance, elle n’a jamais été appliquée pour forcer un suspect à fournir lui-même ses clés de chiffrement, ce qui serait potentiellement contraire aux conventions de protection des droits de l’homme… [Lire la suite]

|