| À terme, les robots conversationnels vont remplacer les applications et exécuter tout type de services au sein des messageries instantanées.

À l’origine, il y a un concept, le test de Turing, formulé par l’informaticien et mathématicien Alan Turing au début des années 1950. Conçu pour mesurer la capacité d’une machine informatique à penser, celui-ci consiste à tromper au moins un tiers de juges humains en cinq minutes d’échanges conversationnels. Un programme l’a passé avec brio pour la première fois en 2014. Le logiciel « Eugene Goostman » a conversé si naturellement avec des humains que ses interlocuteurs ont cru qu’il était l’un des leurs.

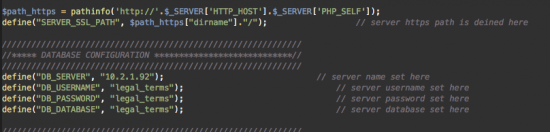

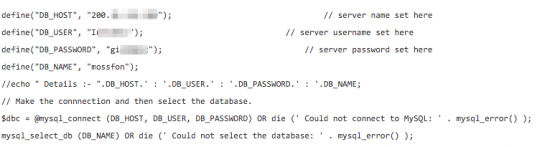

Ces dernières années, les programmes informatiques intelligents capables de soutenir une discussion avec des humains ont fait d’immenses progrès grâce aux avancées de l’intelligence artificielle. Si bien qu’après plus de 60 ans de travaux, les « chatbots » sont en passe de révolutionner le dialogue entre les services en ligne et les utilisateurs. Contraction de « chat », pour « converser » en anglais, et de « bots », pour « robots », les chatbots sont désormais en mesure de passer en revue d’énormes bases de données pour trouver des éléments de réponse en quelques instants. Ce brassage massif de données leur permet d’adopter les mécanismes de langage des humains pour converser avec eux tout en améliorant leurs connaissances au fil des discussions.

Dans le sillage du chinois WeChat, les chatbots sont déjà utilisés par plusieurs applications de messagerie sécurisées comme Kik et Telegram et l’outil de communication en entreprises Slack pour réaliser des tâches simples à partir d’une conversation. Dans le futur, chaque entreprise disposera de son chatbot à qui les clients pourront demander des services. Il sera ainsi possible de commander une pizza ou de réserver un billet d’avion tout en discutant avec ses amis au sein d’une même interface conversationnelle. À terme, ils rendront les applications archaïques. Pour les grands groupes technologiques, tout l’enjeu est de réussir à attirer le plus de bots afin de proposer la plateforme la plus complète possible.

Les assistants intelligents, passerelles entre utilisateurs et services

Pour Microsoft, les bots sont tout simplement « les nouvelles applications ». Malgré les dérapages de son chatbot Tay, qui a publié des messages racistes, antisémites et d’insultes sur Twitter sous la pression des internautes, l’éditeur de logiciel veut faire des robots conversationnels le pivot de sa nouvelle stratégie. « Commander un taxi, acheter un billet d’avion ou une pizza, tout ce que vous faites aujourd’hui en surfant sur le web ou en utilisant une application, vous pourrez le faire demain en discutant avec un bot », a prédit le PDG de Microsoft Satya Nadella en ouverture de la conférence Build fin mars. À terme, il suffira de parler à son assistant vocal Cortana, sur smartphones, tablettes, montres connectée ou PC, pour entrer en contact avec n’importe quel service.

Microsoft mise sur l’intégration de bots dans Skype et sa base de plus de 300 millions d’utilisateurs pour s’implanter sur le plus grand nombre d’appareils. Le groupe informatique entend également devenir l’intermédiaire privilégié entre les entreprises et les développeurs dans la conception de chatbots et va lancer prochainement une plateforme pour mettre à disposition des professionnels ses compétences en matière d’intelligence artificielle. La firme de Redmond, qui a raté le virage du mobile, y voit l’occasion de porter un coup au modèle d’Apple et Google qui tirent une part significative de leurs revenus de leurs magasins d’applications. Mais avec Siri et Google Now, ces derniers planchent également sur leurs propres solutions depuis plusieurs années.

Les avancées de Facebook officialisées mardi ?

Les bots vont aussi envahir Facebook. Mark Zuckerberg estiment qu’ils vont révolutionner les relations entre les entreprises et leurs clients en permettant aux premières de toucher une audience plus large et plus personnalisée. Le réseau social compte sur « M », un assistant intelligent mêlant intelligence artificielle et expertise humaine, pour monétiser pour de bon son service de messagerie Messenger et faire fructifier sa communauté de plus de 800 millions d’utilisateurs. Chaque marque ou entreprise pourra utiliser les bots pour répondre et interagir aux demandes des membres au sein même de Messenger et fournir ensuite des publicités de plus en plus ciblées en fonction de leurs comportements.

Selon des documents révélés par TechCrunch, Facebook veut rapidement mettre les professionnels en relation avec des développeurs et des services pour qu’ils conçoivent leur propre chatbot. Deux nouvelles interfaces de programmation, Chatbots et Live Chat seraient déjà sur les rails. La première combinant intelligence artificielle et assistance humaine fournira des réponses automatiques et des messages structurés via Messenger tandis que la seconde facilitera l’implémentation de boutons « contacts » renvoyant vers Messenger sur les sites web des entreprises. Ces avancées devraient être officialisées lors de sa conférence annuelle dédiée aux développeurs, le Facebook F8 qui se tient mardi et mercredi à San Francisco… [Lire la suite]

Réagissez à cet article

|