CNIL, un nombre record de plaintes en 2015

|

CNIL, un nombre record de plaintes en 2015 |

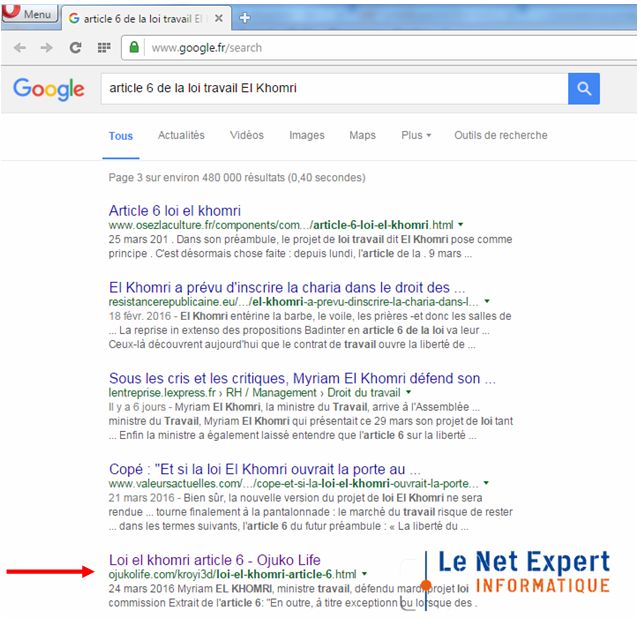

L’année 2015 est marquée par une forte augmentation de l’activité de la CNIL, avec 13 790 demandes provenant de particuliers : 7908 plaintes dont 36% concernent l’e-réputation et 5 890 demandes de droit d’accès indirect. Cette évolution témoigne de la volonté des citoyens de reprendre leurs droits en main au bénéfice de plus de transparence et de sécurité, notamment dans la gestion de leur e-réputation.

Protéger sa vie privée en ligne : de la préoccupation à la responsabilisationEn 2015, la CNIL a enregistré 7 908 plaintes, soit 2000 de plus qu’en 2014 (36 % de hausse). Cette augmentation importante s’explique par la prise de conscience croissante des citoyens, notamment pour la gestion de leur réputation en ligne. Cela se traduit par la pratique régulière de l’ego-surfing, qui est souvent à l’origine de demandes de retraits de contenus ou de déréférencement. En cas de refus de l’éditeur du site ou du moteur de recherche, la CNIL peut être saisie d’une plainte. A titre indicatif, la CNIL a ainsi reçu près de 700 plaintes depuis l’été 2014 et la consécration par la Cour de justice de l’Union européenne d’un droit au déréférencement. Enfin, la médiatisation d’affaires touchant à la sécurité des données tend aussi à sensibiliser les citoyens à cette problématique croissante.

L’opposition à figurer dans un fichier, tous secteurs confondus, constitue le principal motif de plaintes, ainsi que l’exercice du droit d’accès.Afin de faciliter les démarches des personnes qui la saisissent et de fiabiliser leurs demandes, la CNIL a amélioré en avril 2015 son service de plaintes en ligne en déployant une cinquantaine de scénarios correspondant aux plaintes les plus fréquentes. C’est nouveau ! A suivre …

Les plaintes reçues permettent à la CNIL d’identifier de nouvelles tendances telles que : la géolocalisation des salariés non plus via leur véhicule mais via des bracelets connectés ou leur smartphone, de nouvelles techniques de vidéosurveillance des salariés via une application sur smartphones ou une webcam. Des municipalités invitent leurs administrés à leur envoyer des photos ou du son pour signaler des incivilités (déjections canines, stationnement abusif, tapage nocturne, dépôt d’ordure, affichage sauvage, etc). Des demandes de droit d’accès indirect toujours en hausseEn 2015, la CNIL a reçu 5890 demandes de droit d’accès indirect, soit une augmentation de 12% par rapport à 2014. Ces demandes reçues représentent un total de 8377 vérifications à mener concernant par ordre d’importance : le fichier FICOBA de l’administration fiscale, le fichier TAJ des antécédents judicaires de la police et de la gendarmerie et les fichiers de renseignement. Les effets des attentats et de l’état d’urgence sur les demandes de droit d’accès indirectLa CNIL a reçu ces derniers mois près de 155 demandes de droit d’accès indirect liées au contexte de l’état d’urgence (perquisitions administratives, assignations à résidence, retrait de badges aéroportuaires ou de cartes professionnelles). Ces demandes portent notamment sur le Traitement d’Antécédents Judiciaires (TAJ) et les fichiers des services de renseignement du ministère de l’intérieur. Le renforcement des effectifs au sein des forces de sécurité depuis les attentats du 13 novembre 2015 (création annoncée de 8500 postes dans la police, la gendarmerie, la douane et l’administration pénitentiaire) et l’accroissement du nombre de candidats à ces fonctions contribuent également à accroître le nombre demandes de droit d’accès indirect au fichier TAJ, consulté dans le cadre des enquêtes administratives menées pour l’accès à ce type d’emplois. Au premier trimestre 2016, la CNIL a déjà constaté une augmentation de 18 % des demandes d’accès au fichier TAJ par rapport au premier trimestre 2015. Une action répressive en hausse, notamment grâce aux contrôles en ligneLa logique de la loi et son application par la CNIL visent avant tout la mise en conformité des organismes mis en cause. A chaque phase d’instruction d’une plainte et/ou d’un contrôle, ceux-ci ont la possibilité de suivre les mesures recommandées par la CNIL pour se mettre en conformité. Dans l’immense majorité des cas, la simple intervention de la CNIL se traduit par une mise en conformité de l’organisme. Le prononcé de sanctions par la CNIL permet de sanctionner des organismes qui persistent dans des comportements répréhensibles, et constitue donc un instrument de dissuasion important.

L’année 2015 se caractérise par une forte augmentation du nombre de mises en demeure adoptées par la Présidente de la CNIL. En effet, 93 mises en demeure ont été adoptées contre 62 en 2014.

10 sanctions ont été prononcées par la formation restreinte, dont 3 sanctions pécuniaires. La CNIL a réalisé 501 contrôles en 2015, dont 87 contrôles portant sur des dispositifs vidéo. 155 contrôles en ligne ont été réalisés sur de nombreuses thématiques telles que :

28 contrôles en ligne réalisés en 2015 ont conduit à une mise en demeure en 2015, 2 procédures de sanction ont été engagées et toujours en cours. Les données personnelles, au cœur de l’actualité législative en France et en EuropeEn 2015, l’actualité législative s’est fortement structurée autour de la protection des données personnelles et des libertés numériques, comme en témoignent les 122 avis que la CNIL a rendus. Le renseignement et la lutte contre le terrorismeLa CNIL s’est prononcée sur 14 projets de dispositions législatives ou réglementaires directement relatives au traitement de données à des fins de renseignement ou de lutte contre le terrorisme. Des dispositifs d’une nouvelle ampleur, en termes de volume de données traitées comme de modalités de collecte, ont été légalisés. De nouveaux fichiers ont été créés, certains fichiers existants ont été modifiés, de nouvelles techniques d’enquête et de recueil de données ont été utilisées pour surveiller et contrôler des communications. Une personnalité qualifiée au sein de la CNIL est chargée depuis février 2015 de contrôler le blocage administratif des sites provoquant des actes de terrorisme ou en faisant l’apologie ainsi que les sites à caractère pédopornographique. Ce contrôle vise à s’assurer que le blocage n’est pas disproportionné afin d’éviter tout « sur blocage ». Alexandre Linden, la personnalité qualifiée désignée par les membres de la CNIL, présentera un rapport dédié à cette activité. Dans le cadre du projet de loi relatif au renseignement, la CNIL a rendu un avis le 5 mars 2015, dans lequel elle a été très attentive aux modalités de contrôle des fichiers de renseignement. Ces fichiers bénéficient actuellement d’un cadre législatif spécifique interdisant le contrôle de leur régularité du point de vue de la loi Informatique et Libertés. Or, un tel contrôle général constitue une exigence fondamentale afin d’asseoir la légitimité démocratique de ces fichiers dans le respect des droits et libertés des citoyens. La CNIL a proposé que le projet de loi lui permette d’exercer un tel contrôle, selon des modalités particulières, adaptées aux activités des services de renseignement, et en coopération avec la CNCTR (Commission Nationale de Contrôle des Techniques de Renseignement). Cette proposition n’a pas été suivie d’effet. Le projet de loi pour une République numérique conforte et renforce l’action de la CNILLa CNIL s’est prononcée, lors de la séance plénière du 19 novembre 2015, sur l’avant projet de loi pour une « République numérique », dans sa version alors envisagée par le Gouvernement. Le projet de texte adopté en première lecture à l’Assemblée nationale comporte de nombreuses modifications, qui tiennent notamment compte de l’avis de la CNIL. La CNIL a insisté dans son avis sur la nécessaire cohérence avec les autres textes en préparation et particulièrement le règlement européen qui sera d’application directe en 2018. La loi du 26 janvier 2016 sur la modernisation de notre système de santé La CNIL a été sollicitée sur le projet de loi et a participé à de nombreuses auditions. En EuropeAu plan international, la finalisation du projet de règlement européen sur les données personnelles qui a fait l’objet d’un accord à l’issue du trilogue en décembre 2015 et l’arrêt de la CJUE d’octobre 2015 invalidant le Safe Harbor ont très fortement mobilisé la CNIL. La Présidente de la CNIL a été réélue à la présidence du G29 (groupe des CNIL européennes) en février 2016, pour un mandat de deux ans.

|