Comment les hackers font-ils pour pirater toutes vos données informatiques ?

|

Comment les hackers font-ils pour pirater toutes vos données informatiques ? |

| Aujourd’hui, les informations sont partout avec le développement d’Internet. Il est donc important de savoir se prémunir contre les techniques employées pour nous pirater ou nous nuire. Surtout que les hackers, ces pirates du web, se développent de plus en plus et emploient des techniques toujours plus redoutables. SooCurious vous présente les techniques développées par ces génies malveillants de l’informatique.

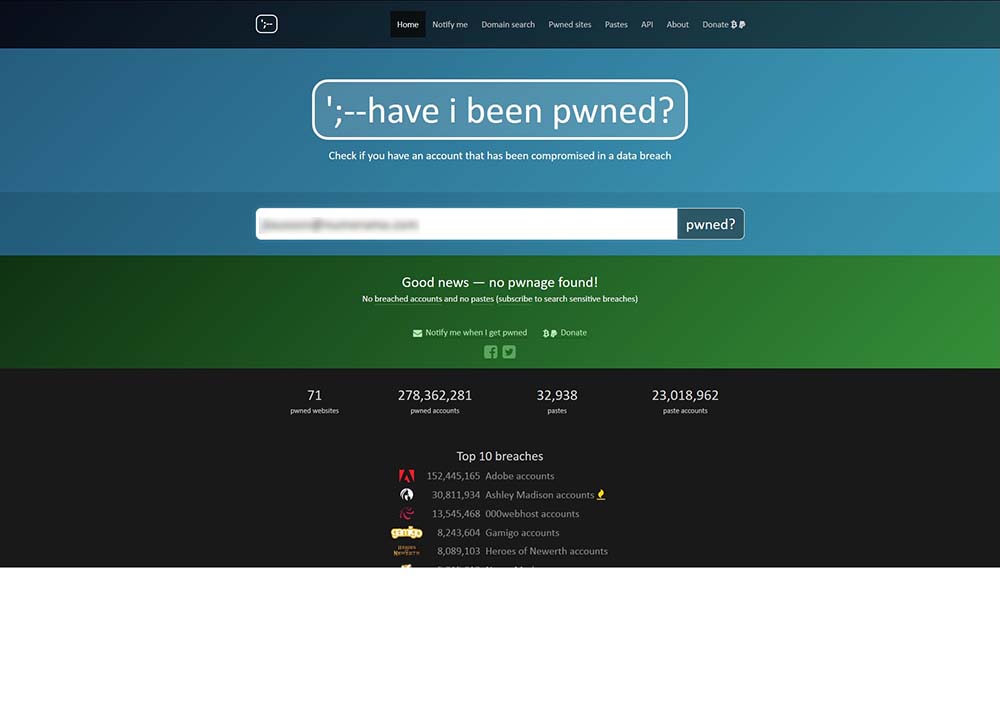

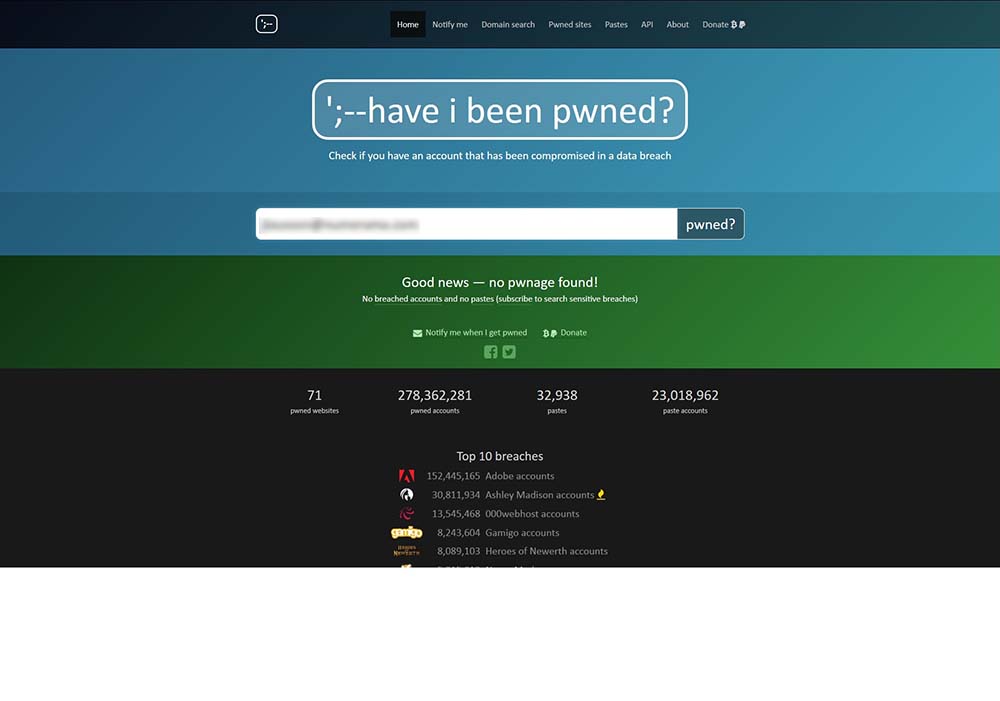

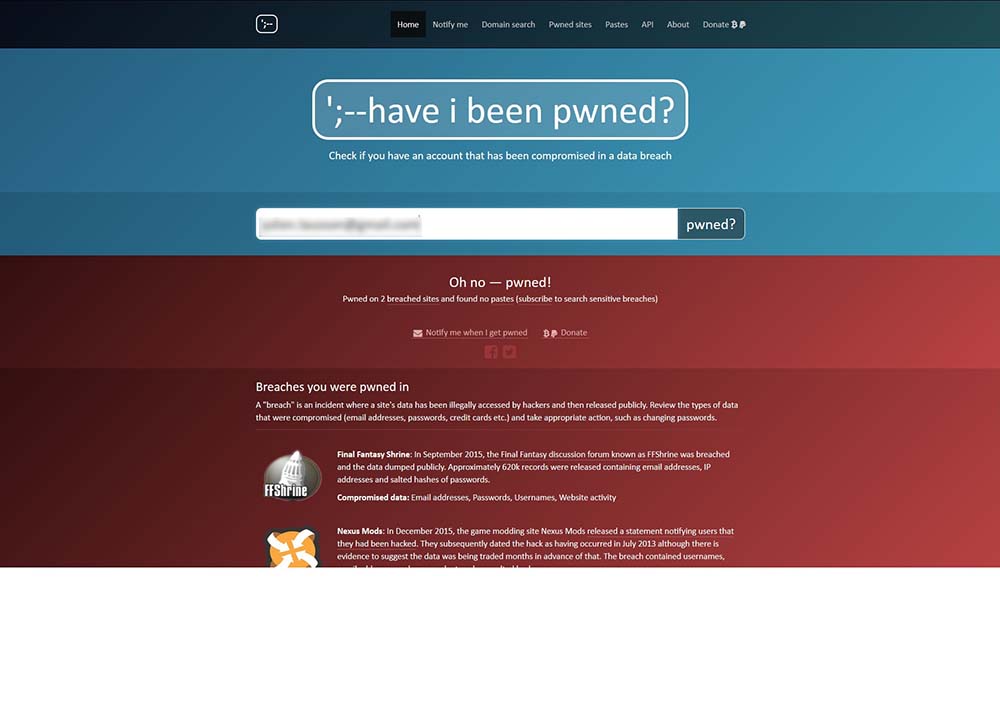

Vous le savez certainement, le monde d’Internet est dangereux et est le terrain de jeu de personnes malveillantes. Ces gens sont appelés des hackers : ce sont des pirates informatiques qui se servent de leur ordinateur pour récupérer des informations privées ou pour infiltrer des serveurs de grosses entreprises. D’où l’importance de bien choisir ses mots de passe. Avant de pirater, le hacker va enquêter sur sa cible. Il va chercher tout ce qu’il peut savoir sur la personne, à savoir l’adresse IP, le type de logiciels installés sur l’ordinateur de la « victime ». Ils trouvent facilement ces informations grâce aux réseaux sociaux, aux forums en ligne. Une fois qu’ils ont récupéré ces données, le travail de piratage peut commencer.

Hacker n’est pas à la portée de tout le monde : il faut une maîtrise totale de l’informatique pour y parvenir. Ces pirates 2.0 ont plusieurs techniques pour parvenir à leurs fins. La première d’entre elles est le clickjacking. L’idée est de pousser l’internaute à fournir des informations confidentielles ou encore de prendre le contrôle de l’ordinateur en poussant l’internaute à cliquer sur des pages. Sous la page web se trouve un cadre invisible, comme un calque, qui pousse la personne à cliquer sur des liens cachés. Par exemple, il existe des jeux flash où l’internaute doit cliquer sur des boutons pour marquer des points. Certains clics permettent au hacker d’activer la webcam.

Autre technique, peut-être plus courante, celle du phishing. Appelée aussi l’hameçonnage, cette action opérée par le pirate vise à soutirer une information confidentielle comme les codes bancaires, les mots de passe ou des données plus privées. Pour récupérer un mot de passe, un hacker peut aussi lancer ce qu’on appelle « une attaque par force brute ». Il va tester une à une toutes les combinaisons possibles (cf. faire un test avec Fireforce) avec un logiciel de craquage. Si le mot de passe est trop simple, le hacker va rapidement pénétrer votre ordinateur. D’autre part, les hackers cherchent parfois à craquer les clés WEP, afin d’accéder à un réseau wi-fi. Encore une fois, si la clé est trop courte, le craquage est facile. Le hacking se développant, des techniques de plus en plus pointues se développent.

C’est plutôt une méthode de persuasion permettant d’obtenir des informations auprès de personnes exerçant des postes clés. Les pirates vont cibler les failles humaines, plutôt que les failles techniques. Un exemple de social engineering serait l’appel fait à un administrateur réseau en se faisant passer pour une entreprise de sécurité afin d’obtenir des informations précieuses.

Autre méthode, celle du défaçage. Cette dernière vise à modifier un site web en insérant du contenu non désiré par le propriétaire. Cette méthode est employée par les hackers militants qui veulent dénoncer les pratiques de certains gouvernements ou entreprises. Pour ce faire, le hacker exploite une faille de sécurité du serveur web hébergeant le site. Ensuite, il suffit de donner un maximum d’audience au détournement pour décrédibiliser la cible. En avril 2015, le site de Marine Le Pen a été victime de défaçage : des militants ont publié une photo de femme voilée avec un message dénonçant la stigmatisation des musulmanes par le FN.

|

Source : Comment les hackers font-ils pour pirater toutes vos données informatiques ? | SooCurious