| Les données sont le carburant de la transformation numérique de nos sociétés. Elles irriguent désormais l’ensemble des réseaux et systèmes d’information et, à travers eux, des activités humaines. Les chiffres donnent le vertige : 144 milliards de mails sont échangés dans le monde chaque jour, 30 gigaoctets sont publiés chaque seconde, 800 000 nouveaux sites web apparaissent quotidiennement, la quantité d’informations disponibles double tous les deux ans…. avec seulement 42 % de la population mondiale connectée.

Le thème du FIC 2016 :

Malgré cette croissance exponentielle, les données restent un capital fragile. Il faut en effet susciter les conditions de leur création, puis les entretenir, les enrichir, les transformer, les valoriser et les protéger pour en faire une source de progrès pour l’Homme. Les défis sont donc multiples. Au plan stratégique, tout d’abord : le primat accordé par l’Union européenne aux données personnelles serait-il donc incompatible avec le « business » de la donnée ? Au plan juridique, également : comment concilier l’imbrication croissante des données et l’application de la notion de propriété ? Au plan sécuritaire, enfin : comment créer le climat de confiance propice au développement de nouveaux usages pour le citoyen, l’entreprise, la collectivité territoriale, l’Etat ?

Programme FIC 2016 Lundi 25 janvier 2016

lundi 10:00 – 11:00|Séance plénière VA-T-ON VERS UNE CRISE DE CONFIANCE DES UTILISATEURS ?

lundi 11:00 – 11:30|Séance plénière ALLOCUTION DE GÜNTHER OETTINGER, COMMISSAIRE EUROPÉEN CHARGÉ DE L’ÉCONOMIE ET DE LA SOCIÉTÉ NUMÉRIQUES

DT01|lundi 12:00 – 12:30|Démonstration technique INFOBLOX – CIBLE D’ATTAQUES ET VECTEUR D’EXFILTRATION DE DONNÉES : VOTRE DNS EST VULNÉRABLE !

C01|lundi 12:15 – 13:00|Conférence ANSSI – BSI : CYBERSÉCURITÉ : LA COOPÉRATION FRANCO-ALLEMANDE

C02|lundi 12:15 – 13:00|Conférence SOPRA-STERIA – PROTÉGER LES SUPPLY CHAIN DES SECTEURS ÉCONOMIQUES SENSIBLES AVEC L’INNOVATION BOX@PME

C03|lundi 12:15 – 13:00|Conférence THALES – PROTECTION DES DONNÉES ET TRANSFORMATION NUMÉRIQUE

C05|lundi 12:15 – 13:00|Conférence QUALYS – TÉMOIGNAGE CLIENT DÉFENSE

FT01|lundi 12:15 – 12:30|FIC Talk RSA – INTELLIGENCE DRIVEN SECURITY » : L’UTILISATEUR EST LE NOUVEAU PÉRIMÈTRE

DT02|lundi 12:30 – 13:00|Démonstration technique NES – LE SOC ‘INTELLIGENT’ : OU COMMENT APPRÉHENDER LA DÉMARCHE D’UN HACKER

FT02|lundi 12:30 – 12:45|FIC Talk CONTEXTUAL SECURITY INTELLIGENCE

MC01|lundi 12:30 – 12:45|Master class DE FRUTAS À ALIENSPY, ANALYSE D’UNE FAMILLE DE RAT JAVA

DT03|lundi 13:00 – 13:30|Démonstration technique IMS NETWORKS – ANTI DDOS AS A SERVICE

TV03|lundi 13:00 – 13:05|Plateau TV LES RÉSEAUX ÉLECTRIQUES INTELLIGENTS.

DT04|lundi 13:30 – 14:00|Démonstration technique CONIX – VERS UN DÉVELOPPEMENT D’OUTILS INNOVANTS EN MODE AGILE EN RÉPONSE À LA CYBER-MENACE

A05|lundi 14:00 – 15:30|Agora ETHIQUE ET CYBERESPACE

A09|lundi 14:00 – 15:30|Atelier PROCÈS SIMULÉ SUR UNE FUITE DE DONNÉES CONFIDENTIELLES

DT05|lundi 14:00 – 14:30|Démonstration technique BACKBOX- AUTOMATING NETWORK AND SECURITY DEVICE OPERATIONS

A01|lundi 14:30 – 15:30|Atelier LA NOUVELLE CYBERCRIMINALITÉ LIÉE AUX DONNÉES

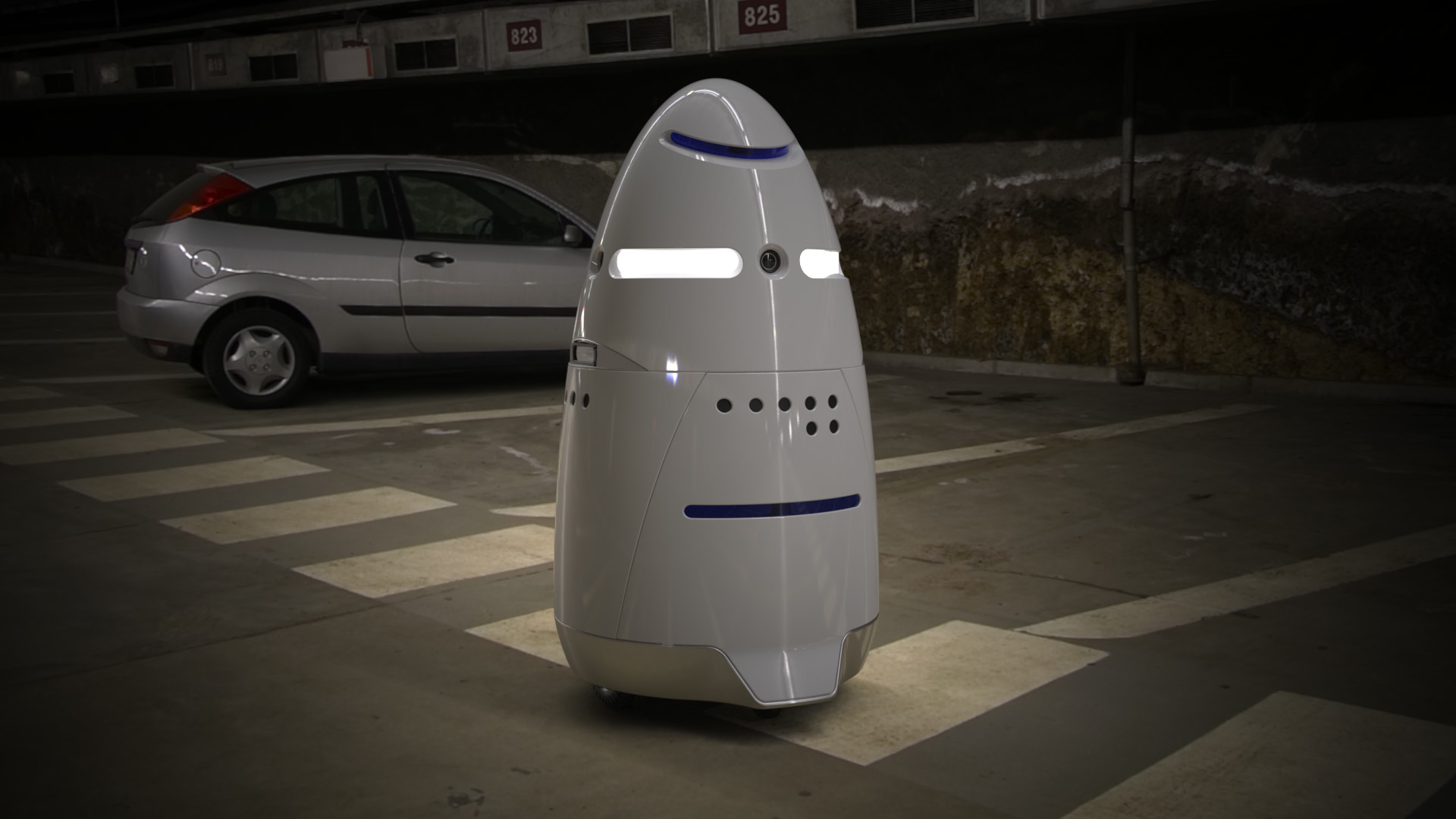

A02|lundi 14:30 – 15:30|Atelier INTERNET DES OBJETS : LA NOUVELLE FRAGILITÉ ?

A03|lundi 14:30 – 15:30|Atelier INCIDENT DE SÉCURITÉ : COMMENT PRENDRE EN COMPTE TOUTES LES CONTRAINTES ?

A04|lundi 14:30 – 15:30|Atelier COMPRENDRE ET ORGANISER SES DONNÉES

A06|lundi 14:30 – 15:30|Atelier CYBERSÉCURITÉ ET OIV : QUELLES OBLIGATIONS ?

A07|lundi 14:30 – 15:30|Atelier EXTERNALISATION DU SOC : QUELS AVANTAGES POUR QUELS RISQUES ?

A08|lundi 14:30 – 15:30|Atelier THE CYBER GAME

A10|lundi 14:30 – 15:30|Atelier LES NOUVEAUX MÉTIERS LIÉS AUX DONNÉES

A11|lundi 14:30 – 16:00|Atelier CLUSTERS ET CYBERSÉCURITÉ : COMMENT SOUTENIR LE DÉVELOPPEMENT DE LA FILIÈRE ?

MC03|lundi 14:30 – 15:15|Master class LES TECHNIQUES SPÉCIALES D’ENQUÊTE

DT06|lundi 15:00 – 15:30|Démonstration technique SECLAB – TIXEO : VISIOCONFÉRENCE SÉCURISÉE ENTRE SYSTÈMES NON CONNECTÉS

DT07|lundi 15:30 – 16:00|Démonstration technique BITDEFENDER – COMMENT GARANTIR LA CONTINUITÉ DES SERVICES DE SÉCURITÉ

MC04|lundi 15:30 – 16:15|Master class UTILISATION OPÉRATIONNELLE DES TECHNIQUES D’EXTRACTION DE CONNAISSANCE (DATAMINING, BIG DATA) DANS LE RENSEIGNEMENT ET LA CONCEPTION D’ATTAQUES

TV06|lundi 15:30 – 15:40|Plateau TV LES NOUVELLES CONNAISSANCES EN NEUROSCIENCES, SCIENCES ET THÉRAPIES COGNITIVES PEUVENT ELLES AIDER À MIEUX COMPRENDRE ET GÉRER LA CYBER SÉCURITÉ ?

C07|lundi 16:00 – 16:45|Conférence INEO – RETOUR D’EXPÉRIENCE D’UN LEADER DE LA GRANDE DISTRIBUTION EN MATIÈRE DE GESTION GLOBALE DU CYBER-RISQUE

C08|lundi 16:00 – 16:45|Conférence PÔLE D’EXCELLENCE CYBER – EXPÉRIMENTER AVEC SON CLIENT : EXEMPLES EN SANTÉ, CHIMIE ET DÉVELOPPEMENT LOGICIEL

C09|lundi 16:00 – 16:45|Conférence HARMONIE TECHNOLOGIE – EXTERNALISATION DES DONNÉES, PANORAMA DE MENACES ET ORIENTATIONS 2016

C10|lundi 16:00 – 16:45|Conférence PWC

DT08|lundi 16:00 – 16:30|Démonstration technique TIXEO – DÉMONSTRATION DE LA SOLUTION DE VISIOCONFÉRENCE HAUTEMENT SÉCURISÉ TIXEO

FT04|lundi 16:00 – 16:15|FIC Talk SOLUTION ANTI D-DOS, OÙ VONT MES DONNÉES ?

FT05|lundi 16:15 – 16:30|FIC Talk CLOUD – COMMENT MÉRITER LA CONFIANCE À L’HEURE DE LA REMISE EN CAUSE SAFE HARBOR ?

MC05|lundi 16:15 – 17:00|Master class IMPUTABILITÉ DES CONNEXIONS INTERNET EN ENTREPRISE : PROBLÉMATIQUES TECHNIQUES ET RÉGLEMENTAIRES. RETOUR D’EXPÉRIENCE SUR LE PROJET LIBRE ALCASAR

DT09|lundi 16:30 – 17:00|Démonstration technique HEXATRUST – BERTIN IT – SENTRYO – CYBERSÉCURITÉ INDUSTRIELLE : 6 MESURES D’HYGIENE A PRENDRE EN 2016

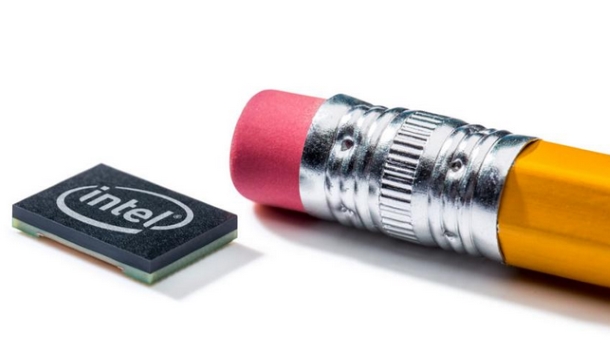

FT06|lundi 16:30 – 16:45|FIC Talk 2020 NEW TECHNOLOGIES, NEW HOPES, NEW CHALLENGES

DT10|lundi 17:00 – 17:30|Démonstration technique HEXATRUST – WALLIX / ITRUST – FUITE DE VOS DONNÉES SENSIBLES, COMMENT VOUS PRÉMUNIR ET IDENTIFIER LES COMPORTEMENTS À RISQUES DES UTILISATEURS ?

TV08|lundi 17:00 – 17:05|Plateau TV

P02|lundi 17:15 – 18:15|Séance plénière DONNÉES : UNE CHANCE POUR L’EUROPE

Programme FIC 2016 Mardi 26 janvier 2016

mardi 09:00 – 09:30|Séance plénière ALLOCUTION DE MONSIEUR BERNARD CAZENEUVE, MINISTRE DE L’INTÉRIEUR, RÉPUBLIQUE FRANÇAISE

P03 mardi 09:30 – 10:30|Séance plénière QUELLE SOUVERAINETÉ SUR LES DONNÉES ?

B01 mardi 11:00 – 12:00|Atelier DATA 2030

B02 mardi 11:00 – 12:00|Atelier RÈGLEMENT E-IDAS : UNE RÉELLE OPPORTUNITÉ POUR L’INDUSTRIE EUROPÉENNE DE LA CONFIANCE NUMÉRIQUE

B03 mardi 11:00 – 12:00|Atelier L’USINE DU FUTUR : QUELS RISQUES ?

B04 mardi 11:00 – 12:00|Atelier LA GESTION DES CRISES CYBER

B05 mardi 11:00 – 12:00|Atelier COMMENT ASSURER SES DONNÉES ?

B06 mardi 11:00 – 12:00|Agora CYBERSÉCURITÉ ET FRANCOPHONIE

B07 mardi 11:00 – 12:00|Atelier LES APT EN MILIEU MILITAIRE

B08 mardi 11:00 – 12:00|Atelier DATA LOSS PREVENTION : ENFIN QUELQUES SOLUTIONS MATURES ?

B09 mardi 11:00 – 12:00|Atelier SMART GRID : QUELLES VULNÉRABILITÉS ?

B10 mardi 11:00 – 12:00|Atelier SANTÉ : LA CYBERSÉCURITÉ VITALE

DT11 mardi 11:00 – 11:30|Démonstration technique PALO ALTO NETWORKS – DE LA RÉSILIENCE À LA PRÉVENTION DE LA CYBERCRIMINALITÉ

MC06 mardi 11:00 – 11:45|Master class POURQUOI SÉCURISER L’IMPLÉMENTATION DES ALGORITHMES CRYPTOGRAPHIQUES ?

MC07 mardi 11:00 – 11:45|Master class DONNÉES PERSONNELLES ET OBJETS CONNECTÉS : ATTAQUES, DÉFENSE ET CONTRE-MESURES

DT12 mardi 11:30 – 12:00|Démonstration technique HEXATRUST – ILEX . INWEBO / OPENTRUST – GESTION DES IDENTITÉS ET DES ACCÈS : LA RÉPONSE CONCRÈTE ET ILLUSTRÉE D’HEXATRUST

DT13 mardi 12:00 – 12:30|Démonstration technique HEXATRUST – DENYALL / NETHEOS – SÉCURISATION DES TRANSACTIONS : UN ENJEU VITAL À L’HEURE DU DIGITAL

MC08 mardi 12:00 – 12:45|Master class LA FAILLE LOGJAM

DT14 mardi 12:30 – 13:00|Démonstration technique HEXATRUST – IDECSI / VADERETRO – APPLICATION CENTRALE ET AU CŒUR DU RISQUE : QUELLES SOLUTIONS POUR PROTÉGER LA MESSAGERIE ?

DT15 mardi 13:00 – 13:30|Démonstration technique HEXATRUST – THEGREENBOW / PRIM’X – CHIFFRER LES DONNÉES – TOUJOURS PAS UN REFLEXE NATUREL ?

TV11 mardi 13:00 – 13:10|Plateau TV

C11 mardi 13:30 – 14:15|Conférence ORANGE CYBERDEFENSE – CAC 40 : RETOUR SUR LES PROBLÉMATIQUES DE SÉCURITÉ EN ENTREPRISE

C12 mardi 13:30 – 14:15|Conférence KASPERSKY – ANALYSE DE L’ATTAQUE AVANCÉE DUQU 2.0

C13 mardi 13:30 – 14:15|Conférence TÉMOIGNAGE DU MINISTERE DE L’EDUCATION NATIONALE – SÉCURISATION DES CENTRES DE DONNÉES

C14 mardi 13:30 – 14:15|Conférence MINISTÈRE DE LA DÉFENSE – ECHANGE DE POINT DE VUE SUR LA FORMATION ET ENTRAÎNEMENT

C15 mardi 13:30 – 14:15|Conférence TREND MICRO – TÉMOIGNAGE DU GROUPE KEOLIS – UNIFORMISER SES SOLUTIONS DE SÉCURITÉ POUR MIEUX LUTTER CONTRE LES NOUVELLES MENACES

DT16 mardi 13:30 – 14:00|Démonstration technique HEXATRUST – ERCOM / PRADEO – PROTECTION DES FLUX MOBILES ET WEB : LA CLÉ DE VOUTE DU DÉVELOPPEMENT DE L’ÉCONOMIE DIGITAL

FT07 mardi 13:30 – 13:45|FIC Talk QUALYS – ADOPTEZ UNE STRATÉGIE CONTRE LES MENACES

MC09 mardi 13:30 – 14:15|Master class IOT, SERRURES CONNECTÉES ET SÉCURITÉ DU CONTRÔLE D’ACCÈS ÉLECTRONIQUE

MC10 mardi 13:30 – 14:15|Master class LA TECHNOLOGIE FROGANS SÉCURISE LA PUBLICATION DE DONNÉES SUR L’INTERNET

FT09 mardi 14:15 – 14:30|FIC Talk ET SI LA SÉCURITÉ ÉTAIT EN RÉALITÉ LE PRINCIPAL ENJEUX DE L’INTERNET DES OBJETS ?

DT17 mardi 14:30 – 15:00|Démonstration technique SPLUNK – IDENTIFICATION ET ANALYSE DES COMPORTEMENTS DÉVIANTS PAR LE MACHINE LEARNING

TV12 mardi 14:30 – 14:40|Plateau TV E-DISCOVERY OR FORENSIC : HOW TO DEAL WITH LEGAL PRIVILEGE AND PERSONAL INFORMATION

B11 mardi 14:45 – 15:45|Atelier INVESTIGATIONS DANS LE CYBERESPACE : LES TECHNIQUES D’ENQUÊTE AU REGARD DE LA PROTECTION DE LA VIE PRIVÉE ?

B12 mardi 14:45 – 15:45|Atelier PEUT-ON PARLER DE THÉÂTRE D’OPÉRATIONS CYBER ?

B13 mardi 14:45 – 15:45|Atelier LE MARCHÉ EUROPÉEN DU NUMÉRIQUE : CHIMÈRE OU RÉELLE OPPORTUNITÉ ?

B14 mardi 14:45 – 15:45|Atelier BIG DATA : L’OUTIL SÉCURITAIRE ULTIME

B15 mardi 14:45 – 15:45|Atelier ANALYSE FORENSIQUE : LES NOUVEAUX DÉFIS

B16 mardi 14:45 – 15:45|Atelier CYBER THREAT INTELLIGENCE : ENTRE MYTHES ET RÉALITÉ

B17 mardi 14:45 – 15:45|Atelier COMMENT RÉUSSIR LE DÉPLOIEMENT D’UN SECURITY OPERATION CENTER ?

B18 mardi 14:45 – 15:45|Atelier QUEL RÔLE POUR LES COLLECTIVITÉS TERRITORIALES DANS LES SMART CITY ?

B19 mardi 14:45 – 15:45|Atelier RÈGLEMENT EUROPÉEN SUR LA PROTECTION DES DONNÉES PERSONNELLES : QUELLES CONSÉQUENCES ?

B20 mardi 14:45 – 15:45|Atelier DE LA NÉCESSITÉ DE SÉCURITÉ DANS LES TRANSPORTS INTELLIGENTS : CHALLENGES ET SOLUTIONS

MC11 mardi 14:45 – 15:30|Master class AN APPROACH TO SHARED DATA TRACEABILITY

MC12 mardi 14:45 – 15:30|Master class DE L’HAMEÇONNAGE CIBLÉ À LA COMPROMISSION TOTALE DU DOMAINE : DÉMONSTRATION ET LIMITATION DES RISQUES

DT18 mardi 15:00 – 15:30|Démonstration technique DARKTRACE – L’ENTERPRISE IMMUNE SYSTEM : » COMMENT UTILISER L’AUTO-APPRENTISSAGE POUR LA DÉTECTION DES MENACES À L’INTÉRIEUR DU RÉSEAU ?

TV13 mardi 15:00 – 15:05|Plateau TV PRÉSENTATION DES PROJETS EUROPÉENS «ORIGIN » ET «EKSITENZ »

DT19 mardi 15:30 – 16:00|Démonstration technique SECLAB – PROTECTION TOTALE HARDWARE CONTRE LES ATTAQUES USB

TV14 mardi 15:30 – 16:00|Plateau TV NEUROSCIENCES ET ERGONOMIE PEUVENT-ELLES CONTRIBUER À RÉDUIRE LE RISQUE HUMAIN EN CYBER SÉCURITÉ ?

C16 mardi 16:15 – 17:00|Conférence PRÉSENTATION DU PROGRAMME EUROPÉEN DE RECHERCHE ET D’INNOVATION EN SÉCURITÉ : HORIZON 2020 SOCIÉTÉS SÛRES.

C17 mardi 16:15 – 17:00|Conférence MICROSOFT – PROTÉGEZ VOS ACTIFS PAR LE BIAIS DE LA CLASSIFICATION DE L’INFORMATION

C18 mardi 16:15 – 17:00|Conférence OTAN – RENFORCER LA CYBERDÉFENSE DE L’OTAN : DU SOMMET DE GALLES À CELUI DE VARSOVIE

FT10 mardi 16:15 – 16:35|Conférence PANORAMA DE LA CYBERCRIMINALITÉ

DT21 mardi 16:30 – 17:00|Démonstration technique DELL – DATA SECURITY SOLUTIONS : UNE PROTECTION DE NOUVELLE GÉNÉRATION CONTRE LES MENACES

TV16 mardi 16:30 – 16:40|Plateau TV TRAITEMENT JUDICIAIRE DE LA CYBERCRIMINALITÉ

Lien vers le site officiel

Programme FIC 2016 jour 1

https://www.forum-fic.com/site/FR/Programme/Jour_1

Programme FIC 2016 jour 2

https://www.forum-fic.com/site/FR/Programme/Jour_2

Réagissez à cet article

|

![L’algorithme prédictif [par Patrick PERROT, Chef de la Division Analyse et Investigations Criminelles, Service Central de Renseignement Criminel de la Gendarmerie Nationale] | Observatoire FIC L’algorithme prédictif [par Patrick PERROT, Chef de la Division Analyse et Investigations Criminelles, Service Central de Renseignement Criminel de la Gendarmerie Nationale] | Observatoire FIC](http://www.lenetexpert.fr/wp-content/uploads/2016/01/denis-jacopini-expert-informatique-vous-informe-03-15.jpg)

Chemical Sector

Chemical Sector Commercial Facilities Sector

Commercial Facilities Sector Communications Sector

Communications Sector Critical Manufacturing Sector

Critical Manufacturing Sector Dams Sector

Dams Sector Defense Industrial Base Sector

Defense Industrial Base Sector Emergency Services Sector

Emergency Services Sector Energy Sector

Energy Sector Financial Services Sector

Financial Services Sector Food and Agriculture Sector

Food and Agriculture Sector Government Facilities Sector

Government Facilities Sector Healthcare and Public Health Sector

Healthcare and Public Health Sector Information Technology Sector

Information Technology Sector Nuclear Reactors, Materials, and Waste Sector

Nuclear Reactors, Materials, and Waste Sector Transportation Systems Sector

Transportation Systems Sector Water and Wastewater Systems Sector

Water and Wastewater Systems Sector