Des règles désormais plus strictes pour la protection des données privées

|

Des règles désormais plus strictes pour la protection des données privées |

| La réforme décidée par le Parlement, la Commission et le Conseil européen aura de profondes implications. De plus le texte s’étendra aux pays associés à l’Union : Liechtenstein, Norvège et Islande. La Suisse s’en s’inspirera-t-elle ?

Après 3 ans, Parlement, Commission et Conseil Européen, le « trilogue » bruxellois, sont d’accord sur la réforme de la protection de la vie privée. La directive de 1995 et ses mises à jour étaient obsolètes et furent transposés sans harmonie dans les Etats, d’où l’idée d’un règlement qui s’appliquera tout de suite.

Ce règlement s’applique aux données privées traitées, pas celle qui sont stockées en vrac. Ce sont les résultats qu’on tire de l’exploitation de ces données qui sont dangereuses. Le règlement ne s’appliquera pas aux traitements des données dans un cadre privé (ouf !). Les autorités judiciaires ne seront pas soumises au contrôle des commissions de vie privée

Celui qui gère et traite vos données (le data controller) devra bien être identifié et réel. Celui qui héberge ses données (data processor) tombe aussi sous le règlement : s’il n’est pas établi dans l’Union, le règlement s’applique à lui quand même , surtout s’il s’agit de profiler le comportement en ligne des citoyens européens. Le pays superviseur sera celui du pays du siège principal du data controller et non pas là où les data centers ont été (dé)localisés. C’est à ce prix qu’un Amazon ou Google n’aura plus à dépendre de 28 commissions de vie privée différentes. Si l’entité n’est pas présente dans l’Union, elle doit mandater un représentant. Le règlement évoque la pseudonymisation, une contraction d’anonymisation et pseudonyme : l’usage de pseudonymes n’exempte pas les sites d’appliquer le règlement, car on peut souvent remonter à qui est derrière. Par contre, le règlement ne s’applique plus après un décès !

Consentement Le consentement de l’individu au traitement de ses données, qui existe depuis 1995, sera explicite et non tacite). Le data controller doit en garder la preuve: elle sera non valable si l’utilisateur final a subi un petit chantage (par ex. un service dégradé sans ces données privées). Pour la recherche scientifique, on admet qu’il n’est pas facile de demander à l’avance ce consentement, car on ne sait pas toujours ce qui va en sortir. Si le data controller détecte des crimes ou des menaces à l’ordre public, il doit les communiquer aux autorités. Idem en cas de cybermenace. Si le traitement des données vise un but humanitaire, de santé publique (épidémies), ou un cas d’urgence pour l’utilisateur final, leur traitement va de soi, consentement ou pas! Les données sur l’emploi, la protection sociale et les revenus devraient aussi pouvoir être exploitées si le but est, pour l’État, d’augmenter le bien-être public et une politique ad hoc. Le traitement de données personnelles doit être proportionnel : si on peut l’éviter à service équivalent, c’est mieux. De même, si la société qui a des données de vous ne sait pas vous identifier, elle ne doit pas chercher à le savoir pour… avoir votre consentement.

Les données sensibles : race, religion, opinion politique Les données liées à l’exercice de droits et de choix fondamentaux, comme la religion, l’appartenance politique ou la race bénéficient d’une protection renforcée. Leur traitement devrait être une exception et soumis, avant leur exécution, à une analyse d’impact du risque encouru d’un tel profilage. Par contre, les photographies ne seront pas protégées saut à contenir des données biométriques.

Accès et rectification de données chez les tiers Le droit à la rectification doit être aisé à exercer, en ligne par exemple si les données ont été collectées ainsi. Une réponse, oui ou non, sera fournie dans le mois. À charge pour le data controller de vérifier que celui qui adresse sa demande d’accès est la bonne personne. Le droit à l’oubli à la «Google» devient… un droit à l’effacement si les données collectées ne sont plus nécessaires ou ne sont plus traitées. Ce droit à l’effacement s’opérera en cascade : les entités qui auraient rendu les données publiques seront obligées d’informer les autres qui les exploiteraient ou les auraient copiés. À une demande d’une copie de ses données personnelles (droit d’accès), c’est un format lisible par un humain qui est exigé, pas du binaire ! D’ailleurs, dit le règlement, ne faudrait-il pas un format de donnes interopérables pour permettre, enfin, la portabilité des données entre sociétés. Il n’est pas précisé si c’est applicable au cloud (car c’est du stockage, pas du traitement). Le règlement évoque les algorithmes qui prennent des décisions sur base des données personnelles ainsi que le profilage.

Fuites et vol des données Les fuites de données devront être notifiées aux autorités et aux personnes impactées dans les 72 heures à moins que leur chiffrage ne les rendent inviolables. À noter tout de même un relâchement de l’obligation de notifier à la commission de vie privée tous les traitements des données personnelles, uniquement les cas risqués d’atteintes aux droits et libertés fondamentales.

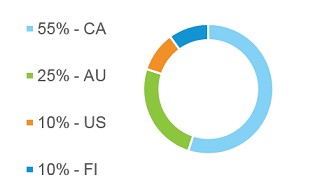

Échanges internationaux Les données peuvent être échangées avec des pays tiers en dehors de l’Union : c’est à la Commission de statuer si le pays répond ou non aux exigences minimales de sécurité. La Commission peut aussi retirer son agrément. Le data controller peut toutefois continuer à opérer avec un pays « peu sûr » s’il compense avec des mesures de sécurité supplémentaires. Les sociétés peuvent mettre en place entre leurs filiales des règles internes pour atteindre un même niveau de sécurité que le règlement. Attention aux échanges avec des pays tiers (ex : les USA à la demande d’une cour) et donc à l’application extraterritoriale de ses lois à des citoyens européens : ils sont autorisés s’ils sont couverts par un traité d’assistance mutuel. Le texte s’étendra aux pays associés à l’Union : Liechtenstein, Norvège et Islande. La Suisse s’en s’inspirera-t-elle ?

|

Source : Serrage de vis européen sur la protection des données privées – Le Temps