| Le magistrat sénégalais Pape Assane Touré a présenté, samedi à Dakar, son ouvrage consacré à la cybercriminalité, dans lequel il souligne la nécessité d’un cadre juridique approprié permettant de trouver «des solutions originales» à ce phénomène.

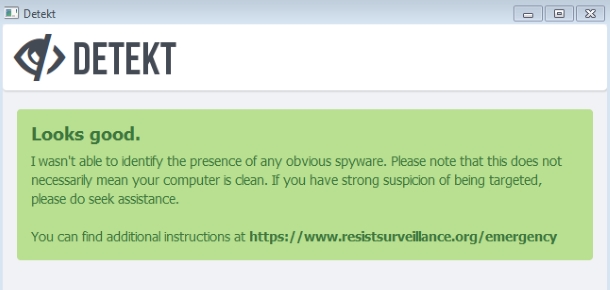

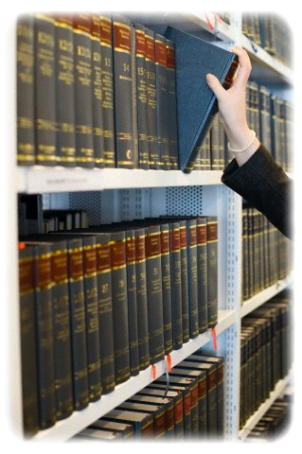

Intitulé «Le traitement de la cybercriminalité devant le juge : l’exemple du Sénégal», cet ouvrage édité par les éditions L’Harmattan (France), tente, selon son auteur, d’apporter des éléments de réponse au plan juridique à la lutte contre la cybercriminalité.

«Il s’agit d’apporter des éléments de réponse au plan juridique dans la lutte contre la cybercriminalité», a-t-il expliqué lors de la cérémonie de dédicace, en présence de magistrats, d’avocats et d’un public composé notamment de membres de sa famille.

«Il n’est pas possible d’apporter des réponses techniques ou économiques mais l’ouvrage a tenté d’apporter des réponses juridiques à la cybercriminalité mais une fois devant le juge», a dit l’auteur.

«On pensait que la cybercriminalité est un mythe pas une réalité mais à la réflexion, on se rend compte que c’est un phénomène réel. Ce sont les études rendues par les juridictions qui ont permis de se rendre compte de l’existence du phénomène», a-t-il souligné.

«Nous avons insisté sur la nécessité d’avoir un cadre juridique approprié. Le Sénégal l’a déjà, mais il est important d’avoir un juge qui ose aller au-delà des faits pour trouver des solutions originales au phénomène de la cybercriminalité», a indiqué Pape Assane Touré.

Selon le magistrat, conseiller technique au ministère de la Justice, le législateur seul ne peut apporter des réponses concernant par exemple le piratage dans le domaine informatique.

«Les instances juridiques, les intermédiaires de l’Internet, les conditions d’accès, d’hébergement voire tous les acteurs doivent aller ensemble pour trouver une réponse globale et définitive à la cybercriminalité», a-t-il déclaré.

Intervenant lors de cette cérémonie de dédicace, le garde des Sceaux, ministre de la Justice, Sidiki Kaba, a soutenu que cette publication offre «une bonne base» pour aller de l’avant, comprendre les instruments et les outils pour une répression adéquate de la délinquance.

«La cybercriminalité est une des formes modernes de la délinquance que nous avons pu voir avec l’avènement de la société numérique. Et on ne peut pas utiliser des instruments classiques contre ces personnes qui commettent ces crimes», a-t-il dit, estimant que l’ouvrage ouvre notamment une perspective sur la prévention.

Le ministre de la Justice n’a pas tari d’éloges à l’endroit de l’auteur, le qualifiant de praticien et théoricien du droit tout à la fois. »Et cela est difficile à avoir, parce que c’est deux domaines différents», a-t-il commenté.

Selon Me Sidiki Kaba, le magistrat Pape Assane Touré participe à la pratique du droit, à la construction de la jurisprudence, soulignant que la cybercriminalité est l’avenir du droit.

APS

Après cette lecture, quel est votre avis ?

Cliquez et laissez-nous un commentaire…

Source : http://www.senenews.com/2014/11/23/un-livre-consacre-a-la-cybercriminalite-souligne-la-necessite-dun-cadre-juridique-approprie_96296.html

|