Vol de données chez Uber : L’état Français demande des explications

|

Vol de données chez Uber : L’état Français demande des explications |

| Le secrétaire d’État au Numérique a écrit jeudi au PDG d’Uber, Dara Khosrowshahi, après l’annonce du piratage des données personnelles de 57 millions d’usagers.

Le secrétaire d’État au Numérique Mounir Mahjoubi a écrit jeudi au PDG d’Uber, Dara Khosrowshahi, après l’annonce du piratage des données personnelles de 57 millions d’usagers, pour lui demander des explications sur d’éventuelles victimes françaises. « Face au danger que représente l’exploitation de ces données, je souhaite vous exprimer mon inquiétude quant à l’éventuelle présence en très grand nombre de clients et chauffeurs français » parmi les victimes, souligne Mounir Mahjoubi, dans un courrier. « Pouvez-vous à ce jour nous indiquer si des utilisateurs français sont concernés et si oui combien, et de quel type sont les données qui ont été dérobées », interroge-t-il. Le secrétaire d’État demande aussi « quelles mesures techniques et organisationnelles sont mises en place pour informer et accompagner les utilisateurs ».

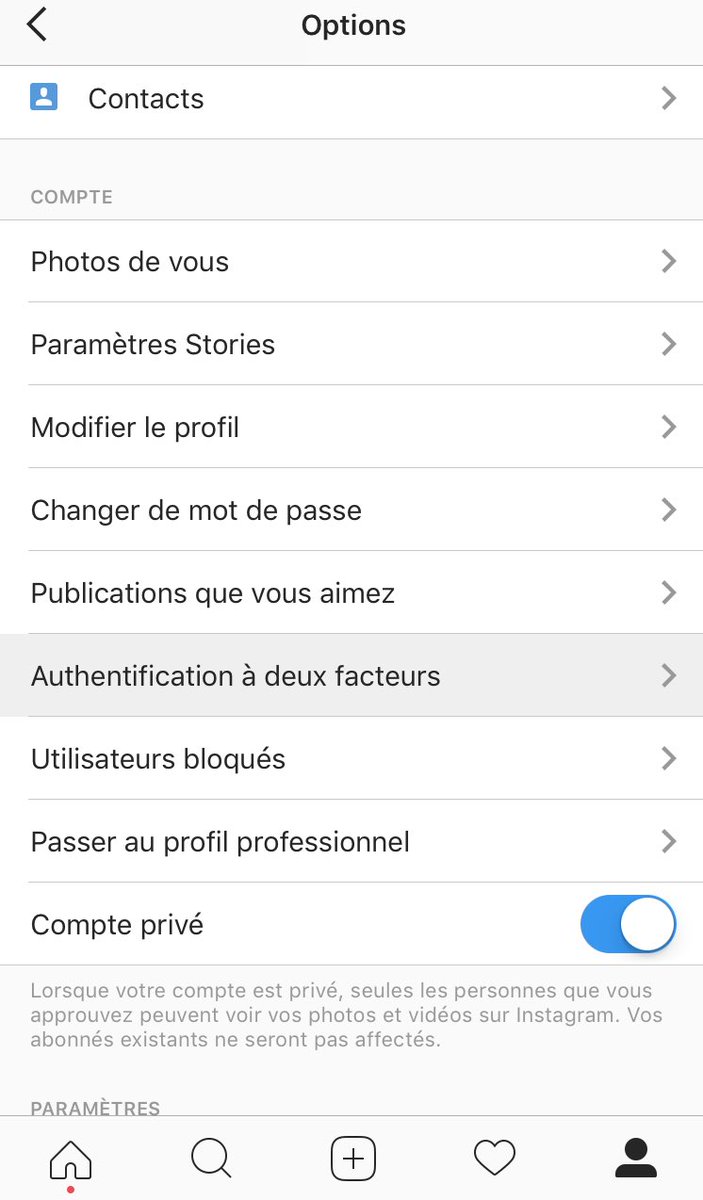

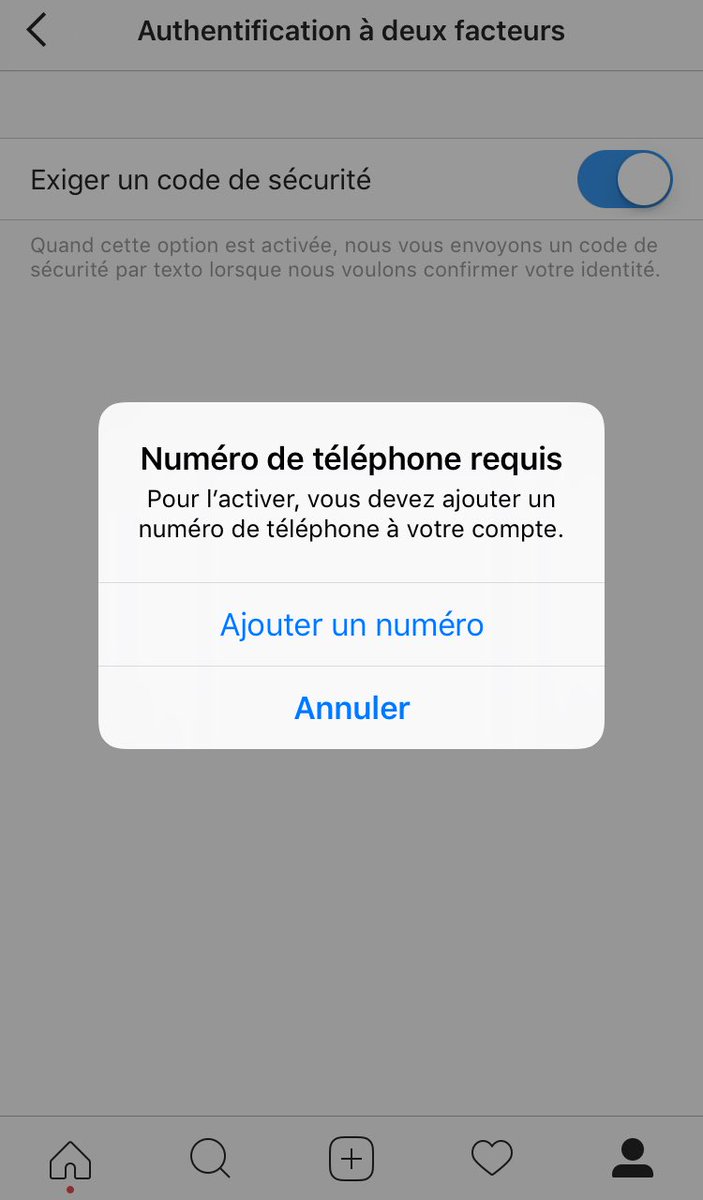

Noms, adresses électroniques et numéros de téléphone. Uber n’a pas détaillé qui sont les victimes de cette fuite d’informations remontant à la fin 2016, et qu’il avait dissimulée, mais de nombreux Français sont vraisemblablement concernés. Le chiffre de 57 millions est en effet énorme, quand l’ancien patron Travis Kalanick déclarait en octobre 2016 -plus ou moins au moment des faits- compter 40 millions d’utilisateurs actifs dans le monde. Selon Uber, les noms, adresses électroniques et numéros de téléphone des victimes ont été subtilisés. Le groupe américain de réservation de voitures avec chauffeur affirme qu’aucune information bancaire n’a été exfiltrée, pas plus que les dates de naissance et les historiques de trajets.

Le secrétaire d’État s’étonne qu’Uber n’ait « pas signalé cet incident ». Mounir Mahjoubi s’étonne également de ce qu’Uber n’ait « pas signalé cet incident » auprès de la Commission nationale de l’informatique et des libertés (Cnil) et de l’Agence nationale de la sécurité des systèmes d’information (Anssi), responsables respectivement de la protection des citoyens et de la coordination de la défense française contre les pirates informatiques, qui ont été mises en copie de son courrier. Il aurait également apprécié que le groupe américain se signale « auprès des utilisateurs concernés ».

Mahjoubi souhaite que l’entreprise informe les utilisateurs concernés et les autorités. « Au regard du nombre de vos clients, vous avez une importance qui vous donne des responsabilités », souligne Mounir Mahjoubi, rappelant qu’un règlement européen rendra en mai prochain les entreprises responsables des données personnelles qu’elles détiennent, et leur imposera de signaler rapidement les incidents. « Au regard du danger existant, nous aimerions que vous informiez volontairement les utilisateurs concernés ainsi que les autorités françaises », insiste le secrétaire d’État au Numérique…[lire la suite]

Notre Expert, Denis JACOPINI, est assermenté, spécialisé en Cybercriminalité, Recherche de preuves et en Protection des données personnelles. Diplômé en Cybercriminalité (Droit, Sécurité de l’information & Informatique légale), en Droit de l’Expertise Judiciaire et certifié en gestion des risques en Sécurité des Systèmes d’Information (ISO 27005), Denis JACOPINI est aussi formateur inscrit auprès de la DDRTEFP (Numéro formateur n°93 84 03041 84).

|

Source : Piratage d’Uber : Mahjoubi demande des explications