| Selon une étude à paraître dans le Berkeley Technology Law Journal, le trafic des pages Wikipédia liées à des thématiques susceptibles d’attirer l’attention des autorités aurait chuté après les révélations d’Edward Snowden sur les programmes de surveillance massive.

La vie privée est la mère de beaucoup de libertés. Même s’il n’a rien à se reprocher, un individu qui se sait surveillé n’adoptera pas le même comportement que s’il se croit dans l’intimité, seul avec sa propre conscience. La crainte de donner la mauvaise impression sur soi ou d’attirer les suspicions incite à adopter des comportements qui écartent tout risque, et entrent dans une norme sociale. Il faut faire profil bas.

C’est donc un effet pervers attendu des révélations d’Edward Snowden sur les programmes de surveillance de la NSA, que de voir les individus changer de comportement, parce qu’ils ne savent plus très bien s’ils sont surveillés ou s’ils sont libres.

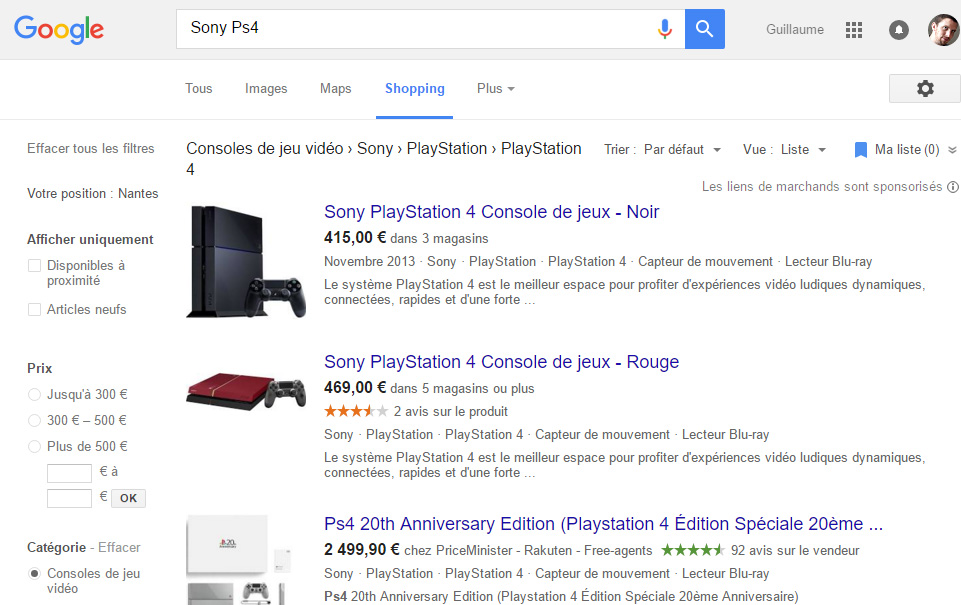

Certes, le principal effet a été d’accélérer le recours au chiffrement, ce que déplore la NSA. Mais selon l’agence Reuters, une étude qui doit être bientôt publiée dans une revue juridique de l’Université de Berkeley démontrerait aussi l’existence d’un lien entre les révélations de Snowden, et une chute de la fréquentation des pages d’informations qui n’ont rien d’illégales à consulter, mais qui peuvent attirer le soupçon des autorités.

L’étude qui doit encore être soumise à un examen par des pairs montrerait en effet que le trafic des pages Wikipédia qui concernent les groupes terroristes ou les outils qu’ils utilisent dans leurs actions aurait plongé de près de 30 %, à la suite de la découverte des programmes de surveillance massive.

bombe

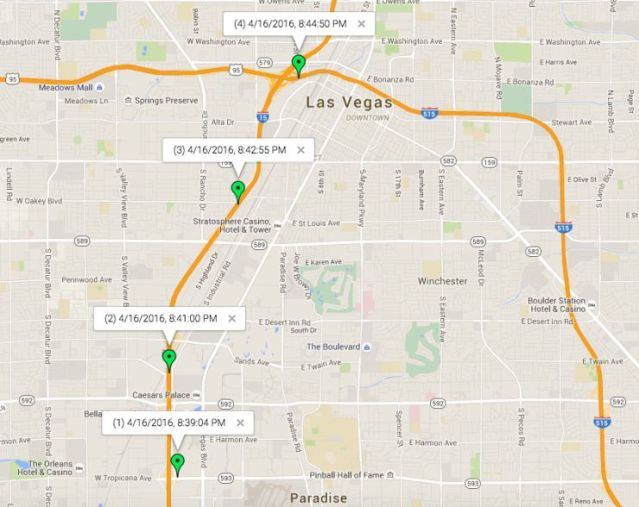

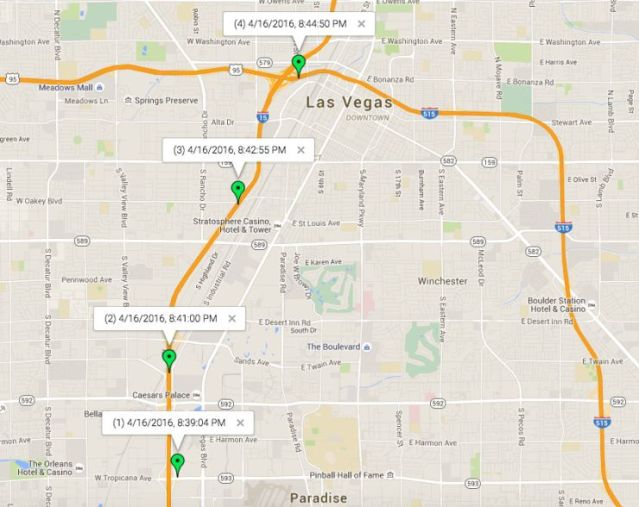

L’universitaire Jonathon Penney, de l’Université de Toronto, a ainsi identifié 48 thématiques identifiées par le ministère des affaires intérieures des États-Unis, comme étant des sujets dignes d’intérêt pour traquer les terroristes sur les réseaux sociaux (le djihad, Al Quaida, la fabrication de bombe, l’État islamique, etc.). Corrélation n’est pas causalité, mais le chercheur a remarqué que dans les 16 mois précédent les premières révélations de Snowden en juin 2013, le trafic vers les pages liées à ces thématiques avait agumenté, passant de 2,2 millions de lectures à 3 millions, alors que dans les deux mois suivants, le trafic a soudainement chuté jusqu’à son niveau initial, avant de baisser encore jusqu’à 2 millions de visites, et de se stabiliser autour de 2,5 millions de vues par mois dans les 14 mois suivants.

Le trafic aurait particulièrement chuté sur les pages les plus sensibles, ce qui rejoint d’autres études qui ont montré, par exemple, que les recherches de mots clés sensibles auraient chuté de 5 % sur Google juste après les révélations d’Edward Snowden.

Cette étude démontre le risque pour la liberté d’expression identifié lors des débats sur les boîtes noires de la loi Renseignement censées détecter les comportements suspects sur Internet, sur la base d’algorithmes dont on ne sait évidemment rien, ce qui prête à tous les fantasmes et toutes les craintes. Bernard Cazeneuve avait expliqué qu’il « n’est pas question d’une surveillance de masse, mais bien d’un ciblage, sur des modes de communications et des services caractéristiques des personnes impliquées dans des activités terroristes ».

UN EFFET REDOUTÉ PAR LES EXPERTS DE L’ONU

En expliquant pourquoi ce dispositif est à nos yeux contraire aux droits de l’homme, nous avions en effet rappelé les propos du Haut commissariat aux droits de l’homme de l’Onu, Conscient du risque que la surveillance massive faisait peser sur la liberté des individus de s’informer, le HCDH avait prévenu que pour qu’une surveillance soit légale, il « ne suffit pas que les mesures soient ciblées pour trouver certaines aiguilles dans une botte de foin, ce qu’il convient d’examiner, c’est leur impact sur la botte de foin, au regard du risque de préjudice, c’est-à-dire déterminer si la mesure est nécessaire et proportionnée ».

Dans son rapport A/HCR/28/39, le Haut commissariat avait également cité ces propos de la Rapporteure spéciale sur la liberté d’expression auprès de la Commission interaméricaine des droits de l’homme :

Mme Botero a également fait observer que les politiques de surveillance pouvaient avoir une incidence sur un grand nombre de droits de l’homme. Elle a évoqué l’effet de la surveillance sur le droit à la liberté d’expression, lequel pouvait être soit direct, quand ce droit ne pouvait être exercé anonymement à cause d’une surveillance, soit indirect, quand la simple existence de mécanismes de surveillance pouvait avoir un effet paralysant, inspirer la crainte et inhiber les personnes concernées en les contraignant à la prudence dans leurs dires et leurs agissements. Le droit à la liberté d’expression étant un socle, y porter atteinte pouvait entraîner une violation d’autres droits tels que les libertés d’association, de réunion et de religion et le droit à la santé. Compte tenu de l’effet potentiel des activités de surveillance sur l’ensemble de l’architecture des droits de l’homme, il incombait aux États de revoir leur législation pour fixer les limites des programmes de surveillance en veillant à ce qu’ils soient conformes aux principes de nécessité et de proportionnalité et soient assortis de mécanismes de suivi appropriés.

C’est également le problème des mesures pénales qui visent à condamamner la simple lecture de sites terroristes, telle que celle votée le mois dernier au Sénat. Si le simple fait de s’informer est passible de sanctions, alors l’internaute devra toujours se demander si le site qu’il visite peut l’amener ou non à être poursuivi, et le doute profitera toujours à l’auto-censure… [Lire la suite]

Réagissez à cet article

|