Données personnelles : « les collectivités vont devoir se lancer dans une démarche de mise en conformité »

|

RGPD : Les collectivités vont devoir se lancer dans une démarche de mise en conformité |

| Article original : La gazette des communes

A un an de l’entrée en vigueur du règlement européen sur la protection des données, Alice de La Mure, juriste au service Correspondants informatiques et libertés de la CNIL, revient sur les nouvelles obligations qui concernent largement les collectivités territoriales. Le règlement général sur la protection des données (RGPD), adopté par le Parlement européen le 14 avril 2016, sera directement applicable dans les Etats membres le 25 mai 2018. Il sera alors le texte de référence concernant la protection des données à caractère personnel. Il consolide, voire renforce, les grands principes de la loi Informatique et Libertés. Divers axes s’en dégagent, dont plusieurs concernent directement les collectivités territoriales :

Besoin d’un accompagnement pour vous mettre en conformité avec le RGPD ? ? Besoin d’une formation pour apprendre à vous

A Lire aussi : Mise en conformité RGPD : Mode d’emploi Formation RGPD : L’essentiel sur le règlement Européen pour la Protection des Données Personnelles Règlement (UE) 2016/679 du Parlement européen et du Conseil du 27 avril 2016 DIRECTIVE (UE) 2016/680 DU PARLEMENT EUROPÉEN ET DU CONSEIL du 27 avril 2016 Le RGPD, règlement européen de protection des données. Comment devenir DPO ? Comprendre le Règlement Européen sur les données personnelles en 6 étapes

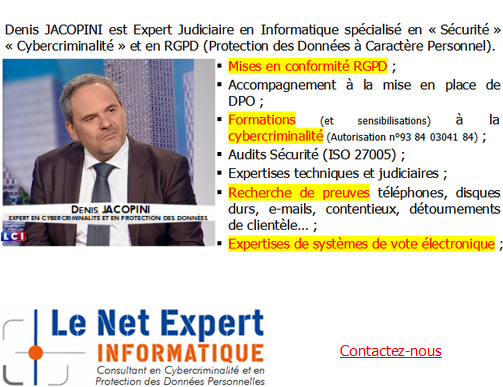

Notre métier : Vous accompagner dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel. Par des actions de formation, de sensibilisation ou d’audits dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84) Plus d’informations sur : Formation RGPD : L’essentiel sur le règlement Européen pour la Protection des Données Personnelles

|