« Erebus », un ransomware qui vise des systèmes fonctionnant sous Linux

|

« Erebus », un ransomware qui vise des systèmes fonctionnant sous Linux |

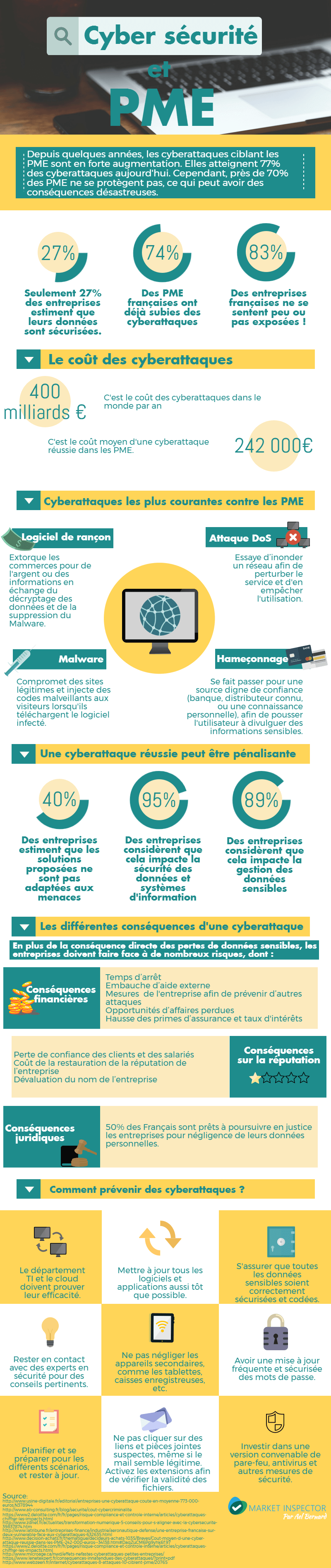

| L’hébergeur coréen Nayana a été victime du ransomware « Erebus », un ransomware spécialement modifié par les attaquants pour viser des systèmes fonctionnant sous Linux.

Contrairement à toutes les recommandations, la société a accepté de payer 550 bitcoins, soit environ un million de dollars, afin de récupérer ses données. Dans un communiqué, Nayana explique que plus de 150 de ses 300 serveurs ont été compromis et infectés par le malware, soit plus de 3400 sites web hébergés par Nayana mis hors ligne par l’attaque. Il s’agit de l’une des plus importantes rançons jamais évoquées publiquement par une entreprise victime de ransomware à ce jour. N’oublions pas que des premiers malwares de la famille Trojan.Encoder sont apparus en 2006-2007. Depuis, leur nombre ne cesse de croître et les ransomware à chiffrement représentent l’une des menaces les plus dangereuses avec plusieurs milliers de modifications et des douzaines d’algorithmes de chiffrement différents pour crypter les fichiers de l’utilisateur. Ainsi, Boris Sharov, PDG de Doctor Web, affirme: « Nous recevons une centaine de demandes par jour pour déchiffrer des fichiers et dans 90 % des cas, les utilisateurs lancent eux-mêmes les Trojan.Encoder sur leur ordinateur »…[lire la suite] Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel. Par des actions d’expertises, d’audits, de formations et de sensibilisation dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84) Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Source : « Erebus », un ransomware qui vise des systèmes fonctionnant sous Linux – Globb Security FR