Un ado attaque sa mère en justice parce qu’elle lui avait confisqué son smartphone

|

Un ado attaque sa mère en justice parce qu’elle lui avait confisqué son smartphone |

| Parfois les adolescents ont des réactions bien surprenantes face à certaines situations. En Espagne, un ado de 15 ans a attaqué sa mère en justice pour lui avoir confisqué son smartphone. Une réaction disproportionnée que le juge n’a pas manqué de souligner. Non seulement le jeune homme a perdu son procès, mais il a en plus eu droit à un joli sermon.

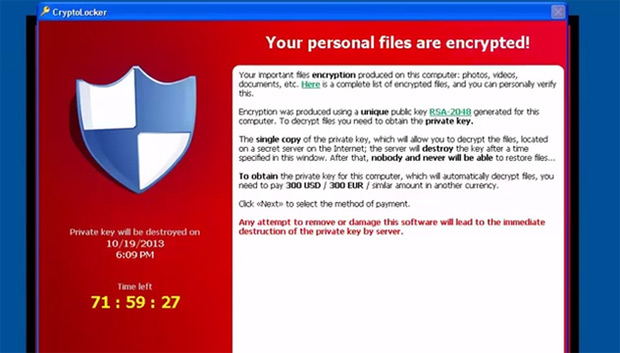

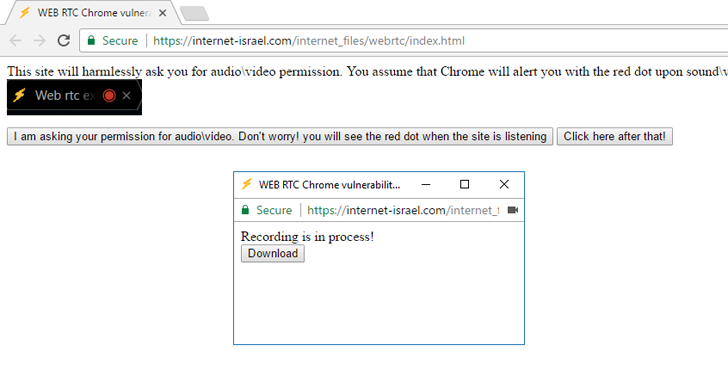

Ah l’adolescence ! Cette période difficile de passage à l’âge adulte laisse place parfois à des réactions bien étonnantes. Néanmoins, certains ados vont tout de même plus loin que d’autres. Et dans le genre relation conflictuelle avec les parents, celui-ci est plutôt bien classée. En Espagne, à Almeria, un adolescent de 15 ans a porté plainte contre sa mère parce que cette dernière lui avait confisqué son smartphone. Oui, c’est assez hallucinant, mais c’est bien vrai. Toute la presse locale en Andalousie en a parlé. Un ado porte plainte contre sa mère qui l’avait privé de son smartphoneIl s’agit pourtant d’une histoire on ne peut plus banale. L’adolescent à l’origine de la plainte avait des mauvais résultats scolaires depuis quelques temps. Afin de le recadrer, sa mère lui a confisqué son smartphone. Une mesure que de nombreux parents peuvent prendre, rien de plus normal. Mais plutôt que de pester contre sa mère et d’aller bouder à l’arrêt de bus avec ses copains, le jeune garçon de 15 ans a décidé d’aller porte plainte contre sa mère. Face à une demande si surprenante, les policiers ont tenté de raisonner le jeune homme, mais ce dernier a bien validé la plainte pour mauvais traitements. Le juge félicite la mèreLa plainte validée, la mère et l’adolescent sont passés devant le juge Luis Columna. L’histoire ne nous dit pas s’ils y sont partis ensemble en voiture. Toujours est-il qu’après avoir écouté les deux partis, le juge a non seulement donné raison à la mère, mais il l’a en plus félicitée…[lire la suite] Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel. Par des actions d’expertises, d’audits, de formations et de sensibilisation dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84) Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Source : Insolite : un ado attaque sa mère en justice parce qu’elle lui avait confisqué son smartphone