| Les Etats-Unis utilisent la Russie comme un «ennemi commode», dont l’existence est indispensable pour entretenir leur complexe militaro-industriel, explique Jean-Robert Raviot, professeur des études russes.

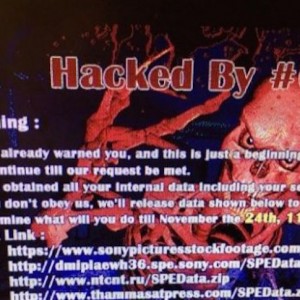

RT France : Barack Obama a donné vendredi passé sa dernière conférence de presse en tant que président, où il a évoqué la Russie et les hackers russes qui auraient piraté les comptes du Parti démocrate américain alors que, selon la déclaration du procureur général des Etats-Unis, il n’y a pas de preuve de l’origine de ces attaques. Pourquoi alors accuser la Russie ?

Jean-Robert Raviot (J.-R. R.) : Il faut chercher la réponse dans une logique qui n’est pas proprement en Russie, mais plutôt à Washington. C’est à dire qu’on assiste aujourd’hui à un tir de barrage contre Donald Trump de la part du Parti démocrate et d’un certain nombre de gens qui soutenaient la candidature de Hillary Clinton. Dans cette affaire il y a trois points qui soulèvent question pour moi. Premièrement, sur un plan technique – pourquoi est-ce que ce hacking, s’il est avéré qu’il a été repéré par la CIA, n’est-il pas rendu public ? Et surtout, pourquoi la NSA, qui en principe devrait avoir une vision assez claire des opérations de hacking sur le territoire américain, ne s’est-elle pas prononcée ?

Le fait d’accuser le Kremlin et les hackers russes d’avoir monté cette opération, permet de détourner l’attention du fond des mails

Je crois qu’il faut remarquer que personne de la NSA n’a donné son avis sur la question. Pour moi, ça met déjà un gros doute sur la réalité de ce hacking, sur la preuve qu’on peut avoir que des hackers russes ont agi pour prendre possession de ces mails de Podesta et ceux de Clinton. C’est un point technique, mais qui me semble important quand-même. Parce que cette question n’est pas résolue, et personne ne la pose vraiment.

On a cherché à discréditer Bernie Sanders. C’est ça le problème

Le deuxième point, comme je l’analyse, c’est la volonté de brouiller un peu l’information. Le fond de l’affaire c’est ce qu’il y a dans ces mails, et la preuve, que du côté de Hillary Clinton, on a cherché à discréditer Bernie Sanders. C’est ça le problème. On voit très clairement dans ces mails une opération interne du Parti démocrate visant tout simplement à mettre de côté Bernie Sanders, à lui mettre des bâtons dans les roues dans cette campagne électorale et dans cette primaire. C’est très clairement avéré. Le fait d’accuser la Russie ou le Kremlin ou les hackers russes d’avoir monté cette opération, permet de détourner l’attention du fond des mails.

Du coup, plus personne ne parle de la réalité de ce qui est dit dans ces mails, et du fait qu’ils ne sont pas rédigés par les hackers, mais par les gens qui ont tenu ces correspondances. Je dirais, c’est un moyen de détourner l’attention du grand public sur un problème qui n’est pas le même. C’est comme le vieux proverbe chinois : «Le sage montre la lune, et l’idiot regarde le doigt qui montre la lune». C’est absolument une stratégie de diversion.

La volonté c’est de se servir d’un ennemi assez commode, parce que c’est l’ennemi historique de la guerre froide – ça permet de mobiliser des récits qui sont déjà écrits et qui résonnent dans les têtes des gens

Le troisième point c’est la véritable volonté de la part d’un groupe dirigeant actuellement aux Etats-Unis, qui est autour d’Obama, autour du Parti démocrate, de Hillary Clinton et leurs soutiens, d’essayer de ramasser un maximum d’arguments. Pour l’instant, je pense qu’il y a des gens qui préparent l’impeachment de Trump. Je pense que c’est un peu rapide de dire ça – pour le moment, il n’est pas encore investi, on ne peut pas faire la destitution de quelqu’un qui n’est pas encore investi. Mais je pense que l’objectif c’est de faire une campagne, de tenter d’orienter le vote des grands électeurs et de faire en sorte qu’ils ne votent pas pour Trump.

RT France : Pourquoi ont-ils choisi Vladimir Poutine et la Russie, et non pas la Chine, par exemple, en guise de bouc émissaire ?

J.-R. R. : Parce que la Russie, je dirais, a été désignée comme l’ennemi principal non seulement des Etats-Unis, mais aussi de l’Alliance atlantique. Rappelez-vous, quand en juillet 2016, au sommet de Varsovie de l’OTAN, on a désigné la Russie comme menace principale, alors que le djihadisme apparaît à peine dans le texte. C’est quand-même incroyable. La volonté c’est de se servir d’un ennemi qui existe, un ennemi qui est assez commode, parce que c’est l’ennemi historique de la guerre froide – ça permet de mobiliser des récits qui sont déjà écrits et qui résonnent dans les têtes des gens. C’est un ennemi familier, en quelque sorte. En même temps, l’image de Poutine permet d’associer cette image à un homme fort, anti-Obama, par sa personnalité, on peut facilement l’opposer aux dirigeants occidentaux. Et puis, ça résonne aussi assez bien dans le contexte de la guerre en Syrie et surtout de la guerre qu’on veut mener. C’est la narration de cette guerre qu’on veut imposer, c’est-à-dire, un soutien certainement des forces anti-Assad et anti-régime, de continuer ces opérations de «regime change», qui ont commencé en 2003, tout en s’appuyant sur le pays qui s’y oppose pour l’instant militairement, d’une manière directe…[lire la suite]

Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel.

Par des actions de formation, de sensibilisation ou d’audits dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84)

Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

Réagissez à cet article

|