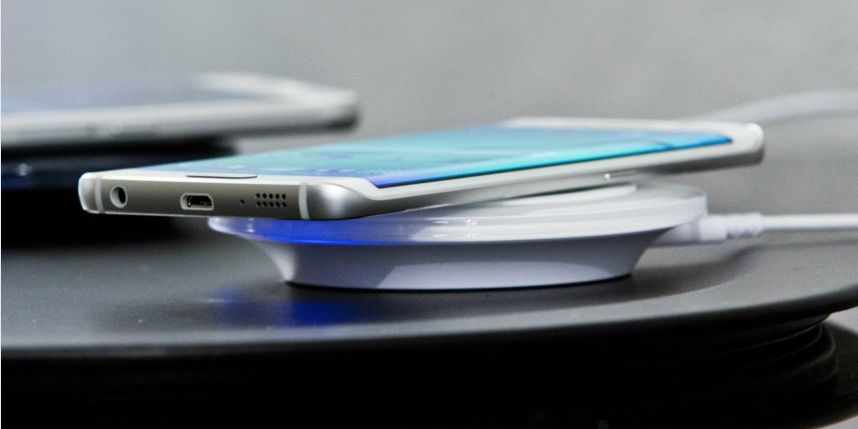

Samsung Galaxy S6 et S6 Edge : sans le savoir, vous êtes (peut-être) sur écoute

|

Samsung Galaxy S6 et S6 Edge : sans le savoir, vous êtes (peut-être) sur écoute |

| Voilà une information qui ne devrait pas ravir les utilisateurs de smartphones de la marque Samsung. Une équipe de chercheurs en sécurité informatique vient d’annoncer avoir découvert une faille permettant d’écouter les conversations téléphoniques émises depuis les Galaxy S6 et S6 Edge.

En vrai, c’est plutôt une bonne nouvelle ! Explications. Rassurez-vous, les ingénieurs de Samsung sont déjà sur le coup pour corriger la faille de sécurité; On a du mal à y croire, et pourtant une équipe de chercheurs en sécurité informatique a découvert l’existence d’une faille permettant d’écouter les conversations téléphoniques des possesseurs de smartphones de la marque Samsung. Le problème a été révélé par deux experts Daniel Komaromy et Nico Goldelors lors du Mobile Pwn20wn de PacSec à Tokyo, un concours de hackeurs « gentils » pour tester la sécurité des produits high-tech. Il s’agit d’une attaque de type « Man in the Middle ». En langage informatique, l’attaque dites de « l’homme du milieu » est une technique qui consiste pour un hackeur à s’interposer entre vous et votre destinataire dans le but d’intercepter les échanges qui ont lieu. Pour ce faire, toutefois, cela nécessite d’installer une station d’écoute à proximité du smartphone espionné. Ce qui est loin d’être à la portée de tous, évidemment.

Capter les conversations, sans que l’utilisateur ne le sache Tous les téléphones mobiles, et plus généralement tous les appareils de communication mobile, fonctionnent en réalité avec deux systèmes d’exploitation qui tournent l’un à côté de l’autre. Le premier, tout le monde le connaît : il se nomme Android, iOS, Windows Phone ou BlackBerry. L’autre est moins connu : il se trouve sur une puce électronique située dans la base du téléphone, qui permet de gérer les appels vocaux émis depuis le smartphone (appelé baseband). Lorsque le téléphone est connecté à un réseau (mobile ou internet), la station d’écoute installée préalablement envoie un petit logiciel (un firmware, en langage informatique) qui permet de pirater cette puce électronique. Les communications peuvent alors être captées par un hackeur, à distance, sans que l’utilisateur ne puisse s’en apercevoir.

Une autre faille découverte sur l’appli Chrome Android Rassurez-vous, les ingénieurs de Samsung sont déjà sur le coup pour corriger la faille ! Les deux chercheurs en sécurité informatique n’ont pas dévoilé publiquement l’ensemble de la procédure, pour éviter toute tentation. Un rapport détaillé a été remis à Samsung. À l’instar de Google, le géant coréen propose désormais des mises à jour de sécurité mensuelles : la prochaine est disponible dans les prochains jours. Lors du même événement, une autre faille a été décelée concernant cette fois le navigateur Chrome sous Android. Grâce à cette faille, il serait possible d’installer une application sur n’importe quel appareil Android, et sans que l’utilisateur ne puisse s’en apercevoir.

Denis JACOPINI est Expert Informatique assermenté, consultant et formateur en sécurité informatique, en mise en conformité de vos déclarations à la CNIL et en cybercriminalité.

Cet article vous plait ? Partagez ! Source : http://www.metronews.fr/high-tech/samsung-galaxy-s6-et-s6edge-sans-le-savoir-vous-etes-peut-etre-sur-ecoute/moks!xGbp39O9FvRQ/ |