|

LE DOSSIER DU MOIS DE MAI 2014

ÊTRE VU SUR INTERNET

- Référencement naturel

- Liens sponsorisés…

|

1. A qui s’adresse cet article ?

Je tiens à m’excuser auprès des grand spécialistes ou des professionnels du domaine de la communication et du Web-Marketing, mais ils n’apprendront probablement pas grand chose dans cet article car je l’ai avant tout destiné aux personnes qui souhaitent découvrir les bases de la visibilité sur Internet.

En effet, cet article s’adresse au plus grand nombre d’entre vous, pour la plupart de simples utilisateurs. Son but est de vous apporter des informations compréhensibles par le plus grand nombre.

Vous pouvez réagir à cet article en laissant un commentaire ci-dessous

2. Pour être trouvé, il faut d’abord pouvoir chercher

Je vous fais grâce de l’évolution de l’informatique avec le premier modem sorti en 1958 des laboratoires Bell et la mise en application en 1983 du protocole TCP/IP et du mot Internet. Mais retenez surtout que le mot Internet signifie Interconnexion de réseaux et que c’est un langage permettant à des ordinateurs de communiquer entre eux dans le monde entier, sans tenir compte de la langue, du pays concerné et des symboles utilisés tels que es caractères accentués, les caractères cyrilliques, les sinogrammes etc.

Depuis plus d’une vingtaine d’année, en France, nous avons commencé à utiliser Internet principalement pour rechercher des informations.

Pour ceux qui étaient nés, les premiers sites Internet dans les années 90 étaient surtout des sites d’information. Sont ensuite rapidement apparu les sites d’actualité, de sorties, de loisirs, sans oublier les sites olé olé (ayant tant fait succès sur le minitel). C’étaient des sites avec quelques graphiques et gifs animés. Les débuts d’Internet étaient surtout réservés pour ceux qui faisaient l’effort de se connecter avec leur modem à voie aiguë et d’une lenteur en décalage avec le soi-disant temps gagné grâce à l’informatique.

Par contre, la lenteur était vite oubliée dès qu’on profitait des avantage de l’e-mail (tout nouveau), ou de la messagerie instantanée (vous vous rappelez de Messenger, l’ancêtre de Windows Live lui même l’ancêtre de Skype qui est encore utilisé aujourd’hui). Ces services faisant le pied de nez aux services postaux.

1999 était aussi l’année de l’apparition du pear to pear dans le monde et son très célèbre logiciel Napster, permettant l’échange pas toujours très légal de musiques et de films entre ordinateurs.

Et ces années ont aussi vu la création de l’annuaire mondial des sites Internet « dmoz.org » dans lequel tout bon professionnel du Web y inscrivait les sites Internet qu’il réalisait.

dmoz.org était aussi utilisé par l’annuaire Google à ses débuts, et il venait y piocher une grande partie de ses données.

Juste une parenthèse : Google créé en 1998 n’est pas le premier annuaire. Le logiciel Archie créé 1993, qui été conçu pour faciliter la recherche documentaire, a servi de base pour de nombreux annuaires Internet dont le très connu Yahoo en 1994. D’autres annuaires et moteurs de recherche peut-être moins connus comme Excite ou Lycos on vu le jour en 1995. Et, en 1996 sont nés Altavista et le premier annuaire Français appelé « Nomade » bien avant Voila, le très connu outil de recherche de France Télécom qui a été lancé en 1998.

C’est en 2000 (à peine deux ans après sa création) que Google, élu meilleur moteur de recherche de l’année (par Searchenginewatch.com), devient le moteur de recherche le plus utilisé dans le monde.

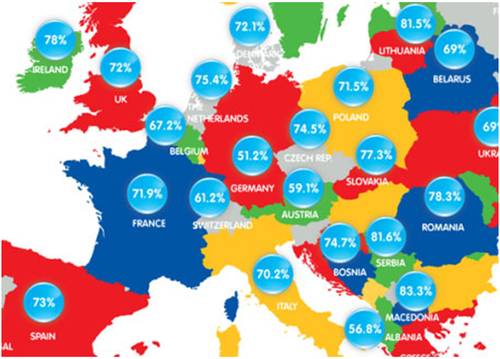

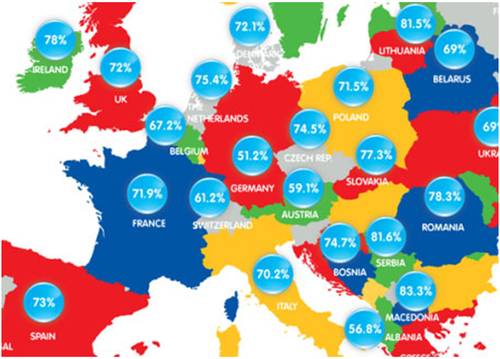

Depuis, Google est devenu dans de nombreux endroits du globe, le moteur de recherche le plus utilisé dans le monde.

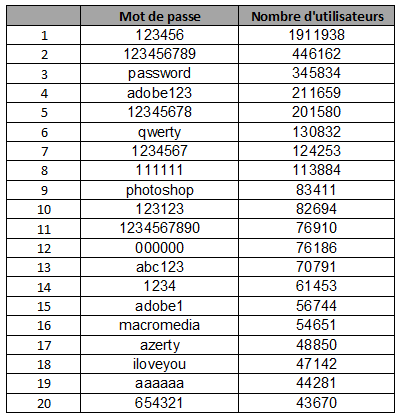

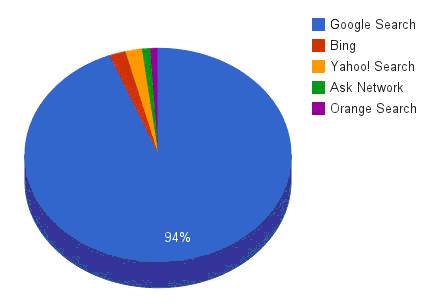

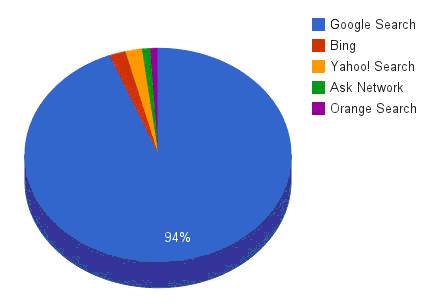

Selon ComScore (qui est une société d’étude Marketing Américaine), en France en mai 2013, 94% des requêtes effectuées sur des moteurs de recherche passent par Google.

Bing (créé en 2009) et Yahoo représentent chacun 2% de parts de marché dans l’Hexagone (figure1).

En France en mai 2013, 94 pour cent des requêtes effectuées sur des moteurs de recherche passent par Google

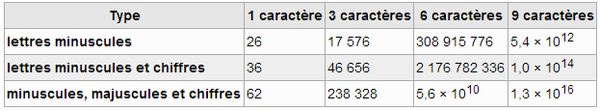

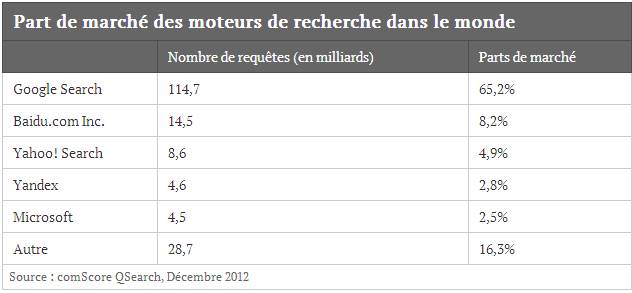

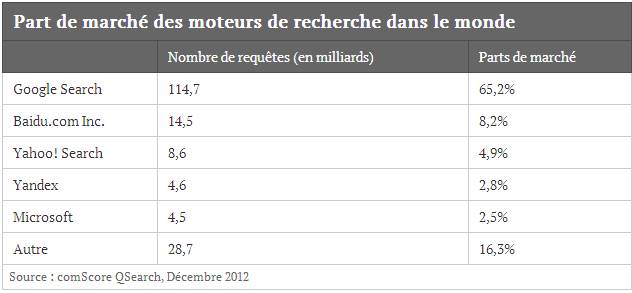

Le résultat est bien différent sil l’on tient compte des requêtes au niveau mondial. Par exemple, en décembre 2012, ce ne sont que les deux tiers des requêtes sur les moteurs de recherche qui sont captés par Google (Baidu, le Google Chinois, leader de la recherche en chine, représente 8,2% de parts de marché, devant Yahoo) (figure2).

Part de marché des moteurs de recherche dans le monde en décembre 2012

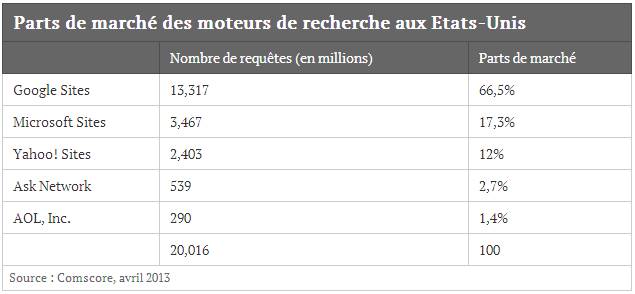

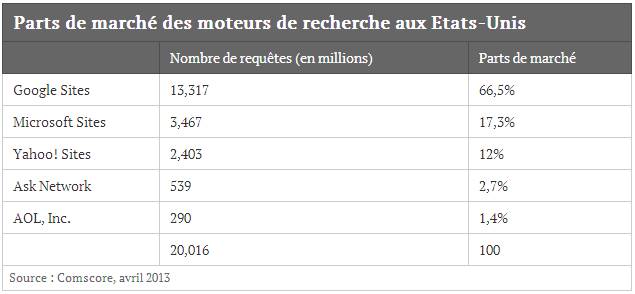

Selon encore Comscore, aux Etats-Unis, seulement 66,5% des requêtes effectuées sont passées par Google en avril 2013 (contre 67,1% un mois plus tôt), Bing, le moteur de recherche de Microsoft est utilisé dans le cadre de 17,3% des requêtes.

Part de marché des moteurs de recherche aux états unis en avril 2013

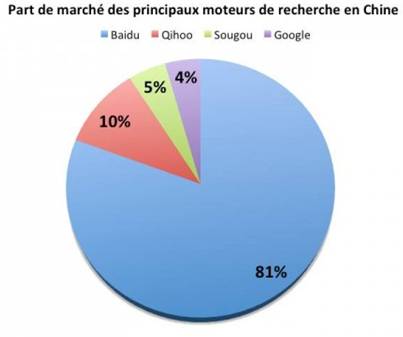

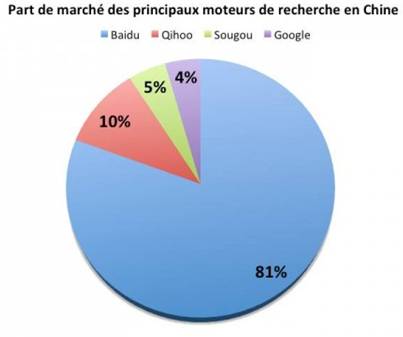

Et enfin, en Chine, Google arrive seulement en quatrième positon des moteurs de recherche utilisés avec seulement 4% des requêtes.

On a maintenant une meilleure idée de l’outil à utiliser pour être vu sur Internet en fonction du pays ciblé.

D’ailleurs, lors d’un précédent article, nous avons parlé de l’habitude maintenant ancrée que nous avons pour rechercher quoi que ce soit sur Internet. On a pris tout simplement l’habitude de passer par Google.

3. Alors, comment cherchons-nous ?

Google captant en France plus de 90% des recherches, je parlerais surtout de lui.

De nombreuses études le montrent et notamment, le site searchenginewatch.com. Il a mesuré fin 2011 la manière ont les internautes recherches sur Google.fr. Selon les études, c’est entre 70 et 85% des clics qui sont réalisés sur les liens naturels (ceux qui font partie de la liste à fond blanc au centre de la page de résultats) et 15% à 30% des clics sont enregistrés sur les liens sponsorisés (ceux avec la mention annonce ou avec le fond de couleurs rose ou jaune pale selon la définition de votre navigateur).

Sur le site Webrankinfo, qui est une bon indicateur en matière d’information sur le référencement, 77% des clics réalisés sur les liens naturels de la première page de résultats de Google ont été fait sur les 3 premiers résultats de la liste, dont 53% pour le premier.

Pour information, vous trouverez souvent dans le monde du référencement les termes SEM (Search Engine Marketing – Marketing sur les moteurs de recherche) qui est une discipline qui regroupe le SEO (Search Engine Optimisation – Optimisation pour les moteurs de recherche) et le SEA (Search Engine Advertising qui est la publicité sur les moteurs de recherche).

Alors, si les outils de recherche font tout, pour que les résultats soient les plus pertinents possibles et correspondant à ce qui est réellement recherché, et si les internautes cliquent principalement sur les premiers résultats que l’outil de recherche leur retourne (ce qui est encore plus vrai sur les SmartPhones compte tenu du petit écran et de la lenteur pour avoir des réponses), vous comprendrez que la sanction est terrible pour ceux qui ne sont pas présents dans ces réponses et tout l’enjeu que peut représenter la course aux premières places.

Alors, en effet, si vous ne pas faire partie des premières réponses dans ces résultats de recherche, vous n’existez tout simplement pas ou plus.

4. La recherche d’informations est aujourd’hui devenue un commerce

D’abord organisé comme une immense encyclopédie, Internet est vite devenu avant les années 2000 un lieu où on communique, on échange et on y fait de plus en plus de business.

Selon le cabinet d’analyse Xerfi-Precepta, le taux de croissance de l’e-commerce, est passé de 53 % en 2005 à 22 % en 2011 et devrait redescendre à 13 % en 2015.

Ca continue à baisser petit à petit mais en 2013, malgré la dégradation du contexte économique, les ventes sur Internet ont continué de progresser. Au total les Français ont réalisé plus de 600 millions de transactions en ligne sur l’année pour un montant de 51,1 milliards d’euros. Le montant total des ventes s’affiche en hausse de 13,5% sur un an.

On ne peut que constater que même si la crise à touché le commerce électronique, il conserve toujours une croissance à deux chiffres.

On comprend mieux l’intérêt qu’ont les sociétés pour continuer à se développer sur Internet et vouloir y être vu.

5. Être vu OK, mais comment ?

On a vu que les utilisateurs d’Internet avaient l’habitude de rechercher sur Internet en passant par des moteurs de recherche et même principalement un seul outil en France et que la première réponse allait récolter la très grande majorité des clics.

Eh bien, il est donc évident d’être présent dans Google pour se faire connaître et de mieux comprendre comment il fonctionne pour en tirer le meilleur parti de par sa position.

Nous avons ainsi deux principales manières d’être présent sur Internet et donc sur Google (notez que ces explications peuvent aussi être valables pour d’autres moteurs de recherches).

La première c’est en utilisant des techniques de Référencement naturel (appelé aussi référencement organique, en rapport avec l’architecture organique dont nous ne parlerons pas) (L’architecture organique est une philosophie architecturale qui s’intéresse à l’harmonie entre l’habitat humain et le monde « naturel » au moyen d’une approche conceptuelle à l’écoute de son site et intégrée à lui, faisant du bâtiment et de son mobilier une composition unifiée et intriquée à son environnement.)

La seconde c’est en utilisant les fonctions de liens sponsorisés proposées par des publicités s’affichant sur les résultats de Google ou sur des sites Internet de partenaires (j’imagine que vous êtes déjà tombé sur des Publicités sur Internet, et sur des publicités qui correspondent à votre recherche ou des recherches antérieures ? c’est aussi de cette visibilité que nous allons parler)

Petite remarque :

Il va ans dire que pour être vu sur Internet, vous devez disposez d’au moins une page Web, et pour favoriser le développement commercial de votre activité, d’un site commercial complet est encore mieux.

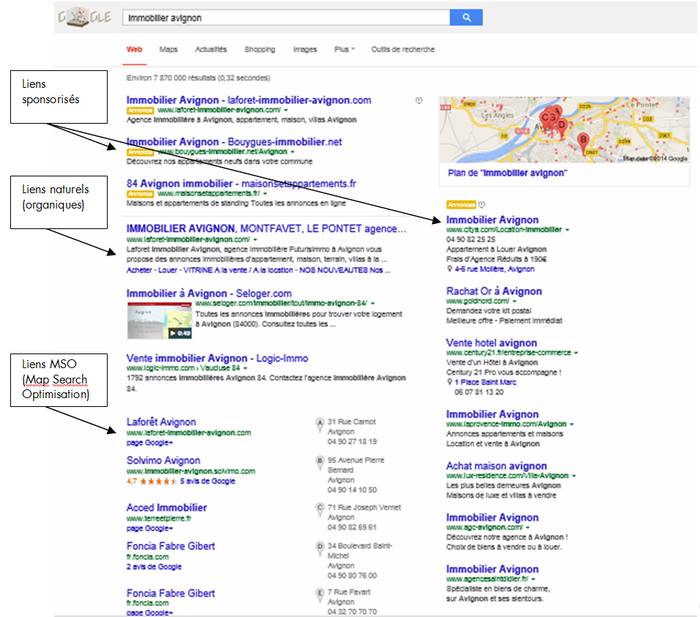

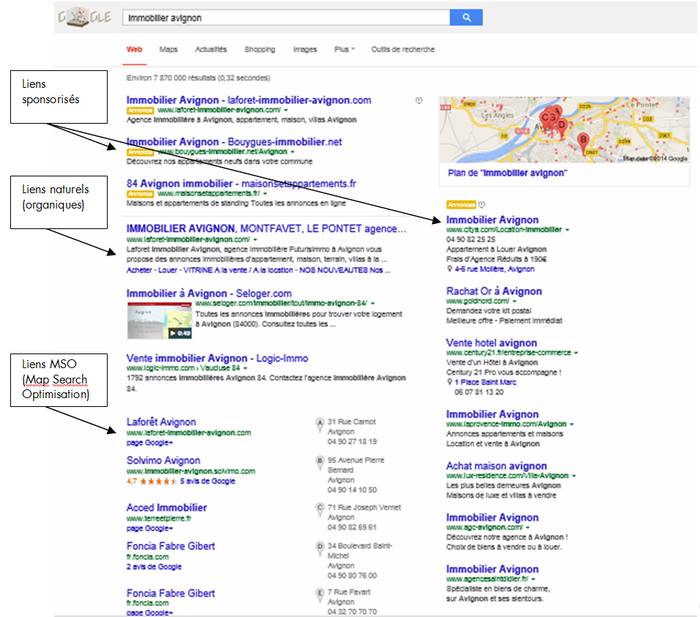

Si vous ne l’avez pas déjà remarqué, vous y ferez maintenant attention, mais lorsque vous recherchez sur Google par exemple « immobilier Avignon » apparaissent plusieurs formes de résultats :

On a des résultats avec la mention « Annonce » dans les 3 premières réponses maxi et dans un bandeau vertical à droite une dizaine. Ces zones peuvent aussi avoir un fond rose ou bleu très pale. Ce sont des liens sponsorisés expliqués plus loin. (La mention « Annonce » est une nouvelle manière de différencier les résultats vers des liens sponsorisés depuis 11/2013. Avant ces annonces apparaissaient sur un fond bleu ou rose pale).

On a aussi des résultats qui n’ont pas la mention « Annonce » en dessous les premiers. Ce sont des liens présents grâce au référencement naturel. Ce que nous allons détailler en premier.

Eventuellement, on peut aussi, en fonction du type de recherche faite (géographique ou non), avoir des résultats avec des noms et des numéros de téléphones et une pastille numérotée. Ce sont des liens présents grâce au référencement naturel et le MSO (qui est Map Search Optimization). Une correspondance entre les résultats et une carte indique la position géographique des résultats avec des pastilles rouges numérotées.

Exemples de résultats de recherche Google – Référencement naturel et liens sponsorisés

5.1. Le référencement naturel

La première manière d’être vu sur Internet dont je vais vous parler est le référencement naturel,

Il est important de retenir que deux phases se distinguent : l’inscription dans les outils de recherche et l’amélioration du positionnement.

L’inscription est le service minimal qu’un professionnel de l’Internet devrait faire lors de la création du site Internet de son client. Si le travail est bien fait, si on recherche son nom ou le nom de sa structure professionnelle, le lien vers votre site Internet doit faire partie des premières réponses.

Cependant, ceci ne sert pas à grand-chose. En effet, si quelqu’un ne vous connaît pas, il ne recherchera ni votre nom, ni le nom de votre structure, ni l’adresse de votre site Internet. Il cherchera un produit, un service ou un renseignement spécifique. C’est pour justement apparaître dans les premières réponses des résultats pour ce type de recherche que le travail du référenceur ou de la personne chargée du référencement de votre site Internet à tout son intérêt.

La position de votre site Internet dans les réponses de Google dépend à ce jour de plus de 400 critères, dont leurs identifications et leurs incidences sont tenues autant secrètes que la formule du coca cola. En plus, cette formule change régulièrement. Elle change tellement au point qu’un très bon positionnement aujourd’hui ne le sera peut-être plus demain.

Des changements dans l’algorithme de l’affichage des résultats de Google peuvent être mineurs (plusieurs fois par jours), ou majeurs comme il l’a été le cas avec les grosses mises à jour auxquelles Google à donné des noms tels que Panda, , Penguin et Hummingbird (qui veut dire colibri).

C’est avant tout l’expérimentation et l’analyse minutieuse de ses résultats qui nous permettent de décortiquer le fonctionnement de l’algorithme et les critères nécessaires pour atteindre les meilleures positions.

Le nom de domaine d’un site Internet, le titre d’une page et la qualité de son contenu font partie des éléments de base d’un bon positionnement. Mais de très nombreux autres critères tels que l’ancienneté du site, les liens, la rapidité, le code informatique et la popularité du site peuvent l’être tout autant.

Les avantages du référencement naturels sont :

– Une présence dans Google gratuite

– Un clic vers votre site Internet ne coûte rien de plus.

– La présence dans l’annuaire, sans aucune action de votre part est quasiment définitive.

Inconvénients :

– Il existe un coût, parfois peu négligeable, pour le travail technique permettant d’adapter le site Internet aux exigences de l’annuaire ou moteur de recherche sur lequel vous souhaitez être non seulement présent mais bien positionné.

– Des sites Internet peuvent sans prévenir vous passer devant et vous faire descendre dans les résultats.

Je préciserai enfin pour ce moyen d’être vu sur Internet que le professionnel ou celui qui s’essaiera professionnel du Web ne devra négliger aucun paramètre pour qu’un site Web soit bien positionné dans un moteur de recherche.

Et en tant qu’Expert en la matière, vous ne serez j’imagine pas étonné si mon site LeNetExpert.fr apparaît bien avant Osmose Radio si vous recherchez sur Google « Expert Osmose Radio »

5.2. Les liens sponsorisés

L’autre manière d’être vu sur Internet dont je vous parlais aussi tout à l’heure est le positionnement dans Google par liens sponsorisés.

Comme je vous l’ai expliqué précédemment, l’affichage de liens sponsorisés dans Google se traduit par la présence d’annonces publicitaires systématiquement au dessus ou à droite des résultats naturels.

C’est justement cette position qui est intéressante. Car si Google affiche votre annonce sur Google.fr, elle sera forcément à ces endroits stratégiques.

Comme vous devez vous en douter, des milliers de professionnels utilisent en France les annonces publicitaires sur Google ; et le choix des annonces qui s’afficheront dépendra à la fois des mots clé tapés par l’internaute et ce que j’appelle « la rentabilité financière de l’annonce ».

Alors, les liens sponsorisés, comment ça marche ?

Il s’agit en fait de campagnes publicitaires programmées dans Google qui ne vous coûtent rien tant que personne ne clique sur votre annonce et qui ne vous coûteront que lorsqu’un internaute cliquera sur votre annonce et ira vers une page d’atterrissage que vous avez choisie ou créée sur votre site Internet pour rentabiliser votre clic (pour pouvoir par exemple commander et payer).

Pour créer une annonce vous devez définir un titre, un texte explicatif et pour faire simple le lien vers la page qui sera affichée si l’internaute clique sur votre annonce. Vous devez ensuite définir pour quels mots clé vous souhaitez que votre annonce puisse être affichée :

Par exemple : un titre : PizzaDommicile

le texte explicatif : Livraison Pizza à domicile gratuite sur Avignon

le lien : par exemple pizzadomicile.fr

Vous devez aussi choisir stratégiquement les mots clé pour lesquels vous souhaitez que votre annonce puisse s’afficher : Ca peut être si l’internaute tape exactement « livraison pizza avignon » ou bien tape les 3 mots dans n’importe quel ordre ou bien tape n’importe quoi qui contient les 3 mots…

et il faut aussi renseigner ce qui est le plus important pour Google : Le prix que vous êtes prêts à payer à Google pour un clic sur votre annonce.

Le coût d’un clic dépend du système d’enchères de mots clé géré en temps réel par Google.

Des mots tel que « rachat de crédit » ou « immobilier provence » coûteront au clic plusieurs euros tandis que « wagon de marchandise » peu recherché coûtera moins d’un centime au clic. La valeur est en perpétuel changement. Mais rassurez-vous, la fluctuation n’est seulement que de quelques cents et elle est fonction de l’intérêt que les autres annonceurs portent aux mots clé que vous avez choisi.

C’est vous définissez le budget mensuel consacré aux affichages de vos annonces. Ce budget qui peut être augmenté ou diminué sans limitation, constituera votre cagnotte dans laquelle Google viendra piocher chaque fois qu’il aura réalisé sa part du contrat en affichant une annonce vous concernant.

Vous pouvez créer autant d’annonces que vous voulez et vous pouvez aussi choisir une multitude de paramètres qui permettront ou non de rendre votre annonce potentiellement affichable (date de validité, tranche horaire d’affichage, emplacement géographique de l’internaute, type d’appareil utilisé (téléphone/tablette/ordinateur/système d’exploitation), lieu d’affichage de l’annonce (c’est-à-dire sur Google ou sur ses site partenaires).

Pour gérer vos annonces, Google a créé un outil qui s’appelle Google Adwords. Il permet non seulement d’estimer le coût des clics pour une campagne publicitaire mais aussi vous fait des propositions de mots clé ou vous donne des idées de mots à utiliser ayant un rapport avec ceux que vous avez initialement choisi pour votre annonce.

Retenez surtout que c’est le mélange de la qualité de votre annonce mesurée en nombre de clics qu’elle attire et du coût par clic qui sera prélevé sur votre cagnotte qui fera que votre annonce potentiellement affichable sera plus ou moins mise en avant par Google.

Pour résumer, être vu par les liens sponsorisés vous apporte comme avantages :

Un lieu d’affichage en page d’accueil garanti.

l’Affichage de l’annonce dès que les conditions vues plus haut sont remplies.

Le budget quotidien ou mensuel maximum est connu d’avance.

Nombre d’affichage estimé d’avance et essentiellement lié à la cagnotte et au CPC.

La qualité de votre annonce et sa capacité à générer des clics sera primordiale pour que le robot de Google l’affiche à la place de celles de vos concurrents.

Enfin, dernier avantage qui n’est pas des moindres : Avec une campagne ayant un fort taux de conversion et de la rentabilité, les gains deviennent mathématiques. Au plus votre cagnotte sera grande, au plus le retour le sera aussi.

Les Inconvénients :

A chaque clic, le compte est débité du coût du clic estimé par le robot.

Fin de la campagne ou fin de la cagnotte entraîne immédiatement la fin de la présence des annonces.

Budget obligatoire pour démarrer, par rapport au référencement naturel qui n’en nécessite pas forcément si vous faîtes tout vous-même.

Alors, j’ai une remarque :

Selon le site Internet Intuiti Inside, il y a en France, chaque mois 2,5 milliards de requêtes. Cela représente approximativement 82 millions de requêtes par jour.

Retenez simplement que le fait que votre annonce apparaisse ou pas sur la première page de résultats de Google et sa position parmi les autres annonces dépendra :

– du montant de votre cagnotte mensuelle ou quotidienne et de celle de vos concurrents

– du montant de l’enchère au clic que vous avez mise sur un mot clé ou sur une requête et de celles choisies par d’autres annonceurs concurrents,

– et surtout, du niveau de qualité de votre annonce.

Enfin, avant de mettre en pratique cela, ne perdez pas de vue que votre campagne doit avant tout être rentable et doit avoir un coût inférieur aux profits générés.

Pourcentage du Budget des annonces publicitaires par Internet captées par Google

5.6. Autres manières d’être vu sur Internet

1. Faites marcher le bouche à oreille !

Vous devez vous faire connaître et pour cela, la première chose à faire est d’en parler autour de vous. Tenez au courant vos proches de vos avancées à condition bien sur d’avoir un nom de site Internet facile à retenir.

A propos de bouche à oreille : il existe aussi sur les réseaux sociaux, c’est même d’ailleurs leur méthode de fonctionnement…

FaceBook, Twitter, LinkedIn, Youtube, Pinterest, Instagram… chaque abonné est un prescripteur potentiel…

2. Les communiqués de presse

3. Contacter des bloggeurs influents

4. Augmentez votre trafic optimisant la programmation SEO de votre site

5. Mélangez-vous à de potentiels clients sur les forums

6. Partagez des vidéos sur Youtube

7. Démarrez un blog

8. Proposez des bons de réduction sur des sites spécialisés

9. Encouragez les recommandations de produits

10. Récupérez des adresses e-mail de vos clients

Les adresses e-mail de vos clients sont importantes pour de futures actions marketing. Récupérez-les en organisant des jeux concours ou en faisant des promotions.

11. Envoyez une newsletter

12. Rendez-vous dans des événements de réseautag

13. Créez un réseau industriel

14. Apparaissez sur les listes de vos fournisseurs

15. Ayez des prix compétitifs (Google shopping)

16. Vendez sur d’autres places de marché (Amazon, Ebay)

17. Organisez une journée portes ouvertes ou mieux, une soirée !

Points juridiques sur lesquels il faut être vigilants :

– Les sociétés qui s’engagent contractuellement à vous faire apparaître en première page de Google

– Utilisation de marques ou de noms déposés pour améliorer son positionnement sur Internet

– Les propos diffamatoires (peut être développé dans un autre article)

5.7 Optimiser son positionnement sur Internet. Autre sujet d’article ?

Références

http://www.searchenginehistory.com

http://www.01net.com/editorial/186972/petite-histoire-des-moteurs-de-recherche

http://www.prestashop.com/blog/fr/25-idees-simples-pour-realiser-votre-premiere-vente-en-ligne/?utm_source=newsletter&utm_medium=e-mail&utm_campaign=newsletter-FR&utm_content=sale-online

http://www.lemonde.fr/technologies/article/2010/12/02/le-moteur-de-recherche-baidu-ecrase-google-en-chine_1447776_651865.html

http://www.marketing-chine.com/e-marketing/baidu-ecrase-google

http://www.meretmarine.com/fr/content/le-paquebot-costa-marina-en-vente

http://www.fevad.com/etudes-et-chiffres/bilan-du-e-commerce-2013-previsions-2014

http://www.olivier-corneloup.com/2013/11/14/nouvel-affichage-adwords-une-mention-annonce-apparait-sur-fond-orange

http://www.journaldunet.com/ebusiness/le-net/parts-de-marche-des-moteurs-de-recherche-en-france.shtml

http://www.journaldunet.com/ebusiness/le-net/parts-de-marche-des-moteurs-recherche-dans-le-monde.shtml

http://searchenginewatch.com/article/2215868/53-of-Organic-Search-Clicks-Go-to-First-Link-Study

http://www.webrankinfo.com/dossiers/etudes/etude-clics-serp-2012-10

http://moteur2recherche.free.fr/historique.php

http://www.journaldunet.com/web-tech/chiffres-internet

http://www.webrankinfo.com/dossiers/etudes/etude-clics-serp-2012-10

Cet article vous à plu ? Laissez-nous un commentaire

(notre source d’encouragements et de progrès)