Une faille critique permet de prendre le contrôle des routeurs, des nas, des systèmes Linux… L’éditeur Qualys a mis la main sur une vulnérabilité importante qui permettrait de prendre le contrôle à distance de la plupart des distributions Linux. Les appareils de type routeurs-modems ou NAS sont également concernés. Les chercheurs en sécurité de […]

Sénégal: La CDP continue son éducation d

Sénégal: La Commission de protection des données personnelles continue son éducation des jeunes sur l’importance des données personnelles La Journée internationale de protection des données personnelles est une initiative mondiale célébrée le 28 janvier de chaque année. À l’instar de plusieurs autres entités de protection des données personnelles à travers le monde, au Sénégal la […]

La cybercriminalité à l’encontre des ent

La cybercriminalité à l’encontre des entreprises s’industrialise Un écosystème professionnalisé de cybercriminels mène la danse. Pas d’électrochoc dans les entreprises après l’affaire Sony : les investissements restent insuffisants. Sony débordé par les cybercriminels Phishing, escroquerie, espionnage, vol de secrets industriels… Si ces phénomènes ne sont pas nouveaux, la cybercriminalité ne s’est jamais aussi bien portée. Bernard […]

Le NFC est-il vraiment utile pour le pai...

Le NFC est-il vraiment utile pour le paiement ? Un sondage rapporte que les Français ne considèrent pas le NFC comme utile pour réaliser des paiements. Les banques se sont pourtant massivement dirigées vers cette technologie, notamment avec leurs cartes de paiement. Régler un achat en passant simplement sa carte sur une borne ne […]

Risques informatique : « Jusque-là, on n

Risques informatique : « Jusque-là, on nous prenait pour des paranos » Non, même au Forum international de la cybersécurité, les experts ne hurlent pas à la cyberguerre. Leur secteur reconnu, ils restent modérés sur la menace… tout en profitant des récentes attaques. Au FIC 2015, à Lille (Andréa Fradin/Rue89) Se balader dans les […]

La protection des données personnelles,

La protection des données personnelles, un marché juteux en Suisse «Données 100% stockées en Suisse.» De plus en plus d’entreprises mettent en avant sur leur site ce petit macaron aux couleurs de la Confédération helvétique, qui pourrait faire de la protection des données personnelles une nouvelle source de prospérité du pays. «Les données sont le […]

Le danger de la société du Big Data

Le danger de la société du Big Data Pour comprendre le monde de demain, il faut garder en tête une seule date : l’année 2002 ! C’est durant l’année 2002 que nos sociétés ont produit pour la première fois plus de données que l’humanité depuis sa création. C’est fou mais aujourd’hui et demain […]

Le nomadisme ravive la question de la co...

Le nomadisme ravive la question de la confidentialité des données Au-delà des abus de la NSA révélés par Edward Snowden, les écoutes sont une réalité dans de multiples lieux publics. Il est urgent de considérer le smartphone comme une extension du système d’information de l’entreprise. Dans le monde du business, tout le monde […]

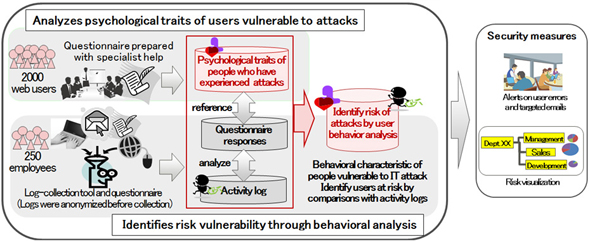

Une solution pour identifier des utilisa...

Une solution pour identifier des utilisateurs vulnérables aux cyber-attaques ? La société Fujitsu a annoncé avoir développé une technologie permettant d’identifier les utilisateurs vulnérables aux cyber-attaques, ayant des comportements potentiellement « à risque » donc vulnérables aux cyber-attaques. La solution est basée sur l’analyse des activités des utilisateurs sur leur ordinateur. Cette technologie permettrait de […]

Le site de l’Afnic visé par une attaque

Le site de l’Afnic visé par une attaque informatique DDoS Le site de l’Afnic était indisponible plusieurs heures dans la journée d’hier. Une maintenance préventive, alors que l’association chargée de la gestion du .fr subissait une attaque Ddos un peu plus sérieuse que d’habitude. Le Ddos est la nouvelle tendance de ce début […]