Norauto inaugure la « révision connectée » grâce au boîtier Xee Les clients Norauto pourront, bientôt, se laisser installer un boîtier connecté dans leur auto. Le but : leur fournir des informations, des services, et les alerter de la prochaine révision. En associant son application mobile, lancée en 2013, au boîtier connecté Xee, Norauto se dit […]

A Guédiawaye (Sénégal), la police démant

A Guédiawaye (Sénégal), la police démantèle un réseau de ressortissants nigérians 6 ressortissants nigérians ont été interpellés par les éléments de la Brigade de recherches du Commissariat de police de Golf Sud (Guédiawaye). Le matériel qui a été découvert chez eux a permis de conclure que ces derniers s’activaient dans la cybercriminalité, selon le journal Grand […]

Le site de rencontre Madison Ashley pira...

Le site de rencontre Madison Ashley piraté – l’analyse de Kaspersky Lab Le site de rencontres adultères canadien Ashley Madison, qui revendique plus de 37 millions d’inscrits, a été victime d’une attaque informatique ayant pour but de voler les données personnelles d’un grand nombre d’utilisateurs. Ces données ont été brièvement mises en ligne. Marta Janus, […]

Les Etats Unis devraient avoir peur des ...

Les Etats Unis devraient avoir peur des prochaines cyber-attaques ? Mercredi dernier, la Bourse de New York et United Airlines ont suspendu leurs activités pendant plusieurs heures en raison de problèmes informatiques mystérieux, tandis que le site Internet du ‘Wall Street Journal’ a brièvement disparu. Tous trois ont insisté pour dire qu’il s’agissait de […]

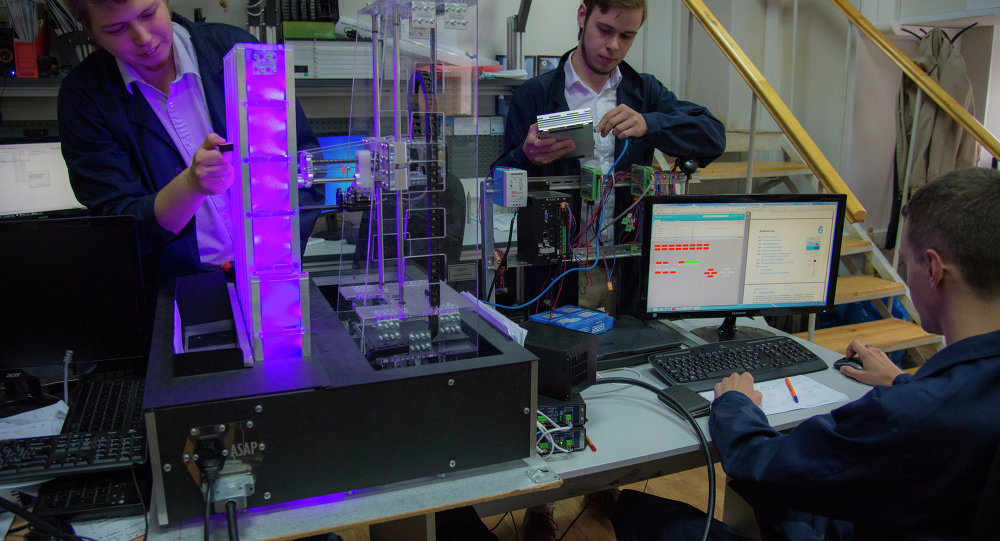

Un nouveau système russe contre les cybe

© PHOTO. INSTITUT D’INGÉNIERIE PHYSIQUE DE MOSCOU Un nouveau système russe contre les cyberattaques industrielles L’Université nationale de recherche nucléaire MePhI a conçu un système informatique baptisé Bouclier pour protéger les installations automatiques des entreprises industrielles contre les attaques cybernétiques. Le système informatique « Bouclier » conçu par les spécialistes de l’Université nationale de recherche nucléaire […]

Les entreprises attendraient-elles genti...

Les entreprises attendraient-elles gentiment les attaques ? Qu’on se le dise : n’importe qui peut se faire attaquer, qu’il s’agisse d’une petite comme d’une grande entreprise. En 2013, le New York Times a subit une cyberattaque de l’armée électronique syrienne ; un groupe d’activistes soutenant Bachard El Assad. Les auteurs ont ciblé la partie […]

L’attaque par impulsions électromagnétiq

L’attaque par impulsions électromagnétiques des réseaux ferroviaires De nouveaux capteurs pour faire face aux attaques EM dans le secteur ferroviaire Virginie Deniau, coordinatrice du projet SECRET, discute des dispositifs mis au point par son équipe afin d’identifier les attaques par impulsions électromagnétiques (EM) et permettre aux opérateurs de passer à un mode sûr. Il […]

Les nouvelles technologies guideront bie...

Les nouvelles technologies guideront bientôt nos virées shopping Cintres et miroirs intelligents, clés et porte-monnaie virtuels… Les objets connectés envahissent les centres commerciaux. Ils sont de plus en plus plébiscités par les Français. Les centres commerciaux, futurs temples ultra connectés? C’est apparemment ce que souhaiteraient les Français. Une enquête* menée par Unibail-Rodamco, le géant […]

Cinq technologies de cyberespionnage uti...

Cinq technologies de cyberespionnage utilisées sans connexion à Internet Un système connecté à Internet est toujours sujet à des menaces, et ce quel que soit son niveau de protection. De nos jours, tous les adolescents en ont parfaitement conscience. Aucun logiciel de protection ne peut éviter complètement les erreurs humaines dans les codes de programmation […]

Le forum de pirates Darkode est tombé ap

Le forum de pirates Darkode est tombé après une opération menée par le FBI Sous la supervision du FBI , le forum Darkode, qui constituait un point de rendez-vous majeur des pirates pour mener des cyber-attaques, est tombé. C’est la fin du forum dédié au piratage par lequel il était possible d’acheter, de vendre, […]