Votre employeur doit-il vous informer de la #géolocalisation des véhicules professionnels ? Avant d’installer un dispositif de géolocalisation dans les véhicules mis à disposition de ses employés, votre employeur doit d’abord consulter les représentants du personnel. De plus, il doit informer individuellement chaque employé utilisant ces véhicules de : L’identité du responsable du dispositif. L’objectif […]

Comment savoir si mon employeur a fait d...

Comment savoir si mon employeur a fait des déclarations à la CNIL ? Vous pouvez obtenir la liste des fichiers déclarés à la CNIL par votre employeur (vidéosurveillance, géolocalisation, recrutement, gestion du personnel, enregistrements des appels, etc.) en adressant une demande écrite à la CNIL. Précisez bien le nom de l’organisme concerné, son adresse postale et […]

Huit lois en dix ans pour encadrer le We...

Huit lois en dix ans pour encadrer le Web français 1. Perben II – Adoptée en 2004 SON CONTENU La loi sur l’adaptation de la justice aux évolutions de la criminalité, dite loi Perben 2 du nom de Dominique Perben, alors garde des sceaux, porte sur la grande criminalité. Elle place sur le même plan […]

Géolocalisation des véhicules de l’entre

Géolocalisation des véhicules de l’entreprise : la CNIL modifie la donne ! La CNIL avait adopté en 2006 une norme simplifiée permettant à tout employeur de recourir à un dispositif de géolocalisation tout en respectant les libertés individuelles des salariés. La CNIL vient à présent d’apporter des modifications significatives à cette norme, notamment en matière […]

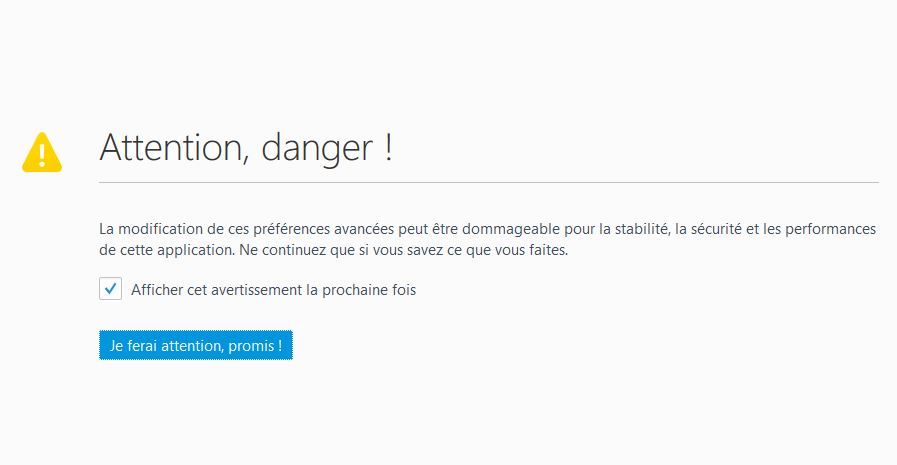

Comment sécuriser Firefox efficacement

Comment sécuriser Firefox efficacement en quelques clics de souris ? Vous utilisez Firefox est vous souhaitez que cet excellent navigateur soit encore plus sécurisé lors de vos surfs sur Internet ? Voici quelques astuces qui supprimerons la géolocalisation, le profilage de Google ou encore que vos données offline disparaissent du regard d’espions locaux. C’est […]

Le cadre légal de la géolocalisation des

Le cadre légal de la #géolocalisation des salariés Afin de préserver la sécurité des véhicules et de leurs occupants, de plus en plus d’employeurs décident de recourir à la géolocalisation de leurs véhicules de société. Un procédé légal mais sous certaines conditions! 1. Que le dispositif soit mis en œuvre par l’entreprise ou par […]

5 règles d’or pour les utilisateurs des

5 règles d’or pour les utilisateurs des réseaux sociaux Le nombre total d’individus dans le monde est de 7,4 milliards. Fin 2015, Facebook a atteint les 1,59 millions d’utilisateurs. Avec une augmentation annuelle de 17%, le géant des réseaux sociaux est tout simplement trop important pour être ignoré. Ceci étant dit, c’est aussi vrai pour […]

Quelques préconisations sur la géolocali

Quelques préconisations sur la géolocalisation des personnes vulnérables Les particuliers, les établissements hospitaliers ou médico-sociaux peuvent aujourd’hui utiliser des appareils de suivi électroniques (bracelets, boîtiers, etc. ) pour assurer la sécurité de personnes âgées, malades, ou de jeunes enfants. Afin de respecter les droits de ces personnes, la CNIL a fait les recommandations suivantes : Recueillir […]

10 conseils pour protéger sa vie privée

10 conseils pour protéger sa vie privée sur Internet Les données numériques que nous produisons sur Internet sont utilisées à notre insu à des fins publicitaires. Nos conseils pour protéger vos données personnelles. Le big data ou mégadonnées (J.O. n° 0193, 22 août 2014) désigne le volume exponentiel des données numériques et leur exploitation. […]

Attaques informatiques : comment les rep

Attaques informatiques : comment les repérer ? Une entreprise met souvent plusieurs mois avant de s’apercevoir qu’elle est victime d’une attaque informatique. Certains signes doivent néanmoins l’alerter. Deux cent jours, c’est en moyenne le temps nécessaire à une entreprise pour découvrir qu’elle a été victime d’une attaque informatique. Et encore, à condition qu’elle le découvre. […]