Existe-t-il quelques mesures simples pour éviter que de mon ordinateur et mes boites mail se fassent pirater ? Il est très difficile de savoir si un ordinateur est piraté / piratable ou pas. Qu’il soit PC ou Mac, il possède ses failles qui peuvent sans limite être exploitées. Il n’y a plus beaucoup de protections […]

Est-il risqué de se connecter au wifi pu

Est-il risqué de se connecter au wifi public ? Nous sommes de plus en plus nombreux à utiliser les bornes wifi des lieux publics, gares, hôtels, restaurants… Mais y a-t-il un risque à partager ces accès sans fil à internet avec d’autres ? Peut-on se faire pirater ses données ? Le point avec Denis Jacopini, expert en […]

Un oeil sur vous, citoyens sous surveill...

Un oeil sur vous, citoyens sous surveillance – Documentaire 2015 2h24 Des milliards de citoyens connectés livrent en permanence – et sans toujours s’en rendre compte – des informations sur leur vie quotidienne à des sociétés privées qui les stockent dans de gigantesques serveurs. Ces informations sont rendues accessibles aux États et vendues aux entreprises. Dans […]

Déplacements professionnels. Attention a

Déplacements professionnels. Attention au Wi-Fi de l’hôtel… De nos jours, qui réussirait à se passer d’Internet plus d’une journée, en vacances, en déplacement, lors d’une conférence ou au travail ? Nos vies aujourd’hui digitalisées nous poussent à nous connecter quasi automatiquement au premier réseau Wi-Fi disponible, quitte à mettre la confidentialité de nos données en danger. […]

Comment sécuriser Firefox efficacement

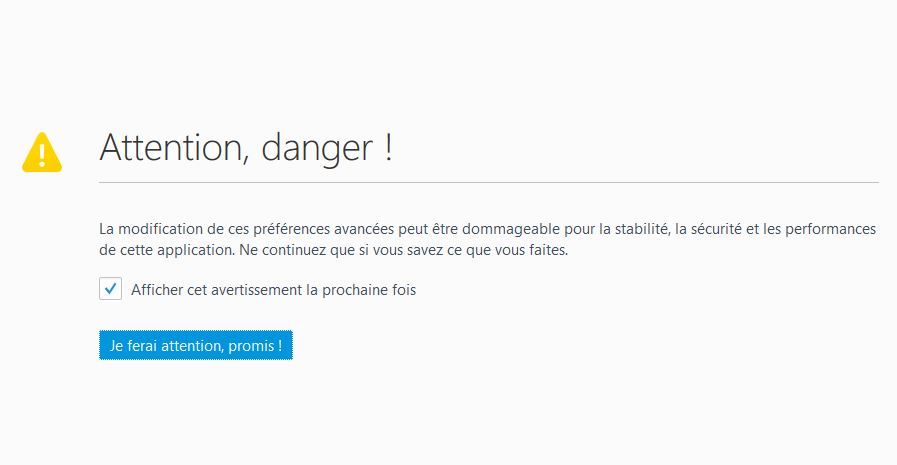

Comment sécuriser Firefox efficacement en quelques clics de souris ? Vous utilisez Firefox est vous souhaitez que cet excellent navigateur soit encore plus sécurisé lors de vos surfs sur Internet ? Voici quelques astuces qui supprimerons la géolocalisation, le profilage de Google ou encore que vos données offline disparaissent du regard d’espions locaux. C’est […]

Les guides des bonnes pratiques de l’Ans

Les guides des bonnes pratiques de l’Anssi en matière de sécurité informatique Vous voulez éviter que le parc informatique soit utilisé pour affaiblir votre organisation ? L’un des guides publiés par l’ANSSI vous aidera à vous protéger. Initialement destinés aux professionnels de la sécurité informatique, les guides et recommandations de l’ANSSI constituent des bases méthodologiques […]

La webcam, Est-ce une une vraie menace p...

La webcam, est-ce une vraie menace pour les utilisateurs d’ordinateurs Après Mark Zuckerberg et sa webcam masquée par du scotch, voilà que c’est le directeur du FBI, James Comey, qui admet avoir adopté le même réflexe. Une webcam cachée pour s’éviter bien des ennuis A l’heure où les hackers multiplient les attaques contre […]

Hotspot Shield le logiciel VPN pour Wind...

#Hotspot Shield le #logiciel VPN pour Windows MacOs IOS Android Apple Samsung pour accéder de manière sécurisée à un Wifi public En période de vacances ou lors de déplacements professionnels, nous sommes de plus en plus nombreux à utiliser les bornes wifi des lieux publics, gares, hôtels, restaurants… En juillet 2015, nous vous avions publié […]

Denis JACOPINI interviewé par une journa

Denis JACOPINI interviewé par une journaliste de Ouest France Est-il risqué de se connecter au wifi public ? Nous sommes de plus en plus nombreux à utiliser les bornes wifi des lieux publics, gares, hôtels, restaurants… Mais y a-t-il un risque à partager ces accès sans fil à internet avec d’autres ? Peut-on se faire pirater […]

Est-ce utile de protéger la WebCam et le

Est-ce utile de protéger la WebCam et le microphone de son ordinateur avec de l’adhésif ? Cela peut sembler absurde, mais c’est une mesure de précaution élémentaire, probablement conseillée par la direction en charge de la sécurité de Facebook, sur tous les ordinateurs portables susceptibles d’être attaqués. En 2013, des chercheurs en […]