Alerte : Une mise à jour Windows à supprimer d’urgence… Installée automatiquement pour la plupart des ordinateurs fonctionnant sous Windows 7, 8 et 8.1, la mise à jour de sécurité Microsoft Windows (KB2982791) est à supprimer de toute urgence. Alerte à l’écran bleu, le fameux BSOD (Blue screen of death) ou ralentissements anormaux semblent […]

Enfin une protection contre les attaques...

Enfin une protection contre les attaques informatiques de type DDoS ? Comment lutter efficacement contre les attaque de type DDoS ? Telle est la problématique que Google souhaite résoudre en lançant son Project Shield tout en faisant appel aux sociétés souhaitant participer à ce programme. Le DDoS (Distributed Denial Of Service) est l’une des attaques […]

Droit à l’oubli – Quand on demande à Goo

Droit à l’oubli – Quand on demande à Google d’oublier tout et n’importe quoi.. Google aurait reçu récemment une drôle de demande. Selon le quotidien belge L’Avenir, Eden Hazard aurait rempli le formulaire de « droit à l’oubli » du moteur de recherches, afin que les (mauvaises) notes et les commentaires négatifs à son encontre […]

Confidentialité des données : attention

Confidentialité des données : Attention danger pour les DSI européens Les DSI ne peuvent se préoccuper des seuls aspects technologiques des projets conduits au sein de l’entreprise. Si les décideurs IT veulent et doivent peser plus dans les décisions business, ils doivent alors composer avec les risques liés à l’activité de l’entreprise et non seulement […]

Et si le Cloud ne respectait pas vos don...

Et si le Cloud ne respectait pas vos données personnelles ? Seulement 1% des fournisseurs de Cloud est prêt pour la prochaine loi UELa grande majorité des fournisseurs de cloud ne sont pas encore préparés à répondre aux exigences de la nouvelle directive sur la protection des données, dite « EU General Data Protection Regulation », qui […]

La CNIL lancera des contrôles à partir d

La CNIL lancera des contrôles à partir du mois d’octobre sur la gestion des cookies La Commission Nationale de l’Informatique et des Libertés (CNIL) vient d’annoncer qu’elle allait mettre prochainement en oeuvre des contrôles sur internet pour vérifier l’application de la nouvelle législation relative aux cookies. Il est grand temps de mettre votre site internet en […]

Augmenter la sécurité des transactions s

Augmenter la sécurité des transactions sur Internet, le défi de la nouvelle technologie IST Model IST Model (Intrinsic Security Technology Model) est une technologie qui permet d’augmenter considérablement la sécurité des transactions électroniques sur internet. Née comme une puissante méthode d’identification des utilisateurs sur des réseaux non protégés, elle a été spécialement conçue pour être […]

IBM invente le futur cerveau de nos futu...

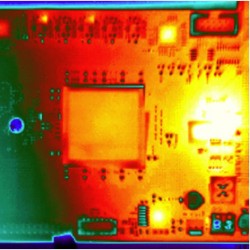

IBM invente le futur cerveau de nos futurs objets connectés. Un pas de plus vers le robot humain ? La puce TrueNorth d’IBM pourrait peupler l’Internet des objets Quand elle sera au point, la puce TrueNorth pourrait faire office de capteur basse consommation pour les appareils embarqués et portables. IBM a franchi une nouvelle étape dans […]

Attaque informatique contre les fourniss...

Attaque informatique contre les fournisseurs d’énergie – Dragonfly lance la cyberguerre froide…

Le scénario du pire. Ou presque. Un groupe de hackers, baptisé Dragonfly, est parvenu à corrompre certains systèmes de contrôle des opérateurs d’énergie. Notamment en France. Les pirates avaient alors la possibilité de saboter la distribution d’énergie de certains pays.

Une victime des pirates informatique gui...

Une victime des pirates informatique guidée en ligne pour payer la rançon Témoignage d’un client : L’informaticien Robert Hyppolite a dû payer une rançon aux pirates de SynoLocker… qui lui ont offert une assistance en ligne. «Imaginez une entreprise de conseil juridique qui perd tous ses documents: mémoires, pièces, scans. C’est un énorme coup […]