iOS 9 impose un code d’accès à 6 chiffres Sous iOS 9, le verrouillage des terminaux se fera avec un code à six chiffres. « En passant d’une clef de 4 chiffres à une clef de 6 chiffres, le nombre de combinaisons possibles passe de 10 000 à 1 million », a déclaré Apple. Il faudra des […]

Cyberattaque de TV5 Monde : des pirates ...

Cyberattaque de TV5 Monde : des pirates russes à la manœuvre ? Cette cyberattaque avait été menée par des inconnus se réclamant de l’organisation Etat islamique. L’enquête se tourne désormais vers la Russie. La piste jihadiste semble s’éloigner. L’enquête sur le piratage d’envergure subi le 8 avril par la chaîne de télévision francophone TV5 Monde s’oriente […]

Piratage du site de l’US Army par l’armé

Piratage du site de l’US Army par l’armée électronique syrienne L’armée de terre américaine a annoncé lundi avoir temporairement fermé son site internet grand public, après un piratage revendiqué sur Twitter par l’armée électronique syrienne (SEA). Cette dernière soutient le président Bachar al-Assad. Après avoir constaté qu’un contenu de son site avait été « compromis », […]

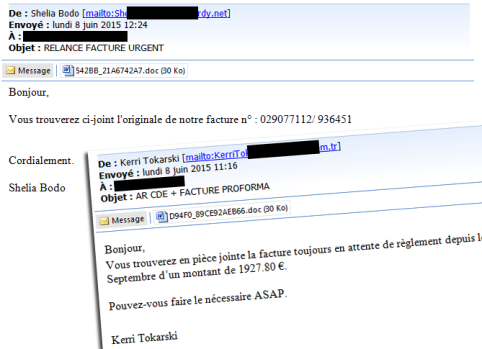

Alerte au Malware caché dans une pièce j

Alerte au Malware caché dans une pièce jointe Microsoft Office – Relayez l’info ! En ce début de semaine, de nombreuses entreprises ont reçu un e-mail alarmant les informant qu’une facture impayée était à régler rapidement. Attention ! Le document Microsoft Office en pièce jointe dissimule un code d’attaque. Vous trouverez ci-joint l’originale de notre […]

Surveillance des salariés et logiciel de

Surveillance des salariés et logiciel de détection d’infractions pédopornographique Dans un arrêt du 11 mai 2015, le Conseil d’État confirme une délibération de la Cnil refusant à une entreprise la mise en place sur les postes informatiques d’un logiciel de recherche des infractions à caractère pédopornographique. Si l’employeur peut exercer une surveillance sur […]

Alerte ! Des images informatiques infect...

Alerte ! Des images informatiques infectées, le nouveau danger… Lors de la conférence Hack In The Box d’Amsterdam, un chercheur en sécurité informatique présente Stegosploit, un outil qui permet de cacher un code malveillant dans une image. Imaginez, vous êtes en train de surfer quand soudain votre machine devient folle ! Un code malveillant […]

Et maintenant Google veut vos photos. To...

Ani Sabharwal, responsable de l’application Photos chez Google, lors de sa présentation au Google I/O le 29 mai 2015. Google Et maintenant Google veut vos photos. Toutes vos photos… Après les courriers électroniques, Google veut héberger toutes les photos des internautes. Et bien sûr, analyser leur contenu. A peine quelques jours avant Apple, c’est […]

La NSA écoute nos disques durs ?

La NSA écoute nos disques durs ? Kaspersky Lab a découvert une plate-forme de cyber-espionnage dont l’une des composantes, très certainement exploitée par la NSA, permet de surveiller des disques durs. Iran, Russie, Pakistan, Afghanistan, Chine, Mali, Syrie, Yémen, Algérie… Les gouvernements, organes militaires, sociétés télécoms, banques, médias, chercheurs et activistes d’une trentaine de pays […]

La loi sur le renseignement mettra-t-ell

La loi sur le renseignement mettra-t-elle en place une « surveillance de masse » ? Depuis le début de l’examen, à l’Assemblée nationale puis au Sénat, du projet de loi sur le renseignement, une disposition du texte concentre les critiques et les débats. Il s’agit d’une partie de son article 2, qui permettra aux services de renseignement d’installer des […]

Les Etats-Unis victimes d’une nouvelle c

Les Etats-Unis victimes d’une nouvelle cyber-attaque Des pirates chinois seraient à l’origine d’une nouvelle cyber-attaque visant les données de fonctionnaires américains © Reuters/Pichi Chuang Les données de millions de fonctionnaires américains ont été piratées ces derniers mois, aux Etats-Unis. Des cyber-pirates chinois seraient à l’origine de l’attaque, ils ont réussi selon des officiels américains […]