Après les élèves, au tour des parents d’être au fait de la cybercriminalité Le Service de police de L’Assomption/Saint-Sulpice tenait sa traditionnelle conférence sur la cybersécurité dans le cadre du programme « Pour moi, un bon gang c’est…» le jeudi 26 février dernier à la Maison de la culture de L’Assomption. Après avoir fait le […]

Des salariés de Twitter sont la cible de

Des salariés de Twitter sont la cible de menaces de mort de la part de terroristes de l’état islamique Jack Dorsey, le fondateur de Twitter, ainsi que ses employés sont la cible de menaces de mort de la part de terroristes de l’état islamique. Ces derniers reprochent à Twitter la fermeture de comptes de Daech. […]

Les 5 techniques que les cybercriminels ...

Les 5 techniques que les cybercriminels utilisent pour pénétrer les réseaux Il existe au moins 5 techniques de nature « discrète et graduelle » que les cybercriminels utilisent désormais pour pénétrer les réseaux et accomplir leur mission, et que les professionnels de la sécurité doivent comprendre et repérer afin de défendre plus efficacement leur entreprise : […]

Alerte informatique, vague de rançongic

Alerte informatique, vague de rançongiciel, adoptez les bonnes pratiques Le CERT-FR a identifié qu’une campagne touchait actuellement la France (particuliers, PME, mairies). Dénommée CTB-Locker, elle se répand par courriels. Les messages sont accompagnés d’une pièce jointe, parfois présentée comme un fax, qui en réalité contient le rançongiciel. Un rançongiciel est un programme malveillant reçu […]

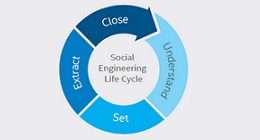

Découvrez les techniques de persuasion u

3 Découvrez les techniques de persuasion utilisées par les cybercriminels Le rapport « Piratage de l’OS humain » d’Intel Security réalisé avec Europol révèle les techniques de persuasion utilisées par les cybercriminels ainsi que les méthodes de manipulations des hackers pour rendre les collaborateurs d’entreprises complices/acteurs d’actes de cybercriminalité. A titre de repère, les deux tiers des […]

Après les attentats de Paris, simplifica

Après les #attentats de Paris, simplification du blocage des sites Internet terroristes Le blocage administratif d’un site terroriste veut se passer d’autorité judiciaire? La Cnil y met bon ordre et place un juge au centre de la procédure en désignant Alexandre Linden en tant que personne qualifiée à s’assurer de la régularité d’un blocage. […]

50 000 chauffeurs d’Uber victimes d’une

50 000 chauffeurs d’Uber victimes d’une attaque informatique Les données de dizaines de milliers de conducteurs américains du service de véhicule avec chauffeur Uber ont été piratées l’année dernière aux Etats-Unis Piratage chez Uber, ce service controversé de voiture avec chauffeur. L’entreprise a indiqué vendredi avoir été victime d’une intrusion informatique, l’an dernier, qui a […]

La Brigade d’investigation judiciaire et

La Brigade d’investigation judiciaire et Orange-Mali démantèlent un réseau de fraudeurs Selon le Chef de section cybercriminalité de la BIJ, l’Inspecteur divisionnaire Papa Mambi Keita alias l’Épervier du Mandé, la pratique utilisée est le » by-pass téléphonique « , connu également sous le nom de Simbox. Il s’agit d’un dispositif frauduleux qui permet de contourner […]

Les cybercriminels à la pointe de la psy

Les cybercriminels à la pointe de la psychologie Les méthodes de substitution des données évoluent et se calquent de plus en plus sur des modèles de manipulation existant dans le monde réel tels que les techniques de ventes ou d’escroquerie. Nommé « piratage de l’OS humain », cette dernière publication soutenue par le Centre Européen de […]

Un réseau de fraudeurs cybercriminels dé

Malijet La Un réseau de fraudeurs cybercriminels démantelé au Mali Dans le cadre de la lutte contre la délinquance économique dans le domaine des télécommunications, la section de cybercriminalité de la Brigade d’investigation judiciaire (BIJ), dirigée par l’inspecteur divisionnaire, Papa Mambi Kéita, a démantelé, le 23 février 2014, un réseau de fraudeurs sur les communications […]