Piratage du capteur d’empreinte d’un téléphone avec une simple imprimante à jet d’encre Les capteurs de biométrie sont sur le grill après une nouvelle tentative fructueuse de piratage sur des téléphones Samsung Galaxy S6 et Huawei Honor 7. L’iPhone 5s a pour sa part résisté. La biométrie serait pour beaucoup l’avenir de la sécurité, surtout […]

Comment une cyberattaque a mis des centr...

Comment une cyberattaque a mis des centrales ukrainiennes hors service ? S’il reste encore des zones d’ombres, le doute n’est désormais plus permis : la panne électrique qui a touché l’Ukraine à Noël a bien été causée par une cyberattaque. C’est la première fois qu’un réseau électrique est mis hors service par une attaque informatique. […]

Piratages des smartphones iOS ou Android...

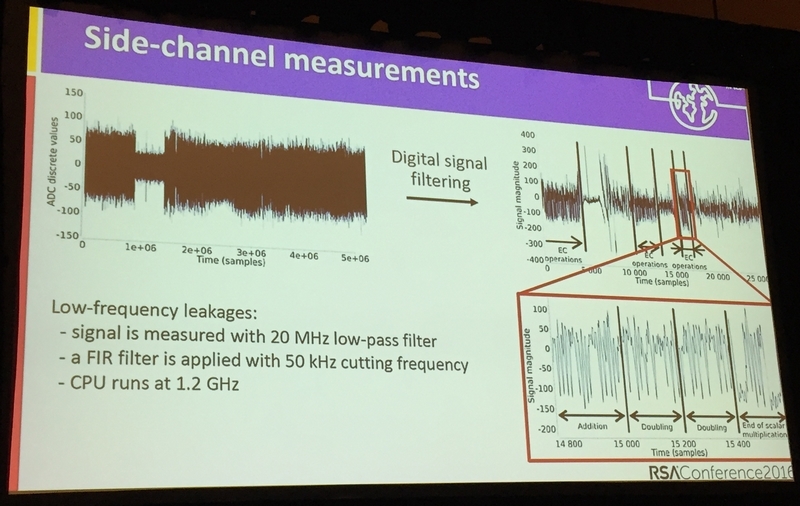

Piratages des smartphones iOS ou Android possibles à cause de leurs fuites électromagnétiques Des chercheurs arrivent à extraire des clés de chiffrement privées en captant les signaux involontaires des circuits imprimés. Parmi les applications vulnérables figurent OpenSSL et les porte-monnaie Bitcoin. Les smartphones d’aujourd’hui embarquent de plus en plus procédés cryptographiques pour […]

Comment contrer les nouvelles menaces en...

Comment contrer les nouvelles menaces en Cybersecurité contre le système d’information ? CIO a organisé la Matinée Stratégique « Cybersécurité : les nouvelles menaces contre le système d’information » à Paris le 16 février 2016 en partenariat avec Eset, HP Inc., Level 3, Skyhigh Networks, VMware, A2JV (Evals.fr) ainsi que trois associations de référence Clusif, CESIN et Cigref. […]

Apple contre le FBI : Un cadeau aux pira...

Apple contre le FBI : Un cadeau aux pirates informatiques ? Le Haut-Commissariat aux droits de l’homme de l’ONU a décidé de soutenir officiellement Apple dans l’affaire qui l’oppose au FBI. Le chiffrement doit rester un droit fondamental, même dans les affaires de terrorisme. C’est excessivement rare, si ce n’est pas une première, que des […]

Le piratage de TV5 Monde en avril dernie...

Le piratage de TV5 Monde en avril dernier a poussé la chaîne à durcir sa sécurité À la suite de son piratage, la direction de TV5 Monde a pris une série de mesure en coopération avec l’ANSSI et Airbus Defense & Space pour renforcer drastiquement sa sécurité informatique. Des choix qui pèsent de fait sur […]

Cybercriminalité, comment l’entreprise p

Cybercriminalité, comment l’entreprise peut se protéger ? Denis Jacopini, spécialiste en cybercriminaltié et dans la protection des données personnelles interviewé par l’Entreprise connectée. Il acte des formations auprès des dirigeants d’entreprises et des salariés, pour leur donner des conseils et détecter les attaques. Il nous donne son avis d’expert pour aider les entreprises dans […]

Gare aux « tarifs délirants » des numéro

Gare aux « tarifs délirants » des numéros en 118 Les numéros de renseignements téléphoniques comme le « 118 218 » existent encore, et ils sévissent auprès d’usagers fragiles, mal informés ou pressés… qui en paient le prix fort. Des numéros de renseignements téléphoniques, la plupart d’entre vous n’en connaissent que le duo moustachu qui amusait […]

Ransomware – Les Français disposés à pay

Ransomware – Les Français disposés à payer 190 euros pour récupérer leurs données Le ransomware est une catégorie de programme malveillant qui une fois installé chiffre les données du PC et exige de son propriétaire qu’il paie une rançon pour les récupérer. Et les victimes seraient, pour une bonne partie d’entre eux, disposées à payer […]

Un ransomware paralyse un hôpital améric

Un #ransomware paralyse un hôpital américain La France n’est pas la seule à voir ses infrastructures infectées par les ransomwares. Aux États Unis, le Hollywood Medical Presbyterian Center a été victime d’une attaque similaire à celle relayée dans la presse au ministère des Transports en début d’année. La France n’est pas la seule à voir […]