Évolution du « Safe Harbor » vers le l’ »UE-US Privacy Shield » La Commission européenne et les États-Unis ont convenu d’un nouveau cadre pour les transferts transatlantiques de données, l’ « UE Privacy Shield », en lieu et place du « Safe Harbor ». Le cadre était attendu depuis l’annulation du Safe Harbor par la Cour de justice de l’UE […]

Cybercriminalité : les vols d’identité e

Cybercriminalité : les vols d’identité en forte hausse Les vols d’identité ou d’informations personnelles ont été les attaques privilégiées en 2015. Elles supplantent ainsi les vols d’informations financières. Le piratage de TV5 Monde, ou plus récemment le piratage de plusieurs millions de profils d’enfants et de comptes clients du fabricant de jouets VTech […]

Les entreprises françaises particulièrem

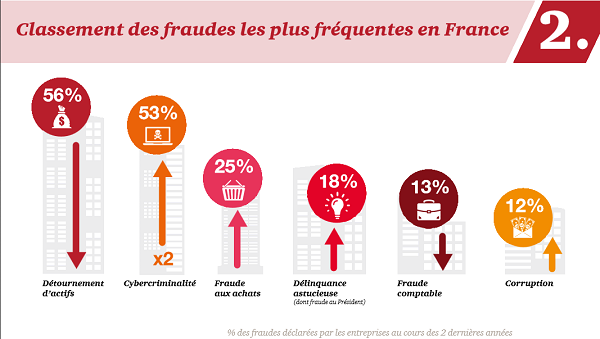

Les entreprises françaises particulièrement touchées par la Cybercriminalité Le cabinet Pwc publie aujourd‘hui une étude portant sur la fraude en entreprise. Stable dans le reste du monde, celle-ci a doublé en France avec pour principal moteur de croissance la cybercriminalité. Les entreprises françaises ont-elles du souci à se faire ? Selon une étude Pwc […]

Une incroyable bourde de Numericable dén

Une incroyable bourde de Numericable dénoncée par la CNIL ! Un abonné à Numericable a été suspecté à tort de pédopornographie, subi de multiples perquisitions et harcelé à tort par la Hadopi, parce que l’opérateur renvoyait par erreur son identité aux services de police et de gendarmerie qui l’interrogeaient. Les faits sont assez graves pour […]

Piratage du capteur d’empreinte d’un tél

Piratage du capteur d’empreinte d’un téléphone avec une simple imprimante à jet d’encre Les capteurs de biométrie sont sur le grill après une nouvelle tentative fructueuse de piratage sur des téléphones Samsung Galaxy S6 et Huawei Honor 7. L’iPhone 5s a pour sa part résisté. La biométrie serait pour beaucoup l’avenir de la sécurité, surtout […]

Comment une cyberattaque a mis des centr...

Comment une cyberattaque a mis des centrales ukrainiennes hors service ? S’il reste encore des zones d’ombres, le doute n’est désormais plus permis : la panne électrique qui a touché l’Ukraine à Noël a bien été causée par une cyberattaque. C’est la première fois qu’un réseau électrique est mis hors service par une attaque informatique. […]

Piratages des smartphones iOS ou Android...

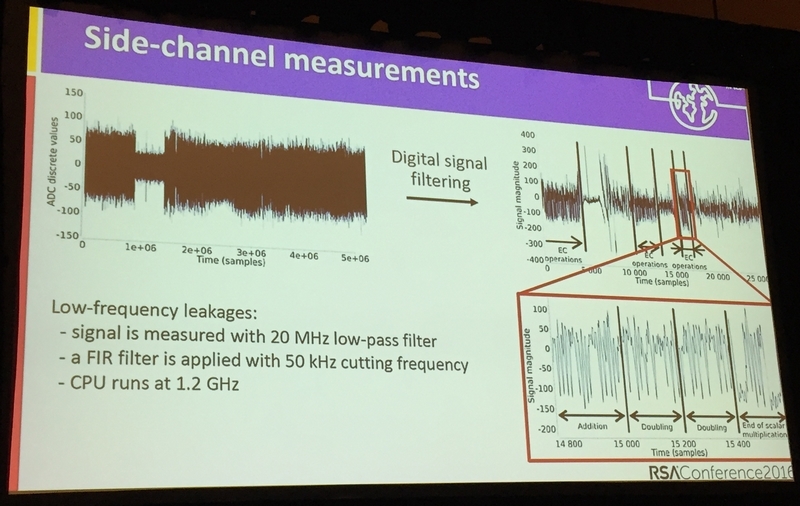

Piratages des smartphones iOS ou Android possibles à cause de leurs fuites électromagnétiques Des chercheurs arrivent à extraire des clés de chiffrement privées en captant les signaux involontaires des circuits imprimés. Parmi les applications vulnérables figurent OpenSSL et les porte-monnaie Bitcoin. Les smartphones d’aujourd’hui embarquent de plus en plus procédés cryptographiques pour […]

Comment contrer les nouvelles menaces en...

Comment contrer les nouvelles menaces en Cybersecurité contre le système d’information ? CIO a organisé la Matinée Stratégique « Cybersécurité : les nouvelles menaces contre le système d’information » à Paris le 16 février 2016 en partenariat avec Eset, HP Inc., Level 3, Skyhigh Networks, VMware, A2JV (Evals.fr) ainsi que trois associations de référence Clusif, CESIN et Cigref. […]

Les accessoires connectés sont en plein

Les accessoires connectés sont en plein boom En plein essor, le marché des accessoires connectés a enregistré des chiffres records lors de l’année 2015. Vous avez sûrement dû remarquer de plus en plus de personnes munies de montres ou de bracelets connectés… Peut-être en avez-vous une vous-même. Parfois critiqués pour leur esthétique peu flatteuse, les […]

IT Forum Sénégal 2016 : Interview de M

IT Forum Sénégal 2016 : Interview de Mohamadou Diallo : Directeur de publication de CIO-MAG 18 et 19 février 2016, IT Forum Sénégal 2016 : Mohamadou Diallo : Directeur de publication de CIO-MAG interviewé Réagissez à cet article