Panorama des menaces sur la cybersécurité industrielle Le nombre de vulnérabilités dans les composants de supervision industrielle ne cesse d’augmenter. Vu l’augmentation de l’attention portée à la sécurité de la supervision industrielle au fil des dernières années, de plus en plus d’informations sur les vulnérabilités qui touchent ces systèmes sont publiées. Toutefois, ces vulnérabilités peuvent […]

Peut-on vraiment forcer les collectivité

Peut-on vraiment forcer les collectivités locales d’utiliser un « cloud souverain » ? par Emilien Ercolani Une circulaire d’avril dernier, qui sert à rappeler le cadre légal applicable, écrit noir sur blanc qu’il est illégal d’utiliser « un cloud non souverain » pour les documents créés et gérés par les collectivités territoriales. Au-delà d’être illusoire, […]

Le chiffrement des smartphones Android i...

Le chiffrement des smartphones Android incassable ? Un chercheur en sécurité décrit comment faire sauter la protection par chiffrement des données sur les smartphones Android équipés de puces Qualcomm. Chiffrer l’ensemble de ses données sur un support de stockage est un bon moyen de les protéger en cas de perte ou vol du dit support. […]

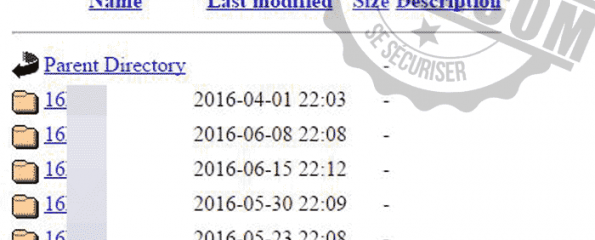

Fuite de données colmatée pour l’Univers

Fuite de données colmatée pour l’Université de Bordeaux Un problème informatique à l’université de Bordeaux donnait accès à plus de 15 000 dossiers d’étudiants. La CNIL est intervenue à la suite du protocole d’alerte de ZATAZ pour faire colmater une fuite de données que personne n’avait vue. Tout a débuté voilà quelques semaines. Benjamin […]

Le portable de Manuel Valls a-t-il été p

Le portable de Manuel Valls a-t-il été piraté par Israël ? Lors de son déplacement en Israël, une délégation de Matignon a laissé ses portables sans surveillance pendant une réception officielle. Et a relevé des anomalies de fonctionnement sur certains terminaux ensuite, assure l’Express. Manuel Valls s’est-il fait pirater son smartphone lors de son […]

Un nouveau malware s’attaque aux Mac

Un nouveau malware s’attaque aux Mac BitDefender a découvert Backdoor.MAC.Eleanor, un malware qui permet aux attaquants de prendre le contrôle des machines Apple sous Mac OS et de les piloter à travers le réseau d’anonymisation Tor. Selon l’éditeur de sécurité, Eleanor est distribué sous forme d’un logiciel que l’on peut télécharger depuis des […]

Quelques chiffres sur les risques du WiF...

Quelques chiffres sur les risques du WiFi public Aéroports, hôtels, cafés… Le WiFi public est très utilisé, mais pas sans risque. 30 % des managers ont fait les frais d’un acte cybercriminel lors d’un voyage à l’étranger, selon Kaspersky Lab. Spécialiste des solutions de sécurité informatique, Kaspersky Lab publie les résultats d’une enquête […]

La sécurité des Opérateurs d’Importance

La sécurité des Opérateurs d’Importance Vitale continue à se renforcer Les premiers arrêtés encadrant la sécurité des OIV illustrent la difficulté à mettre en place un dispositif encadrant la cybersécurité des entreprises. L’Anssi vante une démarche pionnière et reconnaît que les organisations concernées devront investir pour se conformer aux nouvelles règles. Trois arrêtés sectoriels sur […]

Cybersécurité : êtes-vous bien protégé?

Cybersécurité : êtes-vous bien protégé? De nos jours, impossible d’imaginer travailler dans le secteur des valeurs mobilières sans système informatique. Mais avec cet incontournable outil viennent plusieurs risques, qui peuvent faire un tort considérable aux conseillers et à leurs clients. « Ces dommages peuvent nuire à la réputation d’un cabinet, l’exposer à des […]

Incroyable technique pour analyser les a...

Incroyable technique pour analyser les agissements des cybercriminels Depuis 2007, Zeus empoisonne la vie de millions d’internautes. Ce #logiciel malveillant s’installe sournoisement dans les ordinateurs afin de voler des informations bancaires. Zeus et ses variantes ont ainsi réussi à infecter les serveurs de grandes sociétés comme la NASA, Amazon et Facebook. Selon Mourad Debbabi, professeur […]