Signes indiquant qu’un compte Yahoo a été piraté et procédure à suivre Nous espérons que vous n’aurez jamais à craindre qu’une autre personne accède à votre compte sans votre autorisation, mais vous ne pouvez jamais être sûr à 100 % de la sécurité de votre compte. Voici comment déterminer si une autre personne s’est connectée […]

Toutes les 4 secondes, un nouveau malwar...

Toutes les 4 secondes, un nouveau malware est téléchargé Selon Check Point, les téléchargements de logiciels malveillants inconnus ont été multipliés par 9 dans les entreprises. La faute aux employés ? Dans leur rapport de sécurité 2016, les chercheurs de Check Point ont analysé plus de 31 000 incidents cyber touchant plusieurs milliers d’entreprises […]

Comment Facebook manipule le contenu qu’

Comment Facebook manipule le contenu qu’il nous affiche ? Censure d’une photo historique, choix d’articles qui renforcent les partis pris: les centaines de millions d’internautes qui s’informent via leurs «amis» sur Facebook, plutôt que par les médias classiques, courent le risque d’une information biaisée, selon des experts. Dernier exemple en date, la censure par […]

Yahoo victime de millions de comptes vol...

Yahoo victime de millions de comptes volés Selon la presse américaine, le portail web pourrait bientôt confirmer le vol de plus de 200 millions de comptes. Un hiatus dans la phase de rachat de Yahoo par Verizon. L’année 2012 a bel et bien été une annus horribilis pour les services web. Beaucoup de vols […]

La France se prépare à une cyberattaque

La France se prépare à une cyberattaque de grande envergure En France, l’Agence nationale de la sécurité des systèmes d’information (ANSSI), qui surveille les réseaux informatiques gouvernementaux ou ceux des entreprises les plus sensibles, comme EDF ou la SNCF, révèle avoir détecté ces derniers mois, des intrusions dans les ordinateurs de certaines sociétés, mais de manière […]

Les données de santé, la nouvelle cible

Les données de santé, la nouvelle cible des cybercriminels Face au développement massif des nouvelles technologies, nos données personnelles sont aujourd’hui entièrement informatisées. De notre dossier médical jusqu’à nos données bancaires en passant par nos loisirs et notre consommation quotidienne, chaque minute de nos vies produit une trace numérique sans même que l’on s’en aperçoit. […]

La détection des cyberattaques des OIV p

La détection des attaques des OIV sous le contrôle de lEtat Pour superviser leur sécurité, les Opérateurs d’importance vitale (OIV) devront avoir recours à des prestataires certifiés PDIS. Une habilitation que l’Anssi est en train de tester avec une poignée de sociétés. L’Anssi (Agence nationale pour la sécurité des systèmes d’information) serre peu […]

Même le FBI vous recommande très forteme

Même le FBI vous recommande très fortement de faire cela sur votre ordinateur !! Suivez leurs conseils ! C’est lors d’une conférence organisée à Washington que le directeur du Bureau fédéral d’enquête (FBI), James Comey, a évoqué la question de la cybersécurité. C’était le 14 Septembre dernier. Et il a donné un […]

10 point importants avant de faire le pa...

9 10 point importants avant de faire le pas vers le Cloud hybride Les entreprises semblent adopter pleinement le cloud computing hybride. Mais comment y aller de la bonne façon ? Voici quelques grands points auxquels il faut faire attention dans la conception de ce type de projet. 1. Complexité de l’architecture et ressources adéquates Un […]

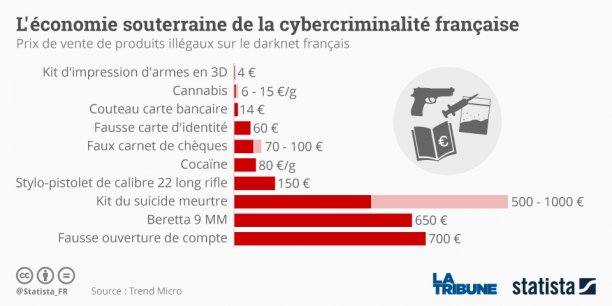

Qui sont les escrocs du darknet françai

Qui sont les escrocs du darknet français ? Pour la première fois, une étude, réalisée par la société de cybersécurité Trend Micro, s’est penchée sur l’organisation de la sphère cybercriminelle française. D’après ses estimations, 40.000 escrocs réalisent un chiffre d’affaires compris entre 5 et 10 millions d’euros par mois. À quoi ressemble l’économie souterraine […]