Algorithmes prédictifs et Big Data Savoir ce que sera demain, ce mythe philosophique personnalisé par Cassandre dans l’antiquité Grecque est-il aujourd’hui en passe de devenir une réalité scientifique ? Nombreuses sont les applications qui aujourd’hui s’appuient sur des algorithmes prédictifs, que ce soient dans les domaines du marketing, de la finance ou encore de […]

Comment l’industrie peut aussi anticiper

Comment l’industrie peut aussi anticiper les cyberattaques ? Les cyberattaques se multiplient ces derniers mois et ont augmenté de 51 % (*) cette année en France, en particulier à l’encontre des technologies de l’information (messageries hackées, serveurs victimes d’attaques #DDoS entre autres). Pourtant, un tout autre domaine suscite de nouvelles préoccupations : l’industrie. Les systèmes […]

Antivirus software could make your compa...

Antivirus software could make your company more vulnerable ! Security researchers are worried that critical vulnerabilities in antivirus products are too easy to find and exploit Imagine getting a call from your company’s IT department telling you your workstation has been compromised and you should stop what you’re doing immediately. You’re stumped: You went through […]

Enigma, le système de cryptage de donnée

Enigma, le système de cryptage de données basé sur le blockchain du MIT Media Lab Avec Enigma, système de cryptage de données basé sur le blockchain, des informations confidentielles peuvent être stockées et partagées en ligne, sans intervention d’un tiers de confiance pour contrôler leur utilisation. Enigma. Derrière ce nom mystérieux se cache l’une […]

Plusieurs escrocs sur Leboncoin écopent

Plusieurs escrocs sur Leboncoin écopent de peines de prison Les autorités utilisent Leboncoin pour surveiller les escrocs qui revendent du matériel volé. Plusieurs forces de police indiquent avoir réussi à arrêter des auteurs présumés, certains ont même été condamnés à des peines de prison. Comme bon nombre de plates-formes de vente en ligne, Leboncoin.fr […]

FIC 2016 – Demandez le programme…

FIC 2016 – Demandez le programme… Les données sont le carburant de la transformation numérique de nos sociétés. Elles irriguent désormais l’ensemble des réseaux et systèmes d’information et, à travers eux, des activités humaines. Les chiffres donnent le vertige : 144 milliards de mails sont échangés dans le monde chaque jour, 30 gigaoctets sont publiés […]

Intel veut encore et toujours que vous e...

Intel veut encore et toujours que vous enfiliez un ordinateur Si les objets connectés connaissent des fortunes variables, Intel creuse le sillon des wearables et met à disposition des constructeur son module Curie, un ordinateur miniature équipé de capteurs de mouvements. Intel annonce être prêt à livrer Curie, un petit ordinateur qui pourrait aider […]

Le département des Alpes Maritimes salué

Le département des Alpes Maritimes salué par la CNIL pour sa politique départementale de sécurité des données personnelles Le Département des Alpes-Maritimes ,1er organisme français à obtenir le Label Gouvernance Informatique et Libertés de la CNIL. Le Département a depuis longtemps intégré le numérique comme nouvelle dimension de la vie de l’usager. Il […]

Critical Infrastructure Sectors of Natio...

Critical Infrastructure Sectors of Nations facing cybercrime There are 16 critical infrastructure sectors whose assets, systems, and networks, whether physical or virtual, are considered so vital to the United States that their incapacitation or destruction would have a debilitating effect on security, national economic security, national public health or safety, or any combination thereof. […]

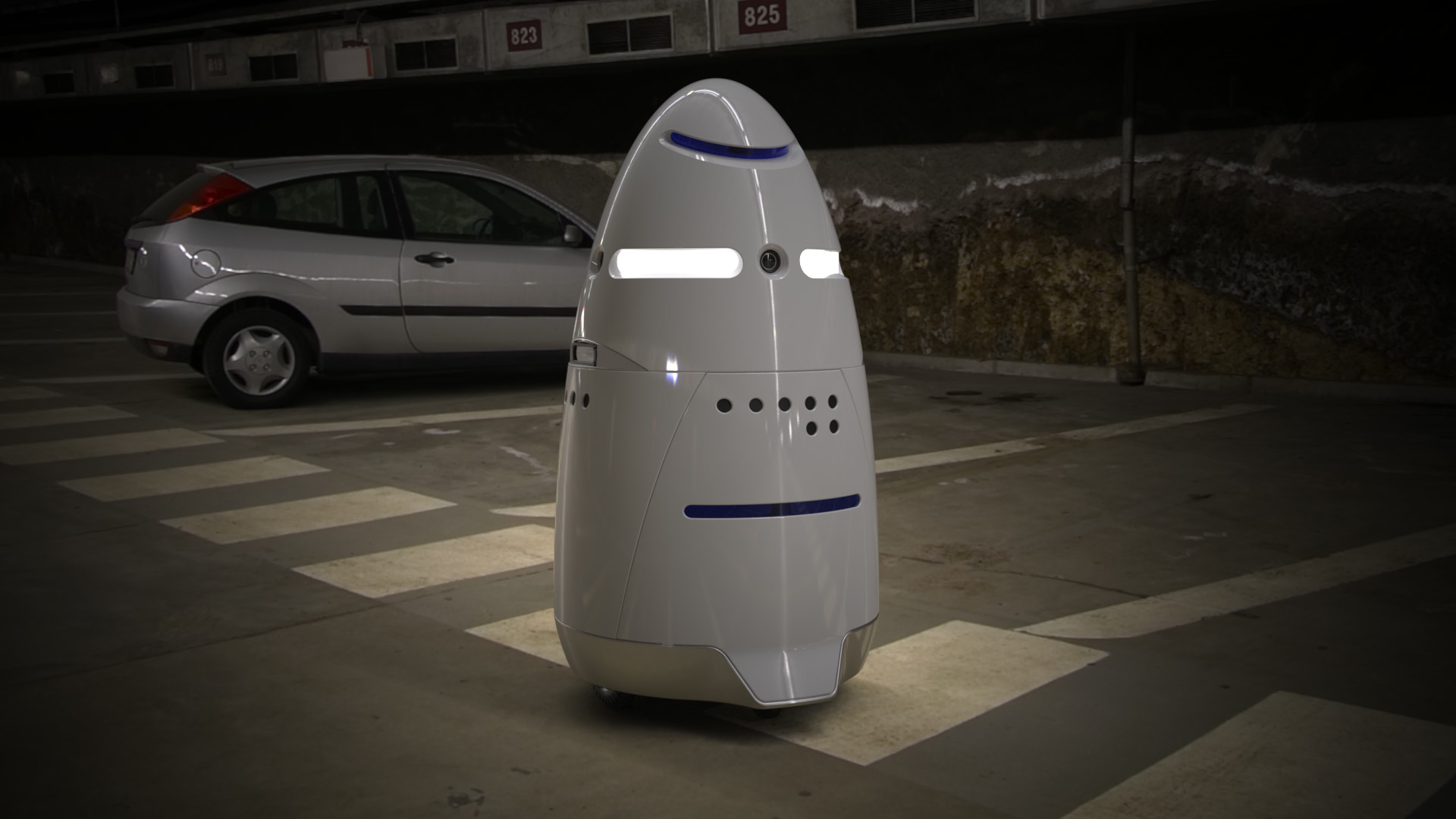

Des robots sentinelle contre le crime da...

Des robots sentinelle contre le crime dans la Silicon Valley Une start-up de Palo Alto, Knightscope, déploie dans les rues de la Silicon Valley des robots pour lutter contre le crime. Non, ce n’est pas le pitch d’un nouveau film d’anticipation ou de science-fiction, mais bien une réalité d’aujourd’hui. Ces robots, les Knightscope K5 Security […]