Le fonctionnement d’Internet ne tient qu’à (presque) un fil L’imaginaire populaire associe souvent Internet aux satellites, mais 99,8 % du trafic intercontinental passe par les 366 câbles sous-marins répartis sur la planète. « Grâce à la fibre optique, les capacités de ces câbles sont des millions de fois supérieures à ce que nous savons faire […]

Vous offrez aux hackers des données invi

Vous offrez aux hackers des données invisibles sans le savoir Empreintes digitales, données GPS des photos, réponses aux questions prétendues «secrètes»…: des données sensibles se cachent sur ce que vous publiez sur les réseaux sociaux, même si l’essentiel du risque se concentre sur des informations livrées plus directement encore… Le « V » de la victoire […]

Une nouvelle menace plane sur les distri...

Une nouvelle menace plane sur les distributeurs automatiques de billets Des chercheurs en sécurité informatique ont découvert une faiblesse des DAB, difficilement détectable à ce jour. Les distributeurs automatiques de billets restent une cible appréciée des pirates informatiques. Selon une étude publiée par Kaspersky , une entreprise spécialisée en cybersécurité, et relayée par 01Net […]

Précautions à prendre avant de se débarr

Précautions à prendre avant de se débarrasser du vieux matériel informatique Lors de la mise au rebut ou de la revente, il est nécessaire de se préoccuper de l’effacement préalable des informations stockées sur tout dispositif comportant un support de stockage (ordinateur, serveur, téléphone, imprimante, clé USB, appareil photo numérique, récepteur GPS).Il est tout aussi […]

Une puce RFID sous la peau. Des salariés

Une puce RFID sous la peau. Des salariés volontaires l’ont essayé… Une entreprise belge a implanté une puce RFID sous la peau de huit de ses salariés volontaires. Rencontre. Accepteriez-vous de vous faire pucer pour le boulot ? C’est ce qu’ont consenti huit des douze salariés d’une agence digitale belge, comme avant eux une entreprise suédoise […]

Le délit de consultation habituelle de s

Le délit de consultation habituelle de sites terroristes est réinstauré Lors de de la commission mixte paritaire pour le projet de loi relatif à la sécurité publique, les parlementaires ont réinstauré le délit de consultation habituelle de sites terroristes en y ajoutant une condition supplémentaire. Censuré par le Conseil constitutionnel, le délit de consultation habituelle provoquant […]

Ressources pour la collecte et la vérifi

Ressources pour la collecte et la vérification d’informations à destination des journalistes Votre guide pour le traitement des contenus mis en ligne par des tiers, de la découverte à la vérification Présentation de Samuel Laurent, éditeur délégué du Monde, partenaire de First Draft L’éditeur délégué du Monde présente à First Draft ses travaux en […]

Des douzaines de banques internationales...

Des douzaines de banques internationales attaquées par un nouveau logiciel malveillant Selon Symantec, plus d’une centaine d’organisations issues de 31 pays ont été victimes de tentatives de cyberattaques depuis octobre dernier. Les cyber attaquants ont utilisé des sites Web compromis ou des attaques par « point d’eau » pour infecter des cibles présélectionnées. L’analyse est […]

5 leçons à retenir pour une Cybersécurit

5 leçons à retenir pour une Cybersécurité efficace Les équipes ESET assistent régulièrement à des conférences sur la sécurité. Ils constatent que de nombreux thèmes font leur apparition : Next-gen, IoT, DDoS, plateforme d’administration des alertes complexes… Le fait que ces mots soient de plus en plus utilisés n’est pas un problème en soi, mais […]

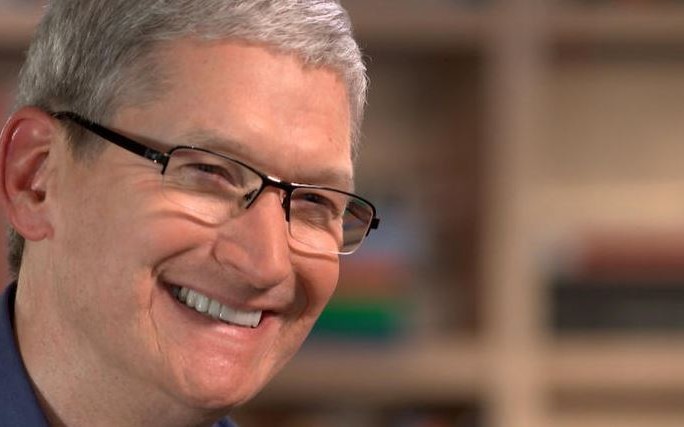

Tim Cook, patron d’Apple inquiet par l’e

Tim Cook, patron d’Apple inquiet par l’effet « Fausses news » Les fausses news, hoax et articles tendancieux ont une influence néfaste sur l’esprit des internautes, assure Tim Cook, CEO d’Apple. Les grands noms du web doivent réagir. Les fausses news et rumeurs en tout genre continuent de faire des vagues sur la Toile. […]