Attaque informatique par Clé USB piégée, plus fréquente qu’il n’y parraît Attaque informatique via votre boîte aux lettres ! La police Australienne alerte les citoyens de Melbourne après la découverte de clés USB piégées distribuées dans des boites aux lettres. Voilà une attaque informatique, couplée à du social engineering, qui laisse songeur. La […]

Enfin une idée pour suivre en temps réel

Enfin une idée pour suivre en temps réel la localisation des avions Une constellation de satellites pour pister les avions où qu’ils soient. Tel est le projet de deux sociétés américaines qui vont placer des récepteurs dans des satellites qui seront mis en orbite très prochainement. C’est une question qui taraude systématiquement l’industrie aéronautique […]

Alerte, découverte d’un virus qui se pro

Alerte, découverte d’un virus qui se propage principalement via les Réseaux Sociaux Afin de voler leurs données, le malware utilise une campagne de diffusion massive ciblée en renvoyant les victimes vers un site gouvernemental libyen compromis et contenant le malware Malgré le manque de sophistication du malware et un mécanisme de propagation rudimentaire, […]

Un utilisateur de Yahoo! poursuit le gro...

Un utilisateur de Yahoo! poursuit le groupe pour « négligence » Le plaignant regrette que les mesures de sécurité du groupe n’aient pas été renforcées. Il s’autoproclame représentant des utilisateurs lésés par le vol de données. Après l’annonce, jeudi 22 septembre, du piratage d’au moins 500 millions de comptes d’utilisateurs de Yahoo!, le groupe est désormais […]

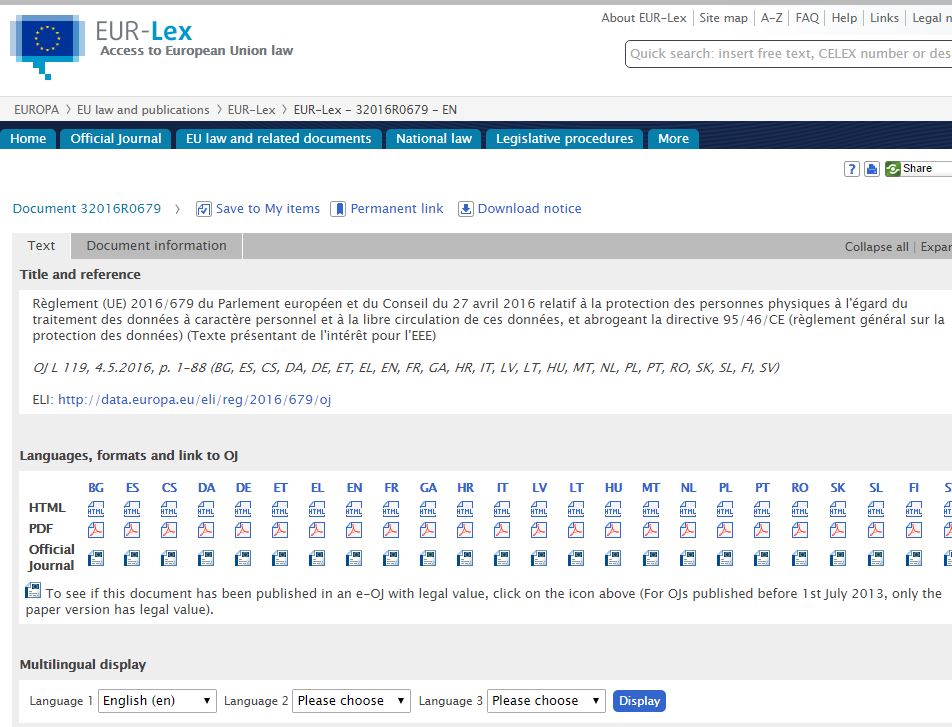

Introduction au Règlement Européen sur l

Introduction au Règlement Européen sur la Protection des Données Le Règlement Général de l’Union Européenne sur la Protection des Données (RGPD) impose aux entreprises d’effectuer un suivi de toutes les occurrences des données à caractère personnel des clients au sein de leur organisation, d’obtenir le consentement des clients concernant l’utilisation de leurs informations personnelles (y […]

Alerte : 4 Apps du Google Play Store con...

Alerte : 4 Apps du Google Play Store contaminées par un logiciel espion Quelques semaines seulement après avoir alerté Apple sur le logiciel espion PEGASUS qui avait trouvé une faille TRIDENT pour s’infiltrer sur IOS, l’équipe de veille et de recherche de Lookout Mobile Security, annonce avoir découvert un logiciel espion qui a attaqué plusieurs Apps sur […]

Signes indiquant qu’un compte a été pira

Signes indiquant qu’un compte Yahoo a été piraté et procédure à suivre Nous espérons que vous n’aurez jamais à craindre qu’une autre personne accède à votre compte sans votre autorisation, mais vous ne pouvez jamais être sûr à 100 % de la sécurité de votre compte. Voici comment déterminer si une autre personne s’est connectée […]

Toutes les 4 secondes, un nouveau malwar...

Toutes les 4 secondes, un nouveau malware est téléchargé Selon Check Point, les téléchargements de logiciels malveillants inconnus ont été multipliés par 9 dans les entreprises. La faute aux employés ? Dans leur rapport de sécurité 2016, les chercheurs de Check Point ont analysé plus de 31 000 incidents cyber touchant plusieurs milliers d’entreprises […]

Comment Facebook manipule le contenu qu’

Comment Facebook manipule le contenu qu’il nous affiche ? Censure d’une photo historique, choix d’articles qui renforcent les partis pris: les centaines de millions d’internautes qui s’informent via leurs «amis» sur Facebook, plutôt que par les médias classiques, courent le risque d’une information biaisée, selon des experts. Dernier exemple en date, la censure par […]

Yahoo victime de millions de comptes vol...

Yahoo victime de millions de comptes volés Selon la presse américaine, le portail web pourrait bientôt confirmer le vol de plus de 200 millions de comptes. Un hiatus dans la phase de rachat de Yahoo par Verizon. L’année 2012 a bel et bien été une annus horribilis pour les services web. Beaucoup de vols […]