#Anti-phishing, #Anti-Malware et protection des transactions bancaires pour ce logiciel de sécurité Maintes fois récompensées par les critiques et les bêta-testeurs, les Editions 2016 des solutions de sécurité ESET sont enfin disponibles. Au programme, de nouvelles interfaces entièrement repensées et un nouvel outil pour sécuriser les transactions bancaires sur ESET Smart Security 9. En […]

GDPR compliance: Request for costing est...

GDPR compliance: Request for costing estimate You seem to express an interest in the GDPR (perhaps a little by obligation) and you want to tell us about a project. We thank you for your confidence. Intervening on Data Protection missions since 2012, after having identified different types of expectations, we have adapted our offers so […]

La Méthode EBIOS désormais adaptée aux t

La Méthode EBIOS, élaborée par l’ANSSI, initialement prévue pour la gestion des risques informatiques a été adaptée aux traitements de données personnellesParmi les méthodes d’identification des risques en sécurité Informatique, la méthode EBIOS a été retenue par la CNIL en raison de sa simplicité de mise en oeuvre. 1. Objectifs Dans une entreprise, les […]

Les petites entreprises aussi victimes d...

Les petites entreprises aussi victimes de cybercriminalité Vols de données clients, piratage de propriété intellectuelle… les cyberattaques sont légion, mais les petites entreprises se croient souvent peu concernées. A tort. Pour se protéger de ces actes malveillants, une bonne « hygiène numérique » simple à mettre en place s’avère nécessaire. « Dirigeant d’une petite entreprise, vous pensez […]

Comment gérer les licences des logiciels

Comment gérer les licences des logiciels installés par les salariés ? Dès que l’on souhaite accueillir les terminaux personnels des collaborateurs dans l’entreprise, il faut absolument se pencher sur la question des licences logicielles pour éviter de cuisantes déconvenues. Dès qu’un logiciel est présent, les risques liés aux licences sont forcément […]

Les TPE et les PME, cibles privilégiées

Les TPE et les PME, cibles privilégiées des cybercriminels Selon le spécialiste de la sécurité Symantec, 71 % des TPE et les PME qui font l’objet d’une cyber-attaque ne s’en remettent pas. Pourtant, la sécurité du système informatique ne fait pas partie des priorités des petites et moyennes entreprises, même si c’est un enjeu majeur […]

Comment protéger votre ordinateur du vir

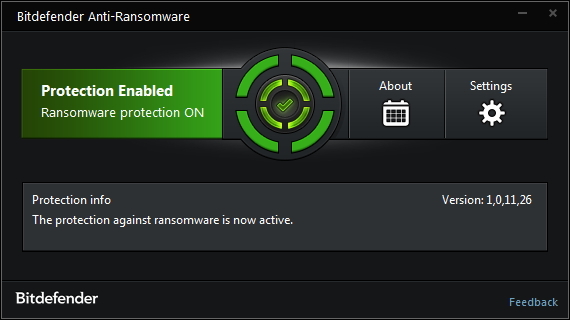

Comment protéger votre ordinateur du virus Locky avec un outil Gratuit ? Antivirus firm Bitdefender has released a free tool that can prevent computers from being infected with some of the most widespread file-encrypting ransomware programs: Locky, TeslaCrypt and CTB-Locker. Antivirus firm Bitdefender has released a free tool that can prevent computers […]

Comment vérifier si votre site Internet

Que ça soit à cause d’une simple erreur de frappe ou du fait que votre site Internet a été Hacké, l’auteur, l’éditeur ou le rédacteur en chef d’un site Internet peut être pénalement responsable des conséquences causées par son contenu non désiré. Afin de vérifier si votre site Internet a été Hacké, voici quelques conseils pour vérifier […]

Se mettre en conformité avec la CNIL. Qu

Se mettre en conformité avec la CNIL. Quel est le rôle de l’audit ? Depuis le 6 janvier 1978, les établissements public ou privés, les associations, les entreprises etc. doivent se mettre en conformité avec la Loi Informatique et Libertés. Un règlement européen entrant dans quelques mois en vigueur risquant de responsabiliser et sanctionner bien […]

Mise en place d’un système de vote élect

Mise en place d’un système de vote électronique, quelques conseils La délibération n° 2010-371 du 21 octobre 2010 de la CNIL portant adoption d’une recommandation relative à la sécurité des systèmes de vote électronique indique que tout système de vote électronique doit faire l’objet d’une expertise indépendante. Le vote électronique, souvent via internet, […]